Hirdetés

- Google Pixel topik

- Samsung Galaxy A54 - türelemjáték

- iPhone topik

- Netfone

- Vivo X300 Pro – messzebbre lát, mint ameddig bírja

- Honor Magic5 Pro - kamerák bűvöletében

- Huawei Watch GT 6 és GT 6 Pro duplateszt

- Fele annyit ér az iPhone Air, mint amennyibe pár hete került

- Samsung Galaxy S21 és S21+ - húszra akartak lapot húzni

- Samsung Galaxy Fit 3 - keveset, de jól

-

Mobilarena

Mikrotik routerekkel foglalkozó téma. Mikrotik router típusok, hardverek, router beállítások, programozás (scriptek írása), frissítés, és minden Mikrotik routerrel kapcsolatos beszélgetés helye.

Új hozzászólás Aktív témák

-

Audience

aktív tag

válasz

Reggie0

#22898

üzenetére

Reggie0

#22898

üzenetére

Szinte csak akkor nyúlok hozzá a hálózathoz itthon is ha firmware.t frissítek, a konfig végén nem zavar, hogy kell idő amíg elindul, az AP-k átfedik egymást minden kliens legalább2 AP-t lát és egy CAC-os frekire rakott mellett van egy másik ami nem, ha egyik sem jön fel ott a 2,4-es sáv.

-szerintem!-

-

gabro0

őstag

Mi ezeknek az időjárási radaroknak a hatótávja, amire clearelni kell egy AP frekijét?

-

bacus

őstag

Rég nem jártam erre...

Ma szerettem volna egy (ill. kettő) eszköz forgalmát egy vpn csatornába terelni, hogy egy felhőben lévő mikrotik ip címéről látszódjon a forgalma. Ezt még 6-os ROS alatt pár mangle szabály, majd a route-ok között a routing mark-nak megfelelően egyszerű volt.

Most ezt a legfrissebb ros 7.16 alatt akartam megcsinálni, de valami olyan változás van, amitől ez nagyon másképp megy.1. felvettem a routing tablat

2. mangle szabályokat (megjelöltem a kapcsolatot, packetek adott ip címről, majd a jelölt forgalmat adott routing mark-al láttam el)

3. felvettem a route szabálytAhelyett, hogy a 6-os ros-ban elvárt működést kaptam volna, itt még a lokális gépre menő ping-ek sem működtek, sőt még a routerre menő sem. Olyan, mintha ez a route tábla mindenek felett állna, és ugye abban a táblában nincs a lokálisra mutató szabály, csak egy a 0.0.0.0./0 felé menő...

Elkezdtem kiszűrni, hogy ne minden csomagot jelöljön meg adott ip címről, csak a nem lokális forgalom, ill. nem a vpn átjáró felé menő forgalmat ne jelölje meg, és többé kevésbé elkezdett működni a dolog, de ha ezt így kell, akkor eléggé megbonyolítja a dolgokat.

Végül az összes mangle szabályt letiltottam és a routing/rules-ba került két bejegyzés, amitől ez most működik, de ott pl nem kezel listákat, szóval ez a módszer nem igazán tetszik. (ráadásul egy dual wan setupnál a mangle rule sztem kikerülhetetlen, mert van bejövő forgalom is..)

Szóval, hogy is van ez?

Persze mikrotik a weboldalakon is változtatott valamit, mert hiába volt loginom a help, meg wiki oldalakhoz, nem tudok belépni, így van ami pl elérhetetlen... -

ekkold

Topikgazda

válasz

kammler

#22887

üzenetére

kammler

#22887

üzenetére

Igen, pl. ezt is hiányoltam (nálam itt, az 5GHz gyakorlatilag használhatatlan enélkül). Az is zavaró, hogy a kisebb eszközök 16Mb flash kapacitása ki van centizve, külön kell rá feltenni a wifiqcomac-t, ugyanakor feleslegesen foglalja az eleve nagyon kevés a helyet a sima wifi. Szóval kicsit tákolmánynak vagy inkább gányolásnak tűnik így, pedig többféle rendes megoldást is csinálhattak volna. Pl. az összes drótnélküli módhoz (tehát ami most: wireless, wifiqcom, és wifi) külön modul lehetne, és minden hardverhez fel lehet tenni az ahhoz megfelelőt (felesleges csomagok nélkül). Vagy külön csomagot kellett volna kiadni a különböző wifi modult igénylő verziókhoz. Persze ne felejtsük, hogy a probléma eleve a mikrotik sz@rrágó 16Mb flash-t használó megoldása miatt (is) van. Mert pl. a régebbi mipsbe eszközökben (pl. az anno népszerű RB951 sorozat) még 128Mb flash volt (ill. van).

Egyelőre nem fogok frissíteni, nem akarom, hogy a saját eszközeim legyenek a kísérleti alanyai a fejlesztőknek. Ki kell várni egy jobb periódust, amikor a javított és az újonnan bekerülő hibák aránya kicsit jobb lesz a jelenleginél. -

Lenry

félisten

válasz

silver-pda

#22885

üzenetére

silver-pda

#22885

üzenetére

ha nem él a vezeték, akkor a route-ja automatikusan érvénytelenné válik

-

silver-pda

aktív tag

Helló!

Kábelmodemes netem van.

Szeretnék egy 4g usb sticket rádugni a mikrotik routeremre, hogy ha elmegy a net, akkor legyen mobilnetről a net. Nem kell automatikus átkapcsolás, mert csatlakoztatva csak akkor lesz, ha vezetéken nincs net.

Mit lehetne előre beállítani mikrotiken, hogy usb csatlakoztatás után már csak 1-2 beállítás legyen szükséges (vagy annyi sem)?

Csináljak egy WAN interface listet, amibe ezt az "usb" interfészt is belerakom? Gondolom vmilyen routing is kell, hogy ne vezetékes írányba akarjon mikrotik kimenni.

Pár korábbi dual WAN-os leírás már nincs fent a neten.

-

mrots

tag

-

Ad@m

tag

Sziasztok, lenne egy olyan problemam h van egy AC3 (mint router es wifi)es egy caplite(mint wifi) elhelyezve. Az ac3ra minden sikeresen kapcsolodik, de a caplitra az iphoneok nem hajlandoak racsatlakozni (windows/linux pc gond nelkul, android telefon is)

7.16on vagyokMI lehet a hiba?

itt a capsman configuraciom:

/caps-man security

add authentication-types=wpa2-psk encryption=aes-ccm group-encryption=aes-ccm \

group-key-update=55m name=security1 passphrase=valami

/caps-man datapath

add bridge=LANbridge client-to-client-forwarding=yes local-forwarding=yes \

name=datapath

/caps-man rates

add basic=6Mbps name=Nonly supported=\

6Mbps,9Mbps,12Mbps,18Mbps,24Mbps,36Mbps,48Mbps,54Mbps

/caps-man configuration

add channel=2ghzautochannel comment="2.4 GHz cap config" country=hungary \

datapath=datapath installation=indoor keepalive-frames=enabled mode=ap \

multicast-helper=full name=cap1config rates=Nonly security=security1 \

ssid=ValamiSSID

/caps-man provisioning

add action=create-dynamic-enabled comment=2.4GHz hw-supported-modes=gn \

master-configuration=cap1config slave-configurations=capvendeg -

nemurea

aktív tag

Köszi! Valóban, a tutorialok nem Next-Next-Finish típusúak voltak.

AdGuard van is telepítve egy LXC-n, egyelőre nem azon át megy a DNS. De ezt központilag gyorsan át tudom állítani a routeren.

Feltételezem, fixálnom kell a gyerekek tabletjének az IP-jét, ez is oké, DHCP bonding a routeren.Utána, ha jól értem, rá kell vennem az AdGuardot, hogy ha ez az adott IP kér pl. youtube.com-ot, akkor utasítsa vissza. Ennek utána kell néznem.

Ha rosszul gondolom vagy kihagytam valamit, javítsatok, kérlek.

-

nemurea

aktív tag

Van esetleg valakinek működő koncepciója a következőre:

A routeren használom a Kid controlt a gyerekek nagy örömére, ez engedélyezi/blokkolja a megfelelő eszközökön a netforgalmat.

Meg tudom-e csinálni valamilyen kényelmes módon (ki/bekapcsolni könnyen lehessen), hogy amikor az eszköz engedélyezve van, akkor is az adott IP-n blokkoljon konkrét weboldalakat - youtube shorts és tiktok, rátok nézek.

A tutorialok alapján L7-es protokollt kell beállítanom, meg packeteket kell flagelnem, de úgy, hogy csak adott eszközt érintsen.

És az még kérdés, hogy ezzel a tableten lévő alkalmazást is blokkolom-e vagy csak a böngészőn keresztüli elérést

-

DeniL

tag

What's new in 7.16 (2024-Sep-20 16:00):

*) 6to4 - fixed 6to4 tunnel LL address generation after system reboot;

*) 6to4 - improved system stability when using 6to4 tunnel without specified remote-address;

*) 6to4 - limit keepalive timeout maximum value;

*) address - added "S" flag for addresses that belong to a slave interface;

*) arm64 - fixed "disable-running-check" for ARM64 UEFI;

*) arm64 - increased reserved storage space for bootloader;

*) arm64/x86 - added rtl8111/8168/8411 firmware;

*) arp - fixed possible issue with invalid entries;

*) bgp - fixed BGP sessions missing vpnv6 afi;

*) bgp - fixed cluster-list and originator-id;

*) bgp - fixed corrupted as-path when received update with empty AS_PATH attribute (introduced in v7.15);

*) bgp - fixed minor logging typo;

*) bgp - fixed vpnv6 safi;

*) bgp - small logging improvements;

*) bridge - added dynamic tagged entry when VLAN interface is created on vlan-filtering bridge;

*) bridge - added forward-reserved-addresses property which controls forwarding of MAC 01:80:C2:00:00:0x range (separated from "protocol-mode=none" functionality, disabled by default after upgrade);

*) bridge - added L2 MDB support for IGMP snooping;

*) bridge - added max-learned-entries property for bridge;

*) bridge - added message about who created a dynamic VLAN entry;

*) bridge - added MVRP support for VLANs assigned to bridge;

*) bridge - do not allow duplicate ports;

*) bridge - fixed BPDU address when using "ether-type=0x88a8" configuration;

*) bridge - fixed MVRP leave;

*) bridge - fixed port "point-to-point" status after first link change;

*) bridge - fixed typo in filter and NAT error message;

*) bridge - improved system stability when removing MLAG configuration;

*) bridge - show invalid flag for ports that fails to be added to bridge (e.g. maximum port limit of 1024 is reached);

*) bth - improved stability on system time change;

*) certificate - added no-key-export parameter for import;

*) certificate - added support for cloud-dns challenge validation for sn.mynetname.net (CLI only);

*) certificate - automatically parse uppercase symbols to lowercase when registering domain on Let's Encrypt;

*) certificate - improved DNS challenge error reporting for Let's Encrypt;

*) certificate - improved RSA key signature processing speed;

*) certificate - show validity beyond year 2038;

*) chr - added support for licensing over IPv6 network;

*) chr - fixed incorrect disk size for ARM64;

*) console - added "about" filters for "find" and "print where" commands;

*) console - added "verbose=progress" mode for import status updates, and verbose output only on failures;

*) console - added additional byte-array option to :convert command;

*) console - added dry-run parameter to simulate import of files and find syntax errors without making configuration changes (verbose only);

*) console - added limits for dst-start and dst-end clock properties;

*) console - added lock screen via :lock command;

*) console - added uppercase and lowercase transform modes to :convert command;

*) console - disallow ping command with empty address;

*) console - display hint when requesting specific argument syntax;

*) console - do not show default boot-os setting in export;

*) console - fixed an issue where certain MAC address can be interpreted as time value;

*) console - fixed negative values for gmt-offset clock property;

*) console - fixed output of ping command in certain cases;

*) console - fixed typo in firewall error message;

*) console - improved :serialize and :deserialize commands and added support for DSV (delimiter separated values) format;

*) console - improved large import file handling, error detection and stability;

*) console - improved stability when pasting a large input;

*) console - improved stability when removing script;

*) console - increased default width for bitrate type of columns;

*) console - removed follow-strict parameter;

*) console - show rest-api name for active user connections;

*) container - clear VETH address on container exit and mark interface as running only when VETH is in use;

*) defconf - configure the default-route property for PPP clients only on devices with a built-in modem;

*) detnet - properly detect "Internet" status when multiple detnet instances preset in network;

*) dhcp - added comment property for matchers, options and option sets;

*) dhcp - improved DHCP IPv4 and IPv6 client/relay/server underlying interface state change handling;

*) dhcp - improved insert-queue-before, parent-queue and allow-dual-stack-queue behavior;

*) dhcpv4-client - execute script on DNS server or gateway address change;

*) dhcpv4-server - added "class-id" parameter for DHCP server leases;

*) dhcpv4-server - added matcher ability to match substring;

*) dhcpv4-server - added name for "User-Class" option (77), "Authentication" option (90), "SIP-Servers-DHCP-Option" option (120) and "Unassigned" option (163-174) in debug logs;

*) dhcpv4-server - fixed setting and getting "next-server" property;

*) dhcpv4-server - increased lease offer timeout to 120 seconds;

*) dhcpv4-server - remove corresponding dynamic leases if their address-pool gets removed;

*) dhcpv4-server - show active-server and host-name in print active command;

*) dhcpv6-client - do not add default gateway twice when both prefix and address is acquired;

*) dhcpv6-client - fixed T1, T2, valid-lifetime and preferred-lifetime compliance with RFC8415 by using value 0;

*) dhcpv6-client - pause client and remove dynamically installed objects while it becomes invalid;

*) dhcpv6-client - release client on failed renew attempt;

*) dhcpv6-client - update gateway address for default route on renew;

*) dhcpv6-server - improved system stability;

*) discovery - added discover-interval setting;

*) discovery - added LLDP Port VLAN ID, Port And Protocol VLAN ID, VLAN Name TLVs support;

*) discovery - added LLDP-MED timeout;

*) discovery - changed default discover-interval setting from 60s to 30s;

*) discovery - set unknown bit for any unspecified link type in MAC/PHY TLV;

*) disk - added "wipe-quick" file-system option to format-drive command (CLI only);

*) disk - added log message when disks get added or removed;

*) disk - added simple test command to test device and filesystem speeds (CLI only);

*) disk - improved system stability;

*) disk - remove dummy "slot1" entries on CHR;

*) dns - added support for DoH with adlist;

*) dns - added support for DoH with static FWD entries;

*) dns - added support for mDNS proxy;

*) dns - improved imported adlist parsing;

*) dns - refactored adlist service internal processes and improved logging;

*) dns - refactored DNS service internal processes;

*) dns - show static entry type "A" field in console;

*) dude - fixed map element RouterOS package upgrade functionality;

*) ethernet - fixed port speed downshift functionality for CRS354 devices;

*) ethernet - improved system stability for Alpine CPUs when dealing with unexpected non-UDP/TCP packet transmit;

*) fetch - handle HTTP 401 status correctly;

*) fetch - improved logging;

*) file - renamed "creation-time" to "last-modified";

*) filesystem - improved boot speed after device is rebooted without proper shutdown;

*) filesystem - refactored internal processes to minimize sector writes;

*) firewall - added message when interface belonging to VRF is added in filter rules;

*) firewall - fixed an issue with unsetting src-address-type;

*) firewall - fixed IPv6 "nth" matcher showing up twice in help;

*) firewall - fixed issue that prevents restoring src-address-list and dst-addres-list properties using undo command;

*) firewall - removed unnecessary TLS host matcher from NAT tables;

*) health - fixed board-temperature for KNOT device (introduced in v7.15);

*) health - fixed bogus CPU temperature spikes for CCR2216 device;

*) health - fixed missing health for CRS112-8G-4S device (introduced in v7.15);

*) health - improved voltage measurements for RB912UAG-6HPnD and RB912UAG-5HPnD devices;

*) health - removed unnecessary health settings for RB921 and RB922 devices;

*) health - upgraded fan controller firmware to latest version;

*) hotspot - properly escape all reserved URI characters;

*) ike1 - removed unsupported NAT-D drafts with invalid payload numbers;

*) ike2 - improved performance by balancing multicore CPU usage for key exchange calculation;

*) install - allow to save old configuration during cdrom install;

*) install - fixed ARM64 cdrom install (introduced in v7.15);

*) iot - added an option to delete default LoRa servers and a button to recover them if needed;

*) iot - added an option to log LoRa filtered packets;

*) iot - added LoRa NetID and JoinEUI filtering for LNS and CUPS connections;

*) iot - added LoRa option to filter out proprietary packets;

*) iot - fixed incorrect LoRa filter export behavior;

*) iot - fixed LoRa inability to set SSL for LoRa servers via command line;

*) iot - fixed LoRa inability to use variables for GPS-spoofing setting;

*) ip - added max-sessions property for services;

*) ip/ipv6 - added multipath hash policy settings;

*) ipip6 - make IPv6 LL address random;

*) ipsec - changed default dpd-interval from 2 minutes to 8 seconds and dpd-maximum-failures from 5 to 4;

*) ipsec - improved installed SA statistics update;

*) ipv6 - added "d" deprecated flag for expired IPv6 SLAAC addresses;

*) ipv6 - allow to properly disable address when it is generated from pool;

*) ipv6 - allow to properly move IPv6 address from slave interface to a bridge interface;

*) ipv6 - do not allow adding address with invalid prefix when using pool;

*) ipv6 - do not allow to manually delete LL address;

*) ipv6 - fixed "no-dad" functionality;

*) ipv6 - fixed dynamic duplicate address showing when static address is already configured;

*) ipv6 - fixed pool allocated addresses missing after reboot;

*) ipv6 - fixed SLAAC address dynamic appearance;

*) ipv6 - improved handling of IPv6 address information;

*) ipv6 - improved LL address generation process;

*) ipv6 - properly initialize default ND "interface=all" entry;

*) ipv6 - respect APN settings for "add-default-route" and "use-peer-dns" also when "accept-router-advertisements=yes";

*) ipv6 - warn user that reboot is required in order to properly apply accept-router-advertisements changes;

*) isis - fixed filter-chain and filter-select settings;

*) isis - install IPv6 link-local gateways correctly;

*) l2tp - improved system stability;

*) l3hw - added per-VLAN packet and byte counters to compatible switches;

*) l3hw - disable L3HW on bonding modes that do not support it;

*) log - added basic validation for "disk-file-name" property;

*) lte - added "sms-protocol" setting in "/interface lte" menu (CLI only);

*) lte - fixed "at-chat" for DELL T99W175 (PID: 0x05c6 VID: 0x90d5);

*) lte - fixed cases where LTE interface would take long time to become ready after bootup for Chateau 5G and Chateau 5G R16 (introduced in v7.15);

*) lte - fixed cases where modem could be handled by multiple dialer instances;

*) lte - fixed modem firmware upgrade for Chateau 5G and Chateau 5G R16 (introduced in v7.15);

*) lte - fixed possible crash when enabling/disabling config-less modem interface;

*) lte - fixed R11e-LTE no traffic flow when modem with older firmware version is used;

*) lte - fixed support for Fibocom modem fm150-na;

*) lte - improved modem AT/modem port open;

*) lte - improvements to "/interface/lte/show-capabilities" command;

*) media - improved file indexing for DLNA;

*) modem - added authentication functionality to EC200A;

*) modem - fixed PPP link recovery when port unexpectedly removed and returned due to modem firmware crash;

*) modem - fixed unresponsive PPP link recovery when TX bandwidth was exceeding link capacity;

*) modem - improved support for KNOT BG77 modem firmware update;

*) mqtt - broker password is no longer exported unless "show-sensitive" flag is used;

*) netinstall-cli - added check for device and package architectures match;

*) netinstall-cli - added support for multiple device install;

*) netinstall-cli - allow mixed package architectures;

*) netwatch - added DNS probe;

*) netwatch - added ttl and accept-icmp-time-exceeded properties for ICMP probe;

*) netwatch - use time format according to ISO standard;

*) ospf - improved system stability during LSA monitoring;

*) ovpn - improved system stability;

*) pimsm - improved system stability;

*) poe-out - fixed low-voltage detection while PD is connected for KNOT device;

*) poe-out - fixed silent firmware upgrade fail on CRS112-8P-4S device (introduced in v7.15);

*) poe-out - upgraded firmware for SAMD20 PSE (AF/AT) controlled boards (the update will cause brief power interruption to PoE-out interfaces);

*) port - added IPv6 support for the "remote-access" feature;

*) ppp - added SIM hot-plug enable command to default init-string for KNOT and CME gateway;

*) ppp - added support for IPv6-only domain names to l2tp-client, ovpn-client and sstp-client;

*) ppp - automatically generate IPv6 firewall rules when filter-id is specified;

*) ppp - fixed dynamic queue default name (introduced in v7.15);

*) ppp - fixed PPP info parser showing error for BG77 modem running on KNOT AUX AT/modem port;

*) profiler - classify wifi processing as "wireless";

*) ptp - added PTP support for CCR2116-12G-4S+, CCR2216-1G-12XS-2XQ, CRS518-16XS-2XQ, CRS504-4XQ, CRS510-8XS-2XQ devices;

*) qos-hw - added H and I flags to queues;

*) qos-hw - added new monitoring properties for ports and global QoS stats;

*) qos-hw - added queue-buffers property to tx-manager;

*) qos-hw - allow port print stats, usage and pfc while QoS is disabled;

*) qos-hw - allow to set queue-buffers in bytes, percent or auto;

*) qos-hw - enabling ECN forces WRED (unless share is disabled);

*) qos-hw - fixed egress-rate limit validation;

*) qos-hw - fixed global buffer limits for 98DX8212 and 98DX8332 switches;

*) qos-hw - fixed WRED thresholds;

*) qos-hw - improved behavior when changing ports tx-manger;

*) qos-hw - limit WRED to queues with enabled shared buffers;

*) queue - improved system stability;

*) quickset - removed Basic AP mode;

*) rose-storage - fixed "/file sysnc status" parameter to be read-only;

*) rose-storage - moved "/rsync-daemon" to "/file rsync-daemon;

*) rose-storage - renamed sync "remote-addr" property to "remote-address";

*) route - added ability to redistribute isis routes;

*) route - fixed incorrectly handled route distinguisher and route targets (introduced in v7.15);

*) route - fixed memory leak (introduced in v7.15);

*) route - fixed some missing route parameters when printing (introduced in v7.15);

*) route - improved route attribute handling (may increase memory usage);

*) route - improved routing table update performance;

*) route - improved stability when getting entries from large routing tables;

*) route - place static route in the correct VRF when vrf-interface parameter is used;

*) route - rename route type from is-is to isis;

*) routerboard - improved Etherboot stability for CRS320-8P-8B-4S+ device ("/system routerboard upgrade" required);

*) routerboard - improved Etherboot stability for IPQ-40xx devices ("/system routerboard upgrade" required);

*) routerboot - improved boot process ("/system routerboard upgrade" required);

*) rpki - fixed preference sorting;

*) sfp - fixed calculated link length based on EEPROM in certain cases;

*) sfp - fixed missing traffic after reboot with S-RJ01 module running at 10/100 Mbps rate on CCR2004-16G-2S+ device;

*) sfp - fixed SFP28 interface with fec74 mode on CCR2004-1G-2XS-PCIe device;

*) sfp - fixed SFP28 jumbo frame processing on CCR2004-1G-2XS-PCIe device;

*) sms - added polling setting so that RouterOS itself checks SMS instead of relying on URC messages;

*) snmp - added support for KNOT BG77 modem cellular signal info;

*) snmp - fixed LAST-UPDATED format in MIKROTIK-MIB;

*) ssh - fixed SSH cryptographic accelerator selection for GCM cipher (introduced in v7.14);

*) ssh - fixed unsupported user SSH public key import (introduced in v7.15);

*) ssh - improved system stability when SSH tries to bind to non-existing interface;

*) supout - added detnet section;

*) supout - added monitor command for all wifi interfaces;

*) supout - added netwatch section;

*) supout - added user SSH keys section;

*) supout - increased console output width;

*) supout - limit address-list and connection tracking entries to 999 in supout.rif;

*) supout - rename "store" section to "disk";

*) switch - fixed an issue where half-duplex links could occupy Tx resources for 98DX8xxx, 98DX4xxx, 98DX325x switch chips;

*) switch - fixed an issue with Ethernet port group hang for CRS354 devices;

*) switch - fixed Ethernet interface counter 32bit overflow for CRS354 devices;

*) switch - fixed limited Tx traffic on Ethernet ports for CRS354 devices (introduced in v7.15);

*) switch - improved switch reset;

*) switch - improved system stability on CCR2116-12G-4S+, CCR2216-1G-12XS-2XQ devices;

*) system - added "clock" logging topic for time change related messages;

*) system - added critical log message when not enough space to store new configuration;

*) system - added log message if device failed to reboot gracefully;

*) system - added more details to user initiated reboot (reset, upgrade, downgrade);

*) system - added support for upgrade over IPv6 network;

*) system - do not cancel package upgrade if another architecture packages found on the router;

*) system - do not download packages scheduled for uninstall;

*) system - do not start IPsec and certificate processes when not necessary;

*) system - fixed "free disk space" error message on system upgrade/downgrade;

*) system - fixed an issue where routing configuration was missing after performing a reset, adding a new configuration and then upgrading (introduced in v7.15);

*) system - fixed empty logs after reboot in certain cases;

*) system - improved internal system services messaging;

*) system - improved performance for TCP input;

*) system - improved reporting of total memory size;

*) system - improved system stability for CCR2004-1G-2XS-PCIe device;

*) system - improved system stability for RBSXTsq5nD and RBLDF-5nD;

*) system - improved system stability;

*) system - improved watchdog and kernel panic reporting;

*) system - reduced RAM usage for ARM64 devices;

*) system - set flash-boot mode as "boot-device" after system reset initiated by reset button ("/system routerboard upgrade" required);

*) system - set flash-boot mode as "boot-device" after system reset initiated from software;

*) traceroute - do not stop traceroute after 5 consecutive unreachable hops;

*) tunnel - allow specifying IPv6 LL address as "remote-address" for EoIPv6, GRE6 and IPIP6 tunnels;

*) user - added inactivity timeout for non-GUI sessions;

*) user-manager - updated logo;

*) vxlan - added comment support to VTEPs;

*) vxlan - prevent creating multiple VTEPs with same IP/port combination;

*) webfig - allow to enter time that exceeds 23:59:59;

*) webfig - correctly display default value for number type;

*) webfig - enabled hotlock mode for terminal;

*) webfig - fixed an issue where wrong menu title was shown;

*) webfig - fixed issue with incorrectly applying optional fields;

*) webfig - fixed sorting by datetime;

*) webfig - use "any" argument by default for Torch "Port" property;

*) wifi - added "slave-name-format";

*) wifi - added interface provisioning logs;

*) wifi - adjusted virtual interface naming when provisioning local radios;

*) wifi - do not allow frequency-scan on virtual interfaces;

*) wifi - do not unset radio-mac and master-interface properties on reset;

*) wifi - enable creating virtual wifi interfaces using "copy-from" setting;

*) wifi - fixed packet receive when having multiple station interfaces;

*) wifi - fixed signal strength reporting during association (introduced in v7.15);

*) wifi - fixed typo in log message;

*) wifi - improve regulatory compliance for Chateau ax devices;

*) wifi - improved interface stability when receiving invalid FT authentication frames;

*) wifi - improved system stability after interface hang;

*) wifi - improved WPA3 PMKSA handling when access-lists with custom passphrases are used;

*) wifi - make sniffer tool return an error when attempting to sniff with a radio which does not support it;

*) wifi - send channel switch announcements to clients when switching channels at requested re-select intervals;

*) wifi - use name-format also for local interfaces when provisioning;

*) wifi-qcom - add spectral-scan and spectral-history tools (CLI only);

*) wifi-qcom-ac - count dropped packets to "tx-drop" instead of "tx-error";

*) wifi-qcom-ac - improved memory allocating process;

*) winbox - added "Import Router ID" parameter under "Routing/BGP/VPN" menu;

*) winbox - added "Switch/QoS" menu for CRS3xx, CRS5xx, CCR2116 and CCR2216 devices;

*) winbox - added "Trace" column under "System/History" menu;

*) winbox - added configuration settings for ROSE;

*) winbox - added extra "File System" under "Format Drive" button;

*) winbox - added missing "Default Name" property for interfaces;

*) winbox - do not show "Last Logged In" and "Expire Password" when creating new system user;

*) winbox - fixed "Authority" property under "System/Certificates/Requests" menu;

*) winbox - fixed duplicated "MVRP Attributes" table;

*) winbox - fixed false invalid flag under "System/Ports/Remote Access" menu;

*) winbox - fixed issue with skin file appearing as unknown in user group menu (introduced in v7.15);

*) winbox - fixed signal bar "excellent" tooltip;

*) winbox - fixed Switch menu for RB1100AHx4 device;

*) winbox - improved QR code display;

*) winbox - moved DHCPv6 Server "Allow Dual Stack Queue" property from General to Queues tab;

*) winbox - moved Switch menu tabs to individual menus;

*) winbox - properly display available address-pools for DHCPv6 server configuration;

*) winbox - removed deprecated x86/CHR specific settings under "System/Resources" menu;

*) winbox - removed spare argument for "PFS Group" property under "IP/IPsec/Proposals" menu;

*) winbox - renamed configurable wifi property "Tx Power" to "Max Tx Power";

*) winbox - separated different Watchdog settings into logical tabs;

*) winbox - use CAP serial number with "Set Identity" button under "WiFi/Remote CAP" menu;

*) winbox - use correct default value for "Partition Offset" property;

*) winbox/webfig - fixed skins (introduced in v7.15);

*) wireless - allow unsetting signal-range and ssid-regext properties for capsman access-list;

*) wireless - fixed dynamic VLAN assignments for vlan-filtering bridge in certain cases;

*) wireless - limit antenna-gain property to 100;

*) www - log out inactive REST API users;

*) x86 - added missing PCI ids for bnx2x driver;

*) x86 - added RTL8156 driver support;

*) x86 - fixed missing serial ports with MCS9900; -

stopperos

senior tag

válasz

silver-pda

#22870

üzenetére

silver-pda

#22870

üzenetére

Igen, csak kapcsold be a security oldalon a FastTransition (FT) opciót.

-

silver-pda

aktív tag

Helló!

Ha van 2 wifiwave2 képes routerem, akkor capsman-nal használva, ugye mindkettőn lesz wifi?

Virtual ap is létrehozható capsman alatt is és ott is lehet roamingolni?

(Capsmant csak roaming miatt használnék.) -

válasz

Audience

#22868

üzenetére

Audience

#22868

üzenetére

A WG nem használ RSA-t. Az RSA valóban a prímtényezős felbontás problémájára alapul, de ez nem jelenti azt, hogy a prímszámok próbálgatása (bruteforce?) ne lenne algoritmus. A bruteforce is algoritmus, csak rossz a futásideje... És ez még rekurzív is, hiszen először keresned kell egy prím számot, amivel megpróbálod osztani, amihez ugye a nála kisebb prím számokkal tesztelni kell magát a számot is...

A szorzatukat viszont a publikus kulcs tartalmazza (modulus n), szóval minden megvan, csak nincs rá 2000 éved. -

Audience

aktív tag

válasz

lionhearted

#22867

üzenetére

lionhearted

#22867

üzenetére

A brute force nem algoritmus! Az egy technika, hogy a private kulcsokat probalgatva meghatarozd melyik a Tied, hiszen ha megkapod a publikus kulcsot akkor megtaláltad a privatot.

A WireGuard által használt crypto, amiről beszélünk.

Az utolsó mondatodat nem értem, semmi nincs erről a WG specifikációban, ha jól hamozom ki, mit akarsz írni.

Egy link a WG oldalán vagy a használt crypto leírásában tudná alátámasztani amit irsz.

-ez már nem velemeny-

-

válasz

Audience

#22866

üzenetére

Audience

#22866

üzenetére

Konkrétum: a mai általánosan használt aszimmetrikus kulcsolási módszerek nem arra alapulnak, hogy "nincs rá algoritmus", hanem arra hogy nem emberi idő alatt lehet kitalálni. Arra nincs megoldás, hogy a probléma egyszerűsíthető legyen egy gyorsabb algoritmusra.

Valójában pedig egyik sem számolható emberi időn belül a másikból, viszont a privát kulcsot tartalmazó specifikációk sokszor tartalmazzák mindegyik komponenst. -

Audience

aktív tag

válasz

lionhearted

#22865

üzenetére

lionhearted

#22865

üzenetére

Valami konkrétummal tudod alátámasztani vagy a cáfolatod is vélemény kategória?

-

-

Audience

aktív tag

válasz

Reggie0

#22862

üzenetére

Reggie0

#22862

üzenetére

Én ezt nem tartom valószínűnek!

A private key alapján egy matematikai algoritmussal legenerálod a publikus kulcsot. A publikus kulcsból ugye elvileg nincs algoritmus amivel a private visszanyerhető.

Tehát ha van egy public kulcsod ahhoz egy és csakis egy private kulcs tartozhat. Az elképzelhető, hogy véletlenül ugyanazt a private kulcsot generálja le egy rendszer de ebben és csakis ebben az esetben lehet megegyező a public kulcs ha ugyanaz a private.

-szerintem!-

-

nemurea

aktív tag

válasz

Reggie0

#22862

üzenetére

Reggie0

#22862

üzenetére

Köszi az infókat! A konktét esetben ugye kissé limitált a lehetőség a változtatásra, mivel a BackToHome kliensben nem lehet szerkeszteni a publikus kulcsot. Tehát ezt tudom tenni:

- engedélyezem a Mikrotik elérését a Wireguard által adott 192.168.216.3 IP-ről, VAGY

- megpróbálom rávenni a klienst vagy a WG-t, hogy a normál 192.168.1.x tartományból adjon IP-t a telefonnak

- telefonon törölnöm kell a kapcsolatokat, ilyenkor belép VPN-re, majd a Mikrotikra és elvileg törli a párosítást

- újra elkészítem a kapcsolatokat

- tiltom a 192.168.216.x tartományból a Mikrotik elérését.Kb. ezt tudtam kitalálni.

-

Reggie0

félisten

válasz

lionhearted

#22860

üzenetére

lionhearted

#22860

üzenetére

Arrol nem is beszelve, hogy egy privat kulcshoz tobb publikus kulcs is tartozhat, mert az utkozesek sem kizartak

Persze talalni nehez.

Persze talalni nehez. -

Lenry

félisten

válasz

lionhearted

#22860

üzenetére

lionhearted

#22860

üzenetére

-

Egy kis színesként: a mondat első fele nem így igaz. A valóságban a privát kulcs tartalmazni szokta a publikus kulcshoz tartozó kriptográfiai komponenst is. Kiszámolni ugyanis pont annyira problémás, mint fordítva. RSA-nál maradva 2 nagy prímszámról beszélünk, aminek matematikailag semmi köze egymáshoz.

-

nemurea

aktív tag

Még egy dolog, ha már ezt bütykölöm: minden áron barátkozni akarnak ismeretlenek a hálózatommal a BackToHome-on keresztül. Megnéztem, ez a két public key az, amit beállítottam a saját telefonomon (kétszer konfiguráltam, miután az első valamiért nem akart működni).

Hogyan tudom/meg tudom-e csinálni a public key változtatását a telefonon már meglévő konfigurációban? Én nem találtam erre opciót.

Illetve hogyan tudom törölni, ha más nincs? Van Delete gomb a telefonon a BackToHome-ban, ez oké. Ha megnyomom és kiválasztom, hogy törölje a telefonról és a routerről, akkor kéri a router jelszavát, ez is oké. Megadom neki, erre belép a VPN-be (itthonról), így próbál a Mikrotikhoz csatlakozni, az meg persze visszautasítja, mivel más alhálózatból (192.168.216.3) próbál csatlakozni...A Mikrotik oldaláról a Wireguard menüből nem tudom törölni, mert azt írja, dinamikus, és így nem.

Én vagyok ennyire amatőr vagy ez tényleg nem evidens? Kerestem gyorsba' a google-ön, hirtelen nem jött szembe a megoldás.

-

nemurea

aktív tag

válasz

dombila

#22854

üzenetére

dombila

#22854

üzenetére

Köszönöm mindkettőtöknek a választ! Most ki van kapcsolva, így a kliensek csak az ISP által megadott névszerverekkel kommunikálnak. Amúgy ha jól értem, akkor ha be is lenne kapcsolva az Allow..., a Mikrotik akkor is csak a DNS cache miatt lenne érdekes, hiszen önmagában nem tudja feldolgozni a kéréseket, azt 99,99%-ban tovább kell küldenie.

Ezért is nem értem, miért használták kívülről a routeremet, valóban tele volt a cache olyan URL-ekkel, amelyekre soha nem megyek fel, de a webodalak sem igénylik, amelyeket olvasok. Mi benne az előny bárki számára...

Végignézem a linkelt weboldalt, köszönöm!

-

ekkold

Topikgazda

válasz

nemurea

#22852

üzenetére

nemurea

#22852

üzenetére

Ahogy előttem is írták, az Allow Remote Request itt a mikrotik DNS kiszolgálóját kapcsolja ki/be. Bekapcsolt állapotában a router minden DNS kérést kiszolgál - de ezt pl. tűzfalszabályokkal korlátozhatjuk (pl. a belső hálózatra). Kikapcsolt állapotban semmilyen DNS kérést nem szolgál ki a router, helyette más DNS szolgáltatást kell használnia a klienseknek. De olvasgass egy kicsit (ez is benne van a cikkemben): [link]

-

dombila

őstag

A Mikrotik szerint az Allow Remote Request, nem csak az internet felől érkező DNS kéréseket kapcsolja be/ki, hanem a belső hálózat felől érkezőket is:

allow-remote-requests (yes | no; Default: no):

Specifies whether to allow router usage as a DNS cache for remote clients. Otherwise, only the router itself will use DNS configuration.

(link)És a Mikrotik fórumon is:

This is whether to let other devices use RouterOS as a DNS server. If this option is not checked, client devices must use another device set as their DNS server.

(link)

A "remote" itt általában a routeren kívülről jövő DNS request-et jelent.

Ha router maga a DNS szerver a belső hálózat felé (a router IP-je az eszközök számára a DNS resolver), akkor ennek az opcióak be kell lennie kapcsolva. Ha ez ki van kapcsolva, akkor a router nem végez DNS feloldást a LAN felé sem, ilyenkor külön DNS szerver kell a LAN-on, vagy minden eszközön kézzel be kell állítani egy DNS szervert (pl. 8.8.8.8)Ha a tűzfalban van olyan szabály, ami minden forgalmat eldob a WAN felől az input chain-ben, ami nincs külön szabályban megengedve (pl. wireguard port), akkor az 53 portot nincs értelme külön védeni.

-

nemurea

aktív tag

válasz

ekkold

#22850

üzenetére

ekkold

#22850

üzenetére

Rendben, köszi, ezt megteszem! De a 2-es pont: tűzfal, ha nem helyi kliens kéri az 53-as portot - az nem pont ugyanaz, mintha kikapcsolnám az Allow Remote Request-t? Vagy másként, ha be van kapcsolva, akkor mindenképp felakad a tűzfalon, akkor meg miért kapcsolnám be...?

Ha VPN-nel kívülről bejövök, akkor is már 'bentinek' minősülök, szóval ez sem indokolná.

Még tanulom a témát, azért vagyok ilyen értetlen, bocsánat.

-

Laca0

addikt

válasz

lionhearted

#22849

üzenetére

lionhearted

#22849

üzenetére

UTP-n, saját tápjával, tápfeladóval.

De most itt az asztalomon direkt DC tápot kap. -

ekkold

Topikgazda

válasz

nemurea

#22848

üzenetére

nemurea

#22848

üzenetére

1, Cseréld le a jelszót valami hosszúra (pl. amagyaroknyilaitolmentsmeg), és ne add meg senkinek.

2, Vegyél fel tűzfalszabályt ami tiltja az 53-as port elérését a nem helyi címekről.Ezek után maradhat bekapcsolva az Allow Remote Requests.

Nálam is a mikrotik a DNS szerver itthon, mert így tudok statikus címeket is felvenni.

A back to home nem tudom hogy csinálhat-e ilyet, elvileg nem kéne.A back to home akor kell ha pl. nincs publikus IP címed. Ha viszont van, akkor simán wireguard, kézzel beállítva, és természetesen nem a standard porton...

-

-

nemurea

aktív tag

Sziasztok!

Újra előjött, hogy a routerem full gázon tolta a kimenő forgalmat, gyakorlatilag kimaxolta a feltöltési sebességet, valószínűleg nem rég óra, mert most is csak azért vettem észre, mert döcögve töltötte be a weboldalakat. Ugyanaz volt a probléma, mint a múltkor, be volt kapcsolva az Allow Remote Requests a DNS Settings menüben. Pont úgy, mint a képen, amit tegnap bemásolt mcll kolléga.

A kérdésem: mivel egyértelműen nem én kapcsoltam vissza ON-ra ezt a kapcsolót, így a Mikrotik magától tette meg. Újraindítva nem volt, csak két dologra tudok gondolni: beléptek távolról és megtették helyettem vagy a BackToHome szolgáltatást, mikor használom, automatikusan bekapcsolja. Erről tud valaki? (Nem próbáltam most ki.)

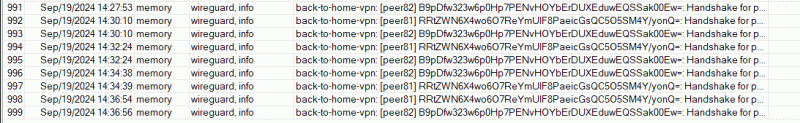

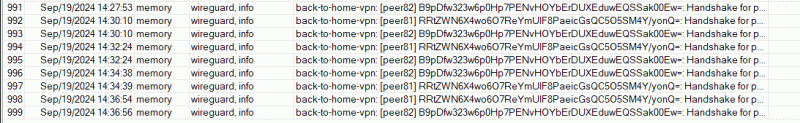

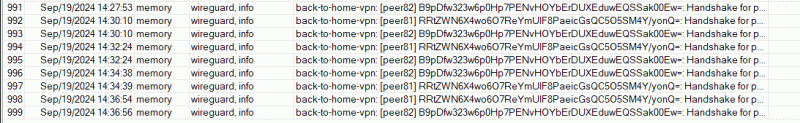

Másik: mivel most ránéztem, látom, hogy a Wireguard aktív életet él:

Ezzel tudok valamit tenni, hogy ne így legyen? A BackToHome-ot azért használnám néha.Köszönöm!

-

Laca0

addikt

Sziasztok!

LtAP mini LTE kit eszközből egyszercsak eltűnt az LTE interfész. Leszerelem, kiveszem a SIM kártyát, teszt. SIM kártya teszt telefonban, oké minden. Router SIM nélkül: megvan az LTE interfész!

Jajj de jó, megjavult! SIM berak.... megint nincs LTE.

Láttatok már ilyet? -

-

Lajos1976

friss újonc

válasz

Adamo_sx

#22842

üzenetére

Adamo_sx

#22842

üzenetére

add action=dst-nat chain=dstnat dst-address=Külső ip címem dst-port=8000 protocol=tcp to-addresses=192.168.88.11 to-ports=8000

add action=masquerade chain=srcnat dst-address=192.168.88.11 protocol=tcp src-address=192.168.88.0/24192.168.88.11 kamera

ezzel a beállítással működik!

köszi

Külső címet csak egy bizonyos belső cím érheti el egy bizonyos port ról .ez így jó nem? -

Lajos1976

friss újonc

Abban kérném a segítségeteket ip kamerámat szeretném elérni.

Belső hálózatból elérem a kamerát 192.168.88.11:8000 -es címem. De ha a külső ip címemet a megadott porta úgy már nem érem el. Ha telefonnal próbálkozok mobilhálózatom úgy viszont el tudom érni. ebben kérném tőletek a segítséget . Hogy csináljam ? -

mcll

senior tag

válasz

lionhearted

#22839

üzenetére

lionhearted

#22839

üzenetére

Köszi az infókat meg a sok segítséget neked is és persze a többieknek is. De be kell lássam ez a Mikrotik világ kicsit messze van tőlem sajnos, így úgy döntöttem visszaküldöm ezt az ax3-as routert (még benne vagyok a 14 napos elállásban szerencsére) és berendeltem helyette egy Asus TUF-AX4200-est.

-

Tippek? Ha ez egy router és nincs forward szabályod, akkor minden általa ismert subnet között routeol... Mikrotikon default az accept.

[link] itt a szokásos leírás hogyan kell nulláról konfigurálni a Mikrotiket otthoni átjárónak.Ha a fentieket is nézem, pl a 20,21,80 port forward, uh. Szereted, ha a kínaiak bejárnak az biztos.

-

ekkold

Topikgazda

Korábban átsiklottam felette, de most feltűnt a NAT szabályaid között pl. a 10. sorban levő.

Ez a szabály (a felkiáltójel miatt) !10000-10100 minden portot NAT-olni fog a szerver felé ami nincs benne ebben a tartományban. Nem látszik az összes beállítás, de ez pl. elég gázos, mindenképpen olvass kicsit utána a dolgoknak mert szét fognak hekkelni a neten.Ismeretségi körben kaptam az infót, hogy volt akire a TEK törte rá az ajtót éjjel... Mint utólag kiderült, "csak" a routerét törték fel (mert hülyén volt beállítva), és gyerekpornót osztottak meg rajta keresztül. Így aztán másnap hazaengedték, és még az ajtóért is bocsánatot kértek (nem, nem fizették ki), de valószínűleg az addig ott töltött idő sem lehetett túl kellemes.... (azóta talán az eljárás is véget ért, és utána a PC-t, routert, telefont, stb... is visszakapta).

A tanulság amit levont az illető: ha nem értesz hozzá, keress valakit aki igen, és segít beállítani... mert ez nem kevés "tanulópénz" volt.

-

mcll

senior tag

válasz

LaCeeN

#22827

üzenetére

LaCeeN

#22827

üzenetére

[admin@MikroTik] /ip/dhcp-server/network> printColumns: ADDRESS, GATEWAY, DNS-SERVER# ADDRESS GATEWAY DNS-SERVER0 192.168.1.0/24 192.168.1.254 8.8.8.8A 192.168.1.250 maga a Mikrotik router.

A NAT alatt csak ez a Masquerade szabály van, a többi szabály csak a forward rulejaim (azt nem listázom):

[admin@MikroTik] /ip/firewall/nat> printFlags: X - disabled, I - invalid; D - dynamic0 chain=srcnat action=masquerade log=no log-prefix="" -

mcll

senior tag

válasz

lionhearted

#22824

üzenetére

lionhearted

#22824

üzenetére

Ezt kérdeztem korábban hogy elég-e amik ott vannak, nem tudom mit vegyek még fel. Ha van tipped írd le kérlek.

-

-

mcll

senior tag

Újabb problémák.... Napokon keresztül minden gond nélkül ment minden. De ma reggel óta szívás van megint, de most érdekes módon CSAK a wifi rendszerem halt le. Van egy pár TPLink AP eszköz meg ugya a router saját wifije. Egymás után ment el a net a WIFI-ről, de csak a külső hozzáférés, a belső hálózat látható rajta továbbra is. Rebootoltam már mindent, többször is, az AP-ket, a routert a Digis modemet mindent. Logban semmit sem látok, a Filter szabályok pedig az előző postomban látahtók amire most választoltam.

Rejtély mi a probléma, esetleg valakinek ötlete?Megj.: Ami fura hogy pl az okostévéken meg megy minden (wifin csatlakoznak). De telón, laptopon nem. De az egyik régi tabletemen meg megint ok minden...

-

dombila

őstag

Van egy érdekes MTU problémám, amit nem értek. (Nem teljesen Mikrotik probléma szerintem).

ax3 megy itthon, a wifi-jére többféle eszköz is csatlakozik, az MTU minden interface-en 1500. (Vodafone vezetékes internet, DHCP-n kap IP címet)

Ha Windows alól próbálom elérni az eu.ugreen.com oldalt simán működik. De bármilyen Linux alapú eszközről (Ubuntu PC, Android telefon/tablet) nem töltődik be semmi.

Különböző MTU méretű Ping csomagokkal kiderült, hogy a fenti oldal fegmentáció nélkül csak 1462 MTU-val érhető el.

De akkor miért megy Windows alól, ahol ugyanúgy 1500 az MTU?

Egyetlen más oldalt nem találtam még, ahol ez problémát jelentene csak a fenti.

Nyilván az interface MTU átírása megoldaná a gondot, de egyetlen URL miatt nem fogom átírni.

De miért van különbség Windows és Linux alól az oldal elérésében?

UI. iPad alól is elérhető az oldal 1500 MTU-val a wifi-n keresztül...

-

tothd1989

tag

üdv, vásároltam egy l009uigs-2haxd-in típusú routert. hogy a korábbi nyűgöket összefogjam egy helyen. történt viszont, hogy valamit elállítottam (a tűzfal szabályoknál talán) és ezáltal elérhetetlen lett a router. így próbálkoztam a resetelésével, az áram bedugós + reset gomb megnyomásával, de továbbra sem érem el. az isp routertől azt látom, hogy kap ip-t, meg látszólag működik is maga a készülék, csak kvázi nem tudok vele mit kezdeni. van valami lehetőség még, amivel vissza lehetne rakni gyári beállításokra, hogy újrakezdjem a beállítását?

-

kis20i

tag

válasz

hun005a

#22809

üzenetére

hun005a

#22809

üzenetére

Ez nekem is VLANnal megy. Sztem egy kábel elég, de fontos, h a box előtt is VLAN képes valamilyen szinten menedzselhető eszköz legyen. Raksz egy VLANt a jelenlegi bridge-re, egy új bridge-be beteszed a fizikai WAN interfészt, meg az új VLAN interfészt. Konfigban mindenhol átállítod a fizikai WAN interfészre mutató hivatkozásokat az új bridgere. Végén a box portjára natívba kiteszed az adott VLANt, majd örülsz a sikernek.

Ennek a megoldásnak előnye, h marha egyszerű, hátránya, hogy az eszközeid nem lesznek egy alhálözatban a boxal és nem mindegy, a végén melyik portba dugtad a boxot.

Ennek a megoldásnak előnye, h marha egyszerű, hátránya, hogy az eszközeid nem lesznek egy alhálözatban a boxal és nem mindegy, a végén melyik portba dugtad a boxot. -

Tamarel

senior tag

válasz

hun005a

#22804

üzenetére

hun005a

#22804

üzenetére

A legjobban akkor jársz, ha az iptv külön kábelt kap a telekom modemből (teljesen kikerüli a sajátodat).

Az iptv először unicast, majd 5 másodperc múlva multicastra vált. Egy második kábel a mikrotik és a modem között is jó megoldás lehet, ha vlan van a saját hálózatodon és így csak az iptv-nek dobod át azt a plusz portot.

-

hun005a

tag

Mikrotik router és Telekom IPTV beállítás érdekelne

Ha volt már elnézést

köszönöm -

Gyurka6

őstag

Szevasztok!

Meg mondaná v.ki, mi a különbség a két beállítás között?:

# 2024-09-13 08:46:13 by RouterOS 7.16rc4

# software id = 8ADQ-JKPY

#

# model = RBD52G-5HacD2HnD

# serial number = A64

/ipv6 nd

set [ find default=yes ] dns=2001:4c48:1::1 hop-limit=64 interface=bridge managed-address-configuration=yes

/ipv6 nd prefix

add disabled=yes interface=ether1

/ipv6 nd prefix default

set preferred-lifetime=30m valid-lifetime=33m# 2024-09-14 09:33:38 by RouterOS 7.16rc4

# software id = ACZU-HJ64

#

# model = RB2011UiAS-2HnD

# serial number = 123456

/ipv6 nd

set [ find default=yes ] disabled=yes managed-address-configuration=yes

add advertise-dns=no dns=2001:4c48:1::1 hop-limit=64 interface=bridge \

ra-delay=0s ra-interval=3m-6m ra-lifetime=10m

/ipv6 nd prefix default

set preferred-lifetime=30m valid-lifetime=33mköszönöm!

Új hozzászólás Aktív témák

- Huawei P30 Pro 128GB,Újszerű,Dobozával,12 hónap garanciával

- Huawei P30 Pro 256GB,Átlagos,Adatkabel,12 hónap garanciával

- Apple iPhone 12 128GB,Átlagos,Adatkabel,12 hónap garanciával

- -ÚJ,2 ÉV GAR- GAMER PC: RYZEN 7 5700/5800X +RX 6600/6700XT +16-64GB DDR4! SZÁMLA! 70 féle ház!

- MacBook AIR 13 M1 CHIP! 8GB/256GB SSD Magyar! Fulldoboz! Akkumlátor 88%!

- ÁRGARANCIA!Épített KomPhone i5 14400F 32/64GB RAM RX 9060 XT 16GB GAMER PC termékbeszámítással

- ÚJ Asus V16 V3607VM - 16" WUXGA 144Hz - Core 5 210H - 16GB - 1TB - Win11 - RTX 5050 - 3 év garancia

- ÁRGARANCIA!Épített KomPhone Ryzen 7 5700X3D 32/64GB RAM RTX 5070 12GB GAMER PC termékbeszámítással

- GYÖNYÖRŰ iPhone 14 Pro 128GB Deep Purple -1 ÉV GARANCIA - Kártyafüggetlen, MS3555,100% Akkumulátor

- GYÖNYÖRŰ iPhone 12 mini 128GB Blue -1 ÉV GARANCIA - Kártyafüggetlen, MS3195, 95% Akkumulátor

Állásajánlatok

Cég: ATW Internet Kft.

Város: Budapest

Cég: BroadBit Hungary Kft.

Város: Budakeszi

Elvegre amig nincs dhcp snooping, a DHCP csak egy opcio amit a kliens vagy hasznal, vagy nem.

Elvegre amig nincs dhcp snooping, a DHCP csak egy opcio amit a kliens vagy hasznal, vagy nem.