Hirdetés

- Megtartotta Európában a 7500 mAh-t az Oppo

- Samsung Galaxy A54 - türelemjáték

- Sony Xperia 1 V - kizárólag igényeseknek

- Közönséges Snapdragon 8 Gen 5-ös szettel készül a Qualcomm

- A legújabb iPhone kiegészítő egy zokni, amit magunkra akaszthatunk

- Milyen okosórát?

- Mobil flották

- Motorola Edge 70 - többért kevesebbet

- Xiaomi 15T Pro - a téma nincs lezárva

- Samsung Gear S3 - második kör

-

Mobilarena

--- Még az új vizsgarendszer előtti információk, majd frissítjük! ---

Gyakran ismételt kérdések

Olvasd el a cikkeket itt.

Új hozzászólás Aktív témák

-

soma314

tag

én megértelek ("kortárs" vagyok) de ha szenvtelenül végiggondolod, akkor nem hagyod lejárni a következők miatt:

- a mostani munkahelyeden ismernek tudják mire vagy képes, de ha úgy alakul (és az életben bármikor alakulhat is úgy) hogy váltasz, akkor bizony keményen számít.

Persze elméletben egy komoly munkahelyen odaültetnek egy terminál ablak elé... Hát nem én ahányszor felvételiztem egyszer sem "ültettek oda" akár CCNP-ként, akár CCIE-ként felvételiztem. Volt aki szakmai kérdést tett fel, de jellemzően nem azok akik tudták is mit kérdeznek és mi lenne a helyes válasz. Illetve most hogy belegondolok egy egykoron nagy nevű cégnél még "tesztet" is csináltam online, aki összeállította CCIE volt elvileg, de gyakorlatilag a kérdések "pongyolák" voltak. Már úgy értem, hogy volt egy "helyes válasz amit elvárt" amire rá is jöttem, de azt is el tudtam mondani, hogy az mért nem feltétlenül "a" helyes válasz mért csak "egy" lehetséges helyes válasz. (Amolyan Cisco vizsgás ismerős? )

)

Végkép off topic, de az én személyes tapasztalatom, hogy a felvételi vizsgáknál a "mi az anyagi igénye?" kérdésnél rostálódtam ki. ezért az utóbbi években én pofátlanul előre szoktam ezt venni, hogy ne raboljuk egymás idejét a fejvadásszal, HR-essel...Arra is érdemes gondolni, hogy ha biztos vagy abban, hogy nem akarsz váltani, akkor is, ha többet "érsz" a munkaerő piacon, az jól hathat a fizetésemelésre, jutalmakra, előléptetésre...

Szóval a legtöbb helyen, aki eldönti, hogy behív-e egy személyes, vagy telefonos egyeztetésre nem fog tudni szakmailag tesztelni, ezért csak azokat hívja, akiknek van papírja, és vagy igazolható referenciája. (Ez utóbbi nálad nyilván megvan.)

A másik dolog, hogy sok cégnél "kevés" a cert az adott Cisco partnerséghez és itt nem csak a Gold/Select... partnerségekre gondolok, de az adott specializációkra. Ezeknek meg kihatása van az adott cég gazdasági eredményességére így közvetve a Te munkabiztonságodra, fizetésedre is. Szóval ez szól mellette.Ellene szólna a tanulásba, vizsgába fektetett pénz energia. Mivel a tudásod megvan, ezért "csak" a vizsgára kell tanulnod és mivel a munkahelyen ezt fizetik igazából semmi nem szól ellene.

-

soma314

tag

Nem Cisco, de vizsga téma. Egy kollégám szeretné letenni a Red Hat Linux RHCSA vizsgáját. . A kolléga vagy 15 éves általános (leginkább Debian) GNU/Linux tapasztalattal bír, tehát rendszer szinten ismeri, viszont vannak Red Hat 8 specifikus dolgok. A RHEL 8-at le lehet tölteni, de állítólag a vizsgán "kiherélt" image van, ami nem tartalmaz config file-okat, amiből a gyakorlatban kiindulna az ember. Van itt esetleg valaki akinek van ifója róla? Tanács, a felkészülésre?

-

soma314

tag

válasz

suomalainen

#15713

üzenetére

suomalainen

#15713

üzenetére

"Hány olyan MO, vagy Kelet-Európai cég van, ami elmondhatja magáról hogy multi?"

magyar: OTP, MOL hogy legismertebbeket mondjam, de mi köze ennek a claud-hoz?

Azt jelenti, hogy ismert technológiákat használsz, amihez van tapasztalat. A felhőtechnológiákhoz még nincs sok.

Elég rendesen kell tesztelni.Sőt tudok olyat is, hogy van egy "legacy" DC éles üzemben és évek óta üzemel mellette tesztben egy újabb. Csak akkor fognak átállni rá, ha megyőződtek róla, hogy kellően megbízható és érdemes migrálni. Mindegyik on premise.

Az a baj, hogy én meg pont úgy látom, hogy illuzióid vannak inkább csak.

Miattam hiheted azt, hogy az Enterprise vonal halott. Ha valakit erről meg tudsz győzni, annak úgy kell. Nekem nem fáj, kisebb lesz a konkurencia

Senki nem mondta, hogy Catalyst-tal csinálnak DC-t, bár akár. Sok sok olyan rendszert láttam, ahol Nexus switch-ekkel oldottak meg Catalyst-eknek való feladatot, mert az volt olcsóbb, azt ismerte a tervezője jobban...

Óriási különbség nincs funkciókat tekintve és az ISO-XE és az NX-OS működésében sem. Mindegyikél van MLAG, mindegyikkel meg lehet valósítani L3-as technológiákat. Midegyikből van szekrény méretű és 1 U-s is...

Ami lényegi különbség, az az FCoE (Fiberchannel over Ethernet) ha egyben akarod megvalósítani a SAN és a LAN switch feladatokat, akkor Nexus kell. Ha a klasszikus modelt követed és külön SAN hálózatot építesz ki, akkor MDS (ha már Cisco) és hagyományos FC, ha meg "trendi agy", akkor hyperkonvergens szervereket használsz és nincs is fizikai SAN hálózatod. Na és persze nem csak a Cisco-ban lehet és kell gondolkodni. Ott van például az Arista, ami DC környezetben eléggé jó piaci részesedésű. Azt udtad, hogy az Arista alapítója tervezte a Catalyst 6500-ast? És tudtad, hogy az EoS (Arista oprendszere) kísértetiesen hasonlít az ios-re? Én például megtaláltam benne ugyanazt a bug-ot No meg, hogy peren kívüli egyezséggel kötöttek békét a Cisco-val?

No meg, hogy peren kívüli egyezséggel kötöttek békét a Cisco-val?

Ennyit arról mennyire van távol a Catalst világa a DC-től.

"Egy on-prem DCben elég komoly lehet a kapacitás kihasználatlanság, ami a cloudról nem mondható el." Ez blődség egy DC-ben függetlenül attól, hogy on premise, vagy cloud a kihasználtság attól függ milyen és mennyi task-ot, VM-t, container-t...futtatsz rajta.

Ha már építettél DC-t, vagy foglalkoztál kicsit mélyebben a kérdéssel, akkor tudod, hogy egy C környezetben a skálázhatóság korlátja, nem a szerverek száma, a memória, a storage kapacitás... hanem leginkább a hely és utána rögtön a hálózati átviteli képessége. A hagyományos hardverek (CPU, RAM...) sebessége, mérete évről évre jelentősen nő ahhoz képest, hogy a hálózatok átviteli képessége hogy alakul, különös tekintettel az internetre.

Kicserélni az összes szervert egy olyanra, ami 20%-al gyorsabb, vagy több memória bankolható bele simán megérheti, ha azt nézed, hogy mennyibe kerül egy DC kibővítése (építészetileg, tápellátásilag, klimatizálással, kezelt levegővel...). Ez a fizkai bővítés ráadásul a "zöldmezős" beruházásoknál lehet pálya, mert egy város központban lévő DC bővítéséhez nem tudod lebontani a szomszéd háztömböt. A Microsoft például ezért (is) kísérletez tengerbe merített DC-kkel.

Viszont én úgy látom, hogy nálad sem a szakmailag kiveséztük a témát a többi dologra meg annyit tudok mondani, hogy "a kutya ugat a karaván halad". -

soma314

tag

válasz

kenwood

#15710

üzenetére

kenwood

#15710

üzenetére

Az a baj, hogy ez már megint inkább dezinformáció, mint információ. A térképen ugyanis Európa azért "zsúfolt", mert a terveket / vágyakat is tartalmazza. Ezzel szemben a rideg valóság. Európában elérhető, meglévő Azure központok: Írország, Hollandia, Norvégia, Németország, Anglia, Franciaország, Svájc

https://azure.microsoft.com/hu-hu/global-infrastructure/geographies/Az AWS: Írország, Anglia, Svédország, Franciaország, Németország, Olaszország

https://aws.amazon.com/about-aws/global-infrastructure/Google: Anglia, Belgium, Hollandia, Németország, Svájc, Finnország

https://cloud.google.com/about/locationsmindegyiknél a legközelebbi talán Németország ide, és mi még "szerencsések" vagyunk.

És ezen elérhető helyszínek jelentős része nem üzemel 2 éve. Tehát biztosan "jól ki van próbálva" és érdemes beleugrani béta tesztelőnek! -

soma314

tag

válasz

suomalainen

#15708

üzenetére

suomalainen

#15708

üzenetére

"Ez ugyanúgy igaz a cloud elérés esetében is. Becsattanhatsz bérelt vonalon is saját tűzfallal. Igy a latency probléma a cloud esetében meg is oldódott."

Ez sajnos nem így van. A DMVPN, vagy "bérelt vonal" vagy akármi, ami a te saját telephelyeidet köti össze, azok általában nem olyan nagy földrajzi távolságok, leginkább néhány 100 km. Egy felhőszolgáltatás meg akár lehet egy másik kontinensen.

Amíg magadnak rendelsz "bérelt vonalat" két vagy több telephely között, addig általában egy szolgáltatón megy keresztül egy-egy vonal. Hány szolgáltatóval kell szerződnöd egy másik kontinensen lévő felhőszolgáltatás elérésére. No meg hogyan máred, hogy betartják-e az SLA-kat? Az rendben, hogy látod, hogy a végeredmény nem fogja kiadni a szerződések együttes tartalmát, de mégis melyik szolgáltatónál reklamálj?

Arról nem is beszélve, hogy a "csőnek" az egyik vége lesz csak nálad, ha "becsattansz egy bérelsz vonallal a felhőszolgáltatóhoz. Ez popszakma meg olyan, hogy attól, hogy odafele jó a latency, jitter, svászélesség, attól még visszafele simán lehet rossz.

Technikai kérdés, de csak gondolj bele egy szolgáltató saját hálózatán át tudja vinni CE-től CE-ig mpls-en integrated service QoS-el a packet-jeidet, míg, ha szolgáltatókat váltasz, annyiszor lesz egy-egy PE-CE-PE (provider-edge, customer edge) .

A másik lényegi dolog, hogy ha a P2P vagy P2MP tunnel, amit te kértél egy szolgáltatótól az a te DC-den az általad ismert sávszélességgel csatlakozik az internetre és te állítod be ki, mely tunnel-ek tudják azokat használni és milyen esetleges QoS policy-val kit milyen mértékben korlátozol. Ezzel szemben egy felhőszolgáltató internetkapcsolatára nincs ráhatásod. Nyilvánvalóan piszkos anyagi okból oversubscibing van ott is. Egy tranziens terhelés esetén elég jó eséllyel megsínyli valakinek a szolgáltatása."Arra céloztam, hogy én azt állítottam, hogy az ACI régen a cloud irány része volt. Se többet, se kevesebbet."

Egészen pontosan ezt írtad:

" Amit a Cisco cloudnak nevezett, az gyakorlatilag az ACI volt (ma a DC irány része)."

Egyébként szerintem az ACI a DC vonal része volt és annak a része ma is."Ez igy is van, de a gyakorlatban mégis a neten keresztül csattanunk fel egy szerverre."

Már aki és már amihez. Nem csak SOHO-ból áll a világ. Léteznek komoly üzleti, ipari, katonai hálózatok is."A cloud nem úgy épül fel, hogy van egy ajtaja valahol a világban, bemész rajta meg kijössz. Az Azurenak pl rengeteg DC-je van és simán megoldható, hogy egy szolgáltatást Nyugat-Európába telepíted, de keleten van a redundáns DC-ben a backup."

És hogy megy át? És, ha vavária volt, és teszem azt a semmiből kell felépítened egy harmadik szolgáltatónál, mert az Azure-ban már nem bízol, akkor hogy kapod meg? Küldenek egy fél teherautónyí HDD-t, amit aztán upload-olsz?

Az egész felhő, de akár a hybrid technológia egyik Achiles sarka, hogy az igazán fontos dolgokhoz neked egy adatbázisra van szükséged minimum két példányban. (Ez nem a backup mielőtt ebbe valaki beleköt!) Ha az egyik kiesik, a másikról hitless menjen minden tovább. A baj ott kezdődik, hogy ehhez nagy sávszélesség és kis latency kell. Meg lehet csinálni mindezt Azurban úgy, hogy van egy ilyan "kettőzött" storage-on Berlinben, meg Hongkong-ban is, de azt nem lehet, hogy Berlin és Hongkong között legyen megosztva a storage kettőzése. Ennek az lesz a hatása, hogy amíg te azt hiszed, hogy ugyanaz van Berlinben és Hongkongban, addig a két helyszín időről időre szinkronizálja egymást. Tehát a két adatbázis a két helyszínen soha nem lesz azonos!

Ehhez jön a backup kérdés. Ugya azért van redundancia, hogy a folyamatos üzemet fenntartsuk. A backup másra szolgál. A példánál maradva: Berlinben egy ransomware tönkre teszi az adatbázist és mire észreveszed, addigra Hongkongba is átjutott a szinkronizálással a vírus. Na ilyenkor kellene elővenni azt a backup-ot, ami még garantáltan nem vírusos. Update-elni az IPS-t az őj víris szignatúrájával, majd a semmiről újradeployolni mindent a backup használatával. Ezt egy DC-ban meg lehet tenni. A felhőben is, csak ott kell lennie helyben hozzá a know-how-unak (a te szolgáltatásodhoz!) a backupnak...Na és valószínű ha egy új 0day sérülés érintett, akkor nem te voltál az egyetlen, aki így járt, ezért írtam, hogy te leszel az 1024-dik, akit helyreállítanak."Ez nem úgy működik, hogy "feltörték a cloudot" és szaladgál mindenki, mint pók a falon. Hogy a te dolgaid biztonságban legyenek te felelsz, amire rengeteg megoldás létezik. Attól még a másik customer lehet hanyag és feltörhetik a hálózatát, de ez téged semmiben nem fog érinteni."

Jaj, de most komolyan virtualizáció alapfokon: vannak vasak, amin futnak a hypervisor rendszerek (pl VMware, Proxmox, Hyper-V, Zen...). A Felhő azért éri meg, megy a vasakon, nem csak egy-egy cég VM-jai futnak, hanem folyamatosan több cégé. Sőt általában még azt sem lehet mindig előre tudni, hogy X cégé mindig csak Y, vagy Z gép virtuális gépeivel osztozkodik az adott vason, mert a VM-ek terheléstől függően a hypervisor clusterben szépen mászkálnak. Amikor egy VM-et "feltörnek", akkor azt azért is tehetik, hogy egy másik VM-hez férjenek hozzá a hypervisor-on futó virtuális hálózaton keresztül, de akár azért is, hogy a guest VM-en keresztül érjék el a host-ot, vagyik a hypervisor-t futtató vasat magát.

Persze van elvileg minden: mikroszegmentáció, meg a vas erőforrásainak korlátozása..., de mégis van minderre mód és történnek "feltörések". Ha az ember már nem kamasz, akkor ezt nem úgy képzeli el, mint a tévében, ahol a hacker egy szobából because he can alapon érzékeny adatokat lopkod, vagy éppen tölt fel, hanem esetleg már látott olyat, amikor bot-ok 10 ezreiről indítanak DDoS támadást, amitől a VM-ek memóriája, a prociterhelése túlnő azon amit a vas bír. Mert igen itt is van oversubscription: attól, hogy eladnak egy serverre 10x64 Giga RAM-nyi VM-et, attól még nem a serverben 640 Giga RAM, csak lehet 320. És akkor még nem beszéltem a containerizációról, ahol ez még akár sokkal rosszabb lehet. Hát hogy az mennyire felhő (IaaS) vagy inkább SaaS azt már nem is tudom pontosan eldönteni így hirtelen.

És igen te leszel a saját adataidért felelős, de nem lesz backup-od, nem lesz személyzeted hiszen elküldted az felhős outsource-ing miatt.

Engem nem zavar ez a tendencia, mert munkám lesz legrosszabb esetben felhő szolgáltatóknál, sokkal valószínűbb, hogy a felhő szolgáltatásban már csalódott cégeknél. A tendencia és a "felhő" ismeret nélküli imádata pont azokra a kollégákra "veszélyes" akik most SOHO szektorban dolgoznak. Elnézést, de egy batanított majom is tud egy Meraki-t beüzemelni egy fagyizóba, de egy DC-hez, nagyvállalati környezethez, felhőszolgáltatáshoz már kecskepásztor kell. -

soma314

tag

Nem akarom a vitát szítani, mert szerintem sokan akik idetévednek egyrészt nem ezt akarják olvasni, másrészt félő, hogy valaki végképp félre érti.

Ami lényeg: a felhő van, nagyon sok esetben az a jobb megoldás és a jövőben terjedni fog.Ugyanakkor az on premise DC mellé még egy nyomós műszaki érv: a helyi server farmot a lan oldalról sokszorta nagyobb sávszélességgel és saját QoS szabályokkal éred el és már alaposan kibeszéltük sokszorta alacsonyabb latency-vel éred el, mint az interneten keresztül egy távoli server farm-ot (felhőt).

Ne keverjünk fogalmakat kérem: az SD-WAN és úgy általában az SDN és a Cloud Computing két külön fogalomkör. Az egyik nem feltétele a másiknak. Az a közös bennük, hogy mindkettő az elmúlt években divatossá vált buzzword-ök. Na és mind a kettő létezett régen is, legfeljebb nem így hívták. Legalább a szakmában ne dőljünk be 1:1-ben a marketing szövegeknek!

-

soma314

tag

válasz

suomalainen

#15697

üzenetére

suomalainen

#15697

üzenetére

Ehhez nincs köze a DMVPN-nek, legfeljebb anyiban, hogy DMVPN-t jellemzően hagyományos internetkapcsolaton építenek ki. De ezt nem kell feltétlenül így csinálni, lehet akár "bérelt vonalon" keresztül is.

A latency-nek a távolsághoz, meg a "sima" internetkapcsolathoz van köze: a fizikát nehéz megkerülni, a távolságot nem kell magyarázni. A sima internetkapcsolat meg mikor ilyen, mikor olyan, de nincs rá mód, hogy integrated service QoS modelben végponttól végpontig garantált sávszélességet, és latency-t kaphatsz."Building the Cisco Cloud with Application Centric Infrastructure" Hát ebben a mondatban sem nevezi az ACI-t felhőnek, hanem egy eszköznek, amit felhőszolgáltatásokhoz létrehozásához ajánl.

Voice- collaboration

Nem krumpli burgonya, sőt! Pont az a lényeg, hogy régen a VoIP technológia a telefonálást hivatott kiváltani és arra épült az egész architektúrája, addigra ma megváltozott az igény vállalati eszközökben. Már nem igen tudok arról, hogy komoly cég tömegével telepítetne IP telefonokat. Szoftfon alkalmazás még csak-csak, de leginkább már mindenhol olyan collaboration tool-okat használnak, ahol a hang mellett videó, file megosztás is történik. Mondjuk Webex, ha már Cisco. És igen ebben is van on premise és vannak előnyei és nyomják a felhősödést itt is.Nem, nem mindegy, hogy hol van a szerver. Milló oka van miért előnyös az on premise és miért a felhős megoldás, de mindig az adott cég, alkalmazás, piaci helyzet...határozza meg melyik a jobb az adott cégnek.

Miért lenne corner case szituáció? Mert rámutat a felhős megoldás hiányaira? Az elmúlt hónapokban szerinted mennyi videókonferencia zajlott, zajlik nap mint nap? Egy átlagos konferencia résztvevőidől 10-ből 7-en néhány 100 méter közelségből egy cég különböző irodáiból kapcsolódnak (ha nem home office helyzet van éppen). Ez azt jelenti, hogy feleslegesen küldjül el a packetek nagy részét az internetre és vissza.

Látom vannak érveid és érted a Világot! Hadat üzenni levéllel szoktak. Lehet ma e-mail-ben menne. Abszurd a példa elismerem, de 2x megtörtént!

Milyen esetben következhet be pénzügyi vita gazdasági szereplők között? Most komolyan? A sulinet-ről írsz?

Hallotál az Apple-ről és az Epicgames-ről például?Mer' az csak úgy megy, hogy a szolgáltatásodat átviszed egyik kontinensről a másikra! És átküldöd a ki tudja mekkora adatmennyiségedet e-mail csatolmányként?

Persze, hogy megtörténhet privát DC-vel is, de egy privát DC-t te felügyelsz, te tudod milyen óvintézkedések vannak, hogy ne történjen meg. Ha meg havária van, akkor a privát DC minden embere a te DC-d helyreállításán dolgozik, míg amikor egy felhőszolgáltató döl be, akkor az 1024-dik leszel, akit helyreállítanak.

Arról nem is beszélve, hogy mennyire nagyobb célpont egy nagy felhőszolgáltató, mint egy külön DC. No meg attól, hogy a "szomszéd cég" DC-jét feltörik, még nem fog a tied veszélybe kerülni. Ezzel szemben a felhőnél bizony vannak helyzetek, amikor igen.Sajnos nincs hybrid cloud pont ezt írtam le. Nem tudok olyan technológiáról, amivel streched cluster-t lehet csinálni on premis és cloud között. Ahogy már írtam csak olyan van, ahol a witness-t tudod felhőbe tenni.

-

soma314

tag

válasz

suomalainen

#15695

üzenetére

suomalainen

#15695

üzenetére

A DMVPN-t nem értem hogy jön ide a latency-hez?

Nem azt jelenti. Ez nyilván csak elméleti okoskodás, mert nem tudjuk mit akar a Cisco, de ezek a dolgok (CCNA szakirányok megszűnése, CCNA általános "felületesedése", R&S Enterprise-á válása...) nálam azt sugallja, hogy a Cisco arra számít, hogy a SOHO-ban felhő alapon menedzselt megoldások terjednek majd el, ezért nem lesz igazán szüksig alacsonyabb szintű tudással rendelkező CCNA specialistákra (lásd CCNA Cloud, Security, R&S....)

A voice-ot nem rángatnám ide, mert az már jóval korábban megszűnt és a collaboration vette át. Egyébként nálam is életszerűtlen a "klasszikus" VoIP 2020-ban egy zöld mezős irodai megoldásnál. Ma már nem kérdés szerintem, hogy a mobiltelefon a hanghívás fő eszköze. (A személyt akarod hívni, nem az asztalát.)Nem, nem mindig volt kritikus az access oldali biztonság. Nézd meg egy átlagos vállalati rendszerben még nagyvállalati szinten sem áltanás a vezetékes eszközök dot1x-es authentikációja, a wifi-t még ma is sok helyen egyszerű jelszóval védik. És "régen" még elég általános model volt, hogy a végberendezések nem rendelkeztek internet eléréssel, hanem proxy-ztak.

Na próbálj meg proxy-zva felhőszolgáltatásokat igénybe venni. Nem lesz könnyű.Nem a Cisco soha nem nevezte az ACI-t cloud-nek. Miért is nevezte volna? SDN-nek nevezte/nevezi.

Szerintem a fogalmak terén nem egy malomban örlünk: a felhő lehet konkurenciája a DC-nek, de nem lehet a strukturált enterprise network-nek. Függetlenül attól, hogy a szerverek egy helyi DC-ben vagy az interneten egy távoli DC-ben működnek a végberendezéstől az internetig kell hálózat. Az interneten keesztül kellenek VPN-ek. Hogy esetleg egyszerűsödik az enterprise hálózat azáltal, hogy a helyszínek egymás közti kommunikációját hanyagoljuk, és csak az "internetben lévő felhővel" kommunikálnak. Ebben még lehetne valami, de ez megint visszalépés: volt már ilyen hub and spoke topológia.

Képzeld csak el van egy videokonferencia, amit egy vállalat 3 városában lévő telephelyei között rendeznek. Egy on premise megoldásban ez simán működhet bidirekcionális multicast-el, aza a 3 helyszínről a kimenő hang/kép információ eljut a másik kettőhöz. A latency a lehető legkisebb lesz, mert a csomag nem jár meg felesleges köröket. Ugyanez egy felhő megoldásnál minden helyszínről eljut minden egy központi szerverhez ami valahol az interneten üzemel, majd onnan vissza mind a három helyszínre. A kettő műszaki megoldás közül " modernebbnek" mondott felhő rosszabb felhasználói élményt, több biztonsági rést és rosszabb hatékonyságot okoz.Szóval én még emlékszem az OS/2-es időkre. Szerintem nem volt nagyobb vágyálom, mint ma a felhő. Akkor az IBM még meghatározóbb cég volt, mint a Microsoft.

Továbbra se mondom azt, hogy nem lesz felhő megoldás, mert sok mindenre alkalmas, főleg ha a privát felhőt is idevesszük.

Viszont van egy csomó helyzet amit nem tudsz felhő megoldással kezelni:

- kezdem a legextrémebben: mit teszel, ha mindened a felhőben van. A felhő egy USA cég felügyelete alat és Magyarország hadat üzem az USA-nak? Ugye extrém?! De kétszer már megtörtént a történelemben.

- hogyan oldod meg a allback-et, ha egyszerűen pénzügyi okból összerúgod a port a felhőszolgáltatóddal? Nem lesz se eszközöd, se személyzeted, know how-d, se backup-od a saját adataidról, teljesen ki vagy szolgáltatva a felhő szolgáltatónak. Hogy ilyen nincs, mert a felhőszolgáltatók jók? Lásd Fortnite Apple store esetet.

- mit csinálsz, ha a felhőszolgáltató leáll, feltörik...Persze kártérítést követelsz, vagy akár perelsz. Ja jó eséllyel perelsz egy sok milliárd dolláros céget, miközben a saját cégednek legjob esetben nincs bevétele, és nem működik az IT rendszere, nincsenek bizonyítékul szolgáló adataid mert a felhőben vannak. Rosszabb esetben, meg már te fizetsz kártérítést az ügyfeleidnek. Hogy ilyen nincs, mert a felhőszolgáltatók nagy IT cégek, ahol mindíg minden működik és nem törik fel! Hát erre két szavam van a közelmultból: Zoom és Garmin.

- talán a legkevésbé extrém, de talán a legfontontosabb: hogyan oldod fel azt, hogy ahol a saját szolgáltatásodat végzed, mondjuk EU és ahol az igénybe vett felhőszolgáltatást felügyelik, mondjuk USA különböző jogszabályi feltételeket szab az adatkezeléssel kapcsolatosan? Vállalod a kockázatát? Auditálod a felhő szolgáltatót és folyamatosan felügyeled?

- hogy oldod meg a backup kérdését: rábízod a felhő szolgáltatóra? És mi van, ha a gebasz olyan, hogy a felhő szolgáltatót teljesen érinti (lásd összerugod vele a port ketegória). Vgay helyben tárolod, amit letöltögettél a felhőről. Ez már egy fokkal jobb, de kb mennyi idő alatt állítasz fel egy működő rendszert a backup-jaidból egy másik felhőszolgáltatón? Ugye kell hozzá hozzáértő személyzet (akiket korábban elküldtél és már a felhőszolgáltatónál dolgoznak) és ha van is ott lesz a tömérdek adat, amit fel kell töltened egy másik felhő szolgáltatóra. Az aztán gyors lesz!Igazából a hybrid on premise és felhő DC-kben lenne a jövő, de itt jön be a latency kérdés. Én nem tudok olyan strech clusterről, ami így működne, mert hatalmas sávszélességet és alacsony latency-t igényelnek, ami az interneten nem megy. Vannak amit úgy hírdetnek, de kiderül, hogy csak a winess kerül fel a felhőbe, ami hát nem nagy előny.

-

soma314

tag

válasz

suomalainen

#15691

üzenetére

suomalainen

#15691

üzenetére

Mert mondjuk alacsony latency-t követel meg, vagy multicast-et. Ezek nincsenek az interneten.

De elég csak abba belegondolni, hogy a TCP hogy működik: a küldő nyugtázást vár a fogadótól. Ha a küldő és a fogadó két külön kontinensen van (ami felhő alapon sokszor megtörténik) akkor az nem teszi hatékonnyá a TCP-t. (Erre is vannak "megoldások" lásd Riverbed, de nem az igazi.)Miért van hardveres loadbalancer? Mert mondjuk a hypervisorok között is elosztja a terhelést vagy csak azért, mert sokkal hatékonyabb, mint a szoftveres (ASICS vs software általános hardveren).

Cloude vs Enterpsie network.

Igen talán a SOHO-ban lesznek felhő alapú hálózatmenedzsment megoldások (Meraki és társai), de nagy vállalalatoknák nem valószínű.

Az Enterpsire pedig nem SOHO.

Hogy mit gondolhat erről a Cisco: nemrég még volt CCNA Cloud, mára csak egy általános CCNA van. Régen R&S-nek hívták most Enterprise Structured Network-nek a szakágat. Talán ezzel is a nagy vállalati mivoltára akarhattak utalni.No meg attól, hogy a DC-k jó része, az alkalmazások kiköltöznek a felhőbe még nem lesz kisebb igény a vállalati hálózatokkal szemben. Sőt a jelenlegi trendek szerint az Access oldali biztonság lesz a kritikus a jövőben.

Millió helyzet van, amikor nem érdemes / szabad felhőbe költözni. Persze ez nem általános. Most az a trend, hogy mindent outsource-oljanak a felhőbe.

Persze, de volt idő, amikor a csapból is az folyt, hogy az OS/2 lesz a jövő oprendszere és "csak" egy IBM állt mögötte. Azt mégse így lett! -

soma314

tag

válasz

SnoopDoggOG

#15684

üzenetére

SnoopDoggOG

#15684

üzenetére

Attól függ mit akarsz: sok mindenhez érteni "felületesen" vagy egyvalamihez érteni mélyebben. Egyik sem jobb vagy rosszabb irány, az élethelyzet adja meg mikor melyik lehet a hasznosabb.

-

soma314

tag

válasz

Cyber_Bird

#15657

üzenetére

Cyber_Bird

#15657

üzenetére

nálam ez már agyúval verébre kategória

Egyrészt szerintem a Rpi túl drága erre (sajnos zer-t már nem kapni, kell hozzá táp, SD kártya, doboz, esetleg USB OTG átalakító). Én használtan 3eFt-os D-Link és TP-Link USB porttal rendelkező otthoni "routereket" használok hasonló célra. Fel rá az OpenWRT (ami ugye Linux) arra fel az USB2serial chip drivere meg a minicom. Be SSH-zol, elindítod a minicom-ot pont mint ahogy az Rpi-vel csinálnád. Nem kell hozzá venni külön tápot, SD kártyát, sőt valószínű jobb wifi van benne, mint az Rpi-ben. (Nálam a wifi volt a lényeg, mert leginkább úgy használtam eddig, de akár a LAN WAN portján közvetlenül mehet akár az internetre).De még ez is erős túlzás, ha olyan switch van, amin gyárilag van management port ott sincs másképp megoldva, mint, hogy külön Mgmt VRF-be van rakva a port.

Itt (mivel csal L2-es switch-ekről beszéltünk) még ez sem kell elég, ha egy portot külön dedikált vlan-be tesz és az ábra szerint csillagpontosan beköti egy management swich-be.

Sajnos hajlamosak vagyunk túllihegni a feladatot: arra kell megoldás, hogy laborozni tudjon CCNP szinten l2 protokolok gyakorlására. Mivel hozzáfér jóféle switch-ekhez, akkor miért ne, de minden más esetben azt ajánlanám, hogy használtan venni 3 db L3-as Catalyst switch-et (3550, 3650, 3750) és azzal a routing-ból is lehet gyakorlatilag mindent CCNP szinten gyakorolni. Ha meg megvan a vizsga ha eladja feléért, akkor sem volt nagy luxus. -

soma314

tag

válasz

kenwood

#15656

üzenetére

kenwood

#15656

üzenetére

Layer 2 amit gyakorolni szeretne, l1-et csak a valóságban lehet. GNS3 is csak egy frontend, azt teszel bele, amit "akarsz" (IOL L2-es image-eket például vagy akár Nexxus 7k VM-eket, ha elég erős a vas) de ha nem jut hozzá, vagy nem akar bajlódni a nyűgeik megismerésével, akkor még mindig ott van a jó öreg dynamaps-es switch modulos router. Arra az is jó, hogy az etherchannel, spanning tree konfigokat gyakorolja. Persze mondjuk a MST-t már nem fogja tudni. A DHCP snooping és társai sem tudom mennyire mennek ezen (IOL-en igen). Arra viszont 1 db igazi switch is elég.

-

soma314

tag

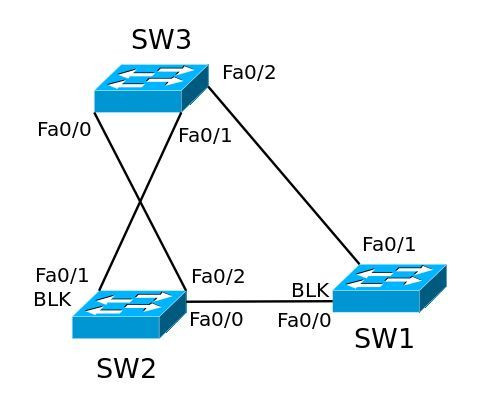

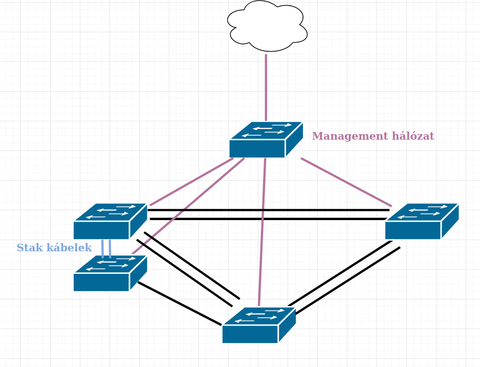

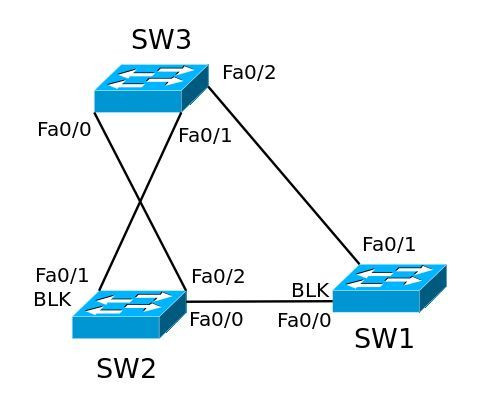

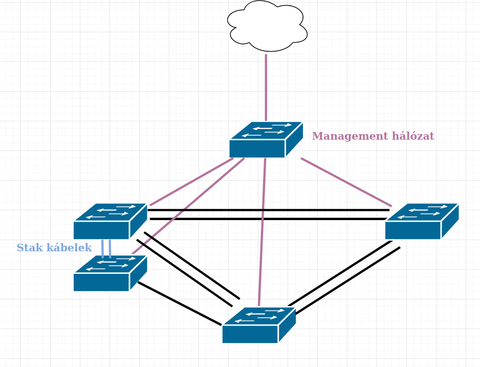

Én így kötném össze, ha ragaszkodsz a remote labor elgondoláshoz. Fontos, hogy legyen a külön management hálózatod, mert ha bármi félrekonfigurálsz, akkor is legyen esélyed elérni az eszközöket. Nyilván azoka a management portokra csatlakoztatnám a switch-ek oldalán és a rendes portokra a management switch-en. Ha van L2VPN elérési lehetőséged, akkor akár aközvetlenül SSH-zhatsz be a 4 switch-re a management switch-en keresztül. (Nyilván ehhez kell legyen rajtuk aktív management interfész és működő SSH)- Készülj fel, hogy a gyakorlás során kerülhetsz olyan helyzetbe, hogy kizárod magad az egyikről még ebben a felállásban is.Ezért én inkább a következőt csinálnám: hazavinnék 3 db L2-es switch-et (abból 2 stack-elhetőt) stack kábeleket, pár UTP kábelt és otthon konzol kábellel küzdenék velük.

Már csak környezetvédelmi szempontból sem mindegy, hogy 24 órában fognak-e menni, vagy csak, ha bekapcsolod, de tanulás szempontjából sem feltétlenül mindegy. Például a stack-nél azt gyakorolni, hogy melyik switch legyen az elsődleges, hogyan veszik át a vezető szerepet, ahhoz le kell kapcsolni, stack kábeleket kell kihúzkodni, bedugni....

Aztán kell majd csinálnod storm-ot, hogy lásd milyen az, hogyan "uralod" storm control mellett. Ha egy remote laborban csinálsz storm-ot és esetleg nem uralod, úgy marad, az nem fog jót tenni, sem a switch-eknek, sem a szerver szobának, amit melegít, búgat.

Szóval szerintem sokkal több lehetőséged van tanulásra, ha fizikailag eléred az eszközöket. Főleg, ha 2960c-hez is van hozzáférésed, ami nem búg! Annál csak a 3560c jobb home lab switch!De egyébként belegondolva, akár Eve-NG-vel, akár GNS3-al a stack-en, password recovery-n kívül mi az aminek a konfigjának gyakorlásához valós hw kell neked?

-

soma314

tag

válasz

gadam1

#15632

üzenetére

gadam1

#15632

üzenetére

szerintem én is hasonlóan gondolom. Csupán arra szerettem volna rámutatni, hogy attól, hogy valaki x évet eltölt üzemeltetésben még nem jelenti azt, hogy széles körű tapasztalata lenne. Azt lehet feltételezni, hogy amit üzemeltetett azt mélységében ismeri, de nem üzemeltethet valaki "mindent".

Ha nem is leszek népszerű a véleményemmel, de továbbra is kitartok amellett, hogy egy rendszer beüzemelése jelenti a legváltozatosabb tshoot tapasztalatot, mert ott minden lehet: layer 1-től 7-ig. Semmire nem mondhatod azt, hogy ezt feltételezem, hogy jól van konfigurálva, mert eddig ment. Lehet a lefektetett optika is hibás, vagy az újonnan használatba venni kívánt switch/router szoftvere bug-os. Mert egy új rendszernél jellemzően olyan eszközt telepítenek, ami új típusként is, ezért kevés vele a tapasztalat.

Ha egy üzemelő rendszerben jönnek ki hibák, anélkül, hogy valami elromlana, akkor az az én szememben a hiányos commissioning/testing fázis sara és nem üzemeltetési feladata lenne azt kiegyengetni egy tökéletes világban.Abban is igazatok van, hogy van aki úgy üzemeltető, hogy 30 rendszert üzemeltet és akkor foglalkozik egyikkel másikkal, amikor azzal baj van, fejlesztik, migrálnak... Ez utóbbi két kategória nálam (de lehet rossz a fejemben kialakult kép) már nem klasszikus üzemeltetői feladat, hanem pont olyan, amikor egy cég külső szakcéget von be a fejlesztés megtervezésére, levezénylésére.

A másik végletet írtam le, amikor egy jól megtervezett, jól beüzemelt rendszert üzemeltet valaki. Persze akkor lehet ideje képezni magát, de akkor nem attól lesz később jó tervező, mert üzemeltetett, hanem mert képezte magát.

A CCIE RS tshoot labor INE video-iban rendszeresen visszatérő motívum, hogy a vizsga nem a "best practice"-ról szól, hanem a workaround-ról. Ahogy sokszor az élet is.

Nálam viszont a jó tervező olyan, ami törekszik a best practice-ok követésére (akár alkotására) nyilván a rendelkezésre álló keretek között. És apropó keretek: szerintem nem az a jó tervező, aki műszakilag a lehető legjobban tervezi meg, hanem az, aki a rendelkezésre álló anyagi forrásokba beférve tervezi meg a lehető legjobb rendszert.

Egy tervezőnél szerintem az is fontos, hogy jól (értsd használható módon) dokumentáljon. Ne az üzemeltető személyzetnek kelljen feltérképezni a hálózat topológiáját, hogy mit hova kell dugni.... Ez aprólékos és babra munka, de szerintem a tervezés része az, hogy egy jó LLD-ből bárki (szakma beli) meg tudja építeni a rendszert. -

soma314

tag

válasz

olloczky

#15625

üzenetére

olloczky

#15625

üzenetére

Érdekes dolog ez a hálózatok esetén.

Csak gondoljuk végig kicsit:

Van valaki 5 éves üzemeltetői gyakorlattal, aki egy cégnél dolgozott folyamatosan. 5 év alatt ugyanazt a rendszert üzemeltette. Amikor odament már működött. Ott kezdett juniorként. Miket bíztak rá?

Mondjuk troublshooting-ot? Abból a rutint. Mondjuk csinálgatta a shutdown no shutdownt psec errordisable portoknál. Ha valami nagyobb gebasz volt, akkor azt valamelyik senior kolléga simogatta ki.

Maintenance window-kban access eszközöket cserélgetett, firmware update-elt.Követte a szervezeti változásokat vlan-ek konfigurációjával. Mondjuk volt egy dinamikus routing protokol, amit használtak például OSPFv2 single area-ban, esetleg némi site to site VPN. A saját topológiájukat álmából felébresztve fel tudta rajzolni.

Jellemzően az IPv6 is csak "zavaró" tényezőként volt jelen (mint lehetséges biztonsági rés), ha egyáltalán kezdtek vele valamit.

Az 5 év végére ismerte minden egyes használt switch típusának minden firmware verziónak minden bug-ját. Tudta a saját esign-juknak, topológiájuknak minden buktatóját.Viszont

- ha alapvetően új dolog, számottevő dolog történt a cégnél, például változtattak a topológián, cserélték a core switch-eket, átáltak egy másik routing protokol használatára ... akkor azt olyan külső cégre bízták, akik rendszeresen ilyennel foglalkoznak. Az üzemeltetők mindezt a folyamatot nagyban segítik a "helyismerettel" de alapvetően a know how-t egy külső cég hozza, az ő felelősségük lesz a migráció sikeressége.

Az üzemeltető 5 év gyakorlattal, mennyit fog tudni mondjuk a többi routing protokolról, a BGP-ről, mpls-ről, IPv6-ról...csak szigorúan az RS témakörén belül maradva?

Persze üzemeltetőként rengeteg minden nem RS témát is csinált, mert ritka az a cég, ahol külon DC-s, security-s, wifi-s személyzet van!Aki már épített komplex hálózatot akár otthon laborban az megtapasztalhatja, hogy a legtöbb troubleshooting a hálózat "felélesztése" során jön elő. Ha már egyszer beüzemelted, akkor már nem igazán hozhat újat (persze a valóságban a dolgok elromlanak, bug-osak...).

Ezzel nem lebecsülni akarom az üzemeltetéssel megszerzett tudást, tapasztalatot csak rávilágítani, hogy nem feltétlenül azonos "skill set"-et szed össze, 5 év gyakorlattal az aki egy rendszert üzemeltetett folyamatosan és mondjuk az aki 5 év alatt x rendszert telepített, migrált....

-

soma314

tag

válasz

suomalainen

#15617

üzenetére

suomalainen

#15617

üzenetére

Valóban "enyém" a reread-es story. Szóval engem nem kell meggyőzni mennyire lehet bug-os az IOU, mennyire lehet bízni a script-es javításban.

Annyiban izgalmas a dolog, hogy reread-et csak akkor kérhetsz, ha reread nélküli eredményed is közel van a sikerhez. 1000 dolcsi, amit csak akkor kapsz vissza, ha eredményes a reread (vagyis sikeres a vizsgád). Szóval nem kevés kockázat.

De pont ez is afelé mutat, hogy a vizsga letétele nem kevés áldozatot kíván (és ebből szerintem az anyagi a legkisebb áldozat) ezért sem értem a "kecskepásztoros" kijelentésed. -

soma314

tag

válasz

FecoGee

#15611

üzenetére

FecoGee

#15611

üzenetére

A 2.-3. próbálkozást, mint átlagot én évekkel korábban hallottam, olvastam, 2019 őszétől az új változat miatt besűrűsödtek a vizsga próbálkozások. Lehet úgy volt, hogy abban az időszakban minden 7. vizsgázónak volt sikeres a laborvizsgája. Most nem találom meg hol olvastam, és az is lehet, hogy rosszul emlékszem.

Arra viszont biztosan emlékszem, hogy kétféleképpen is számolják az egyikbe beleszámolják a "no show"-kat, a másikba nem.

Amikor először mentem laborra, akkor úgy voltam egyedüli vizsgázó, hogy papíron voltak mások is, csak nem jelentek meg a vizsgán. Ők a "no show" kategória.

Az elméleti vizsga úgy volt érvényes 3 évre, ha 18 hónapon belül megkezded az első labor vizsga próbálkozást és utána 12 hónapon belül a következőt. Feltételezem azért jelentkeztek be vizsgára és fizették ki a vizsgadíjat, hogy bent maradjanak az időben. Ettől ugye nem lesz nehezebb a vizsga, de feltételezhetően azért nem mentek el, mert nem tartottak ott a felkészülésben, hogy esélyt láttak volna á. -

soma314

tag

válasz

suomalainen

#15605

üzenetére

suomalainen

#15605

üzenetére

"felesleges belemenni abba, hogy kell CCIE labig eljutni, részben mert a written nekem is meglett anno, másrészt azzal is tisztában vagyok, hogy mit várnak el egy laborvizsgán."

Akkor te ráléptél arra az útra, amin én végigmentem, ezért nem lehetsz tisztában mit jelent megcsinálni a labot, csak addig tudod, hogy eljuthattál volna egy laborjelentkezésig.

Nagyon sajnálom, mert nyilván sokkal többet tanultál, mint egy CCNP, de az elméletire nem ad ott a Cisco címet.

Akármilyen nehéz is volt a beugró elméleti vizsga, hidd el az még nagyon az eleje volt a CCIE megszerzéséig. Ez volt legalábbis az én tapasztalatom, de eddig nem találkoztam olyannal, aki megcáfolt volna.Eljutni a labig eddig volt nehezebb, az új rendszerben könnyebb.

Én szerencsés voltam és végig a v5-re készültem, vizsgáztam. Annyit tudok a v4-ről hogy keményen volt benne framerelay, ami általában nem az emberek szíve csücske. A v5-ben már nem volt. Ha ezt vesszük akkor ez egy elég jelentős különbség. Akkor a v5-ös könnyebb lett, mint a v4-es?!

Az elméleti vizsgával jártam úgy, hogy bekerültek az "evolving technologies" címmel az SDN, Cloud, IoT. Nem örültem neki, de ha megcsináltad az emléletit, akkor tudod, hogy nem az volt a meghatározó.

Szerintem az új vizsgán is leginkább a CLI-ben maradnak majd a jelöltek. De el tudok képzelni némi TCLshell-t, ansible-t, esetleg a diagnál valami Cisco termék kimenetét.Jól tudhatod, mert én 2019 nov előtt vizsgáztam és az én számom 63-assal kezdődik. Azt írtam, hogy a ccie hall of fame utolsó frissítésének a száma 57k, ami 2017 nov-i adat azt akartam írni, hogy a két száma kiadása között nincs 2 év különbség, de látom 2000-et írtam. (Korán volt, elnézést.)

Na most 2019 nov és 2017 nov kb 2 év és kb 6k a különbség a két szám között. Erre mondtam, hogy évi 3k.Az, hogy egy vizsga ciklus alatt mindez nem egyenletes, az teljesen természetes. Néhány évente változtatják, amikor kijön az új még csak könyv sincs hozzá, nem hogy felkészítő VoD anyagok, bootcamp-ek...Amikor meg bejelentik az új rendszert, akkor aki teheti és esélyt érez az még elmegy a korábbira.

Én másodszorra mentem át, az első alkalommal egyedül ültem a laborban a két proktorral. A második alkalommal tele volt. Egy év telt el köztük és a második alkalomnál már lehetett tudni, hogy jön az új rendszer 4 hónapon belül. (A Covid ezt kicsit felülírta, de akkor még nem létezett.)

Szóval egy olyan statisztikát néznék meg, hogy hányan próbáltak az adott időszakban vizsgázni és abból hányan mentek át!A Cisco nem ad ki részletes információkat a vizsgád eredményeiről. Pl százalékos értékelést, sőt olvastam olyat is hivatalos forumon, hogy adott labor variációnként más-más lehet az elvárt konfig / diag arány, mert úgy fair. Vannak nehezebb és könnyebb laborok, diag kérdéssorok. Ezért simán el tudom azt is képzelni, hogy ha "mindenki megbukik" akkor a Cisco visszavesz a megkívánt eredményből, könnyíti a labort...

Ezért sem mondhatod azt, hogy az egyik verzió nehezebb, mint a másik (v4, v5, v6...) mert fogalmad sincs mit kell rajtuk elérni. Az új labornál meg gyakorlatilag még senkinek sincs semmi tapasztalata.Én is találkoztam a vizsgán olyan személlyel, aki elmondása szerint hetedik alkalommal van ott. Ránézésre, angol kiejtésre indiai származású lehetett. Persze le lehet "kecskepásztorozni", de egyrészt ez elég rasszista, mert valahol olvastam, a hogy a 7. az átlag a sikeres labor vizsgából!

Persze biztosan hirdetnek indai, kínai csoda "tanfolyamokat", amivel garantálják neked, hogy átmész, de szerintem ahhoz is érteni kell (CCNP szintnél jobban) a témához és/vagy fotógrafikus memóriával kell rendelkezni.

Én ezzel kapcsolatban egy rémtörténetre emlékszem, ami a CCDE-ket érintette néhány éve. Bizony a Cisco rámozdult és veszélybe kerültek a megszerzett CCDE-k.

CCDE-ről nem sokat tudok, de annál még inkább el tudok képzelni dump-olást a dolog tervezési jellegéből adódóan.A számok beszélnek kb 150e emberre juthat 1db CCIE/CCDE, ami mondjuk Hazánkra vetítve úgy 60-70 ember? Hát ez egy rohadt híg társaság lehet.

Egy költői kérdés:

Na most mi a valószínűbb, hogy valaki dollár tízezreket költ egy "kecskepásztor" fotografikus memóriával azért, hogy egy őt meg nem illető szakmai tanúsítványt szerezzen, amivel aztán egy rövid, de zuhanó karrierbe kezdhet tudás nélkül. Ahelyett, hogy végigjárná a casinokat és blackjack-en számolná a lapokat (könnyebb is elsajátítani) vagy az a valószínűbb, hogy azok, akiknek nincs (még) meg a CCIE azok irigységből igyekeznek degradálni azt!

Mindenki válaszolja meg magának. -

soma314

tag

válasz

suomalainen

#15591

üzenetére

suomalainen

#15591

üzenetére

"kecskepásztorként" én is had kérjem ki magamnak ezt a kijelentésedet. Sőt én nem is vagyok annyira toleráns, mint Feco!

Szóval kezdjük abban amiben van valami igazság:

-az új CCIS Enterprise Infrastructure és a "régi" (végül is már vagy1 hónapja nem lehet ebből vizsgázni) CCIE RS között az a lényegi különbség, hogy a laborba is bekerültek automatizálási / SDN témák. Hogy mindez a gyakorlatban mit jelent azt nem tudom. És úgy globálban szerintem nem sokan tudják a világon, mert február óta lehetne az új laborból vizsgázni (és ugye a régiből a Covid miatt ha jól tudom augusztusig lehetett?)

- ha régebb óta megy egy vizsgarendszer, akkor arról több információ juthat ki, mint ami most kezdődik, ami egyes "kecskepásztoroknak" elméletileg megkönnyítheti a vizsgátDE

- a CCIE RS-hez a beugró az elméleti vizsga volt, ami nem adott semmilyen címet és elég drága is volt. Persze ezt is lehetett elméletileg dump-olni, de már ittis más volt a lépték. Míg egy CCNA-n ha jól emlékszem 1,5-2 órás vizsgán volt 50-60 CCNA szintű kérdés, addig a CCIE elméletin 100 CCIE szintű. Ráadásul, ha valaki szétnézett a neten fellelhető "gyakorló" kérdésekből, akkor is kb 5-6-szoros volt az adatbázis, amiből dumpolni kellett.

A CCNA RS-t ráadásul két külön vizsgaként is le lehetett tenni. Nyilván ennek brain dump-olók szempontjából lehetett előnye, mert kisebb volt az egyes vizsgákon található kérdések "adatbázis mérete".

A CCNP RS-hez 3 vizsga kellett, amiből a troubleshooting-ra gyrosan fel lehetett készülni. A switching és routing témák szétszedése pedig megintcsak könnyítette az esetleges dump-olók esélyeit.Minden lehetséges, de a CCIE elméleti vizsgán hidd el összetettebb kérdések voltak. Ha valaki rendelkezik akkora szorgalommal, memóriával szerencsével, hogy azt letegye anélkül, hogy tudja melyik kérdésre miért az a helyes válasz, az azért elég ritka.

Na most a CCIE RS laborvizsga 8 óra és alatta nem unatkozik az ember, sőt a time management az egyik legnagyobb probléma. Kb annyit konfigurálsz, tshootolsz alatta, mint egy cégnél egy átlagos "network engineer" egy év alatt (és most nem viccelek!).

Még ha tudnád is milyen topológiák lesznek, mit kell begépelni melyik eszközbe, akkor sem tűnik olyan egyszerű feladatnak mindezt az "adatbázist" megjegyezni és vizsgakörülmények között visszaadni.

Na most ha az ember józanul belegondol, hogy mi a valószínűbb: az, hogy egy kecskepársztor egy kockázatos vállalkozásba kezd és megpróbálja brain dumping-gal letudni az elméleti és a laborvizsgát, befektetve a vizsgák, az utazás költségét (ami még akkor is több, mint két-három szakág CCNA / NP vizsgáinak költsége) mindezt azért, hogy esetleg egy olyan álláshoz jusson, ahol napok, max hetek alatt kiderül, hogy nem ért hozzá és kirúgják még a próbaidő alatt.

VAGY

az a valószínűbb, hogy egy kecspásztor abból az energiából, pénzből amit egy CCIE dump-olására fektetne, inkább más gyártók és/vagy IT terület vizsgáinak tömegét teszi le dump-olással. A Cisco vizsgáknál is biztosan lehet valamilyen szinten dumpolni, de még mindig a Cisco vizsgáit tartják a legnehezebbeknek valami oknál fogva.Még pár dolog ami megváltozott az új rendszerrel:

- nincs elméleti belépő vizsga az új CCIE-hoz! Ma elég CCNP-hez szükséges CORE vizsga megszerzése. Nem udom milyen az új Enterprise structure core vizsga, lehet, hogy nehezebb, mint az egykodi CCNP Routing és switching vizsga együtt, de én azt feltételezem, hogy könnyebb, mint az egykori CCIE RS elméleti vizsga. Ami pedig a lényeg, hogy nem "öncélú" vizsga, azaz a letételével megszereheted a jelenlegi CCNP minősítést, ami érték. (Régen a CCIE elmélet mint írom nem járt "címmel" csak beugró volt)

- meghosszabbították a CCIE érvényességi idejét, az már nem két év (ami válaszol a "költői" kérdésedre is, miszerint hány CCIE lesz 2 év múlva abból, aki mostanában vizsgázott) hanem 3

- a meghosszabbítás módján is változtattak. Régen CCIE-t csak a CCIE szintű (elméleti vagy labor) vizsgával lehetett meghosszabbítani. Ma már CCNP/Specialist szintűekkel is lehet. Ami egyébként jó dolog, mert arra ösztönzi a CCIE-t, hogy tanuljon más ágakat is.Összegezve: nem reális a scenarió, hogy egy kecskepásztor zeró tudással dump-olással megszerezze a CCIE-t csak azért, hogy bosszantsa a CCNP-ket, mert ugye tudása nem lesz és a való világban "tesznek" a címre magában.

Egy helyen lenne előnye mégpedig, ha egy cég Gold partner akar lenni, de ahhoz nem csak egy és nem csak CCIE szintű dolgozó kell. Nagyobb kedvezmény jár az eladások után. Én azonban nem hinném, hogy egy olyan cég, ahol "kecskepásztorok" nyújtják a támogatást, ott jönnének az eladási számok, de smián tévedhetek.A CCIE verzióváltásnál mindig voltak olyanok, akik elkeseredtek, mert évekig készültek a vizsgára és úgy hozta az élet, hogy megváltozott a vizsga tartalom. Minden tiszteletem azoké, akik akkor sem adták fel, hanem megrázták magukat és megtanulták mindazt az új vizsgával bejött.

Még egy dolog ami puszta metematika, tehát biztoan hazudik

A CCIE Hall of Fame-en ( https://www.cciehof.com/index.html ) a legutolsó CCIE számot 2017-én november 1-én töltötték fel és az értéke 57597. Én tudom a sajátomat, mivel kecsekepásztor vagyok, azt is tudom, hogy kb 2 évre rá vizsgáztam. A két szám között nincs 2000 a különbség, ami azt jelentheti (azt feltételezve, hogy egyesével adják ki, ami koránt sem biztos) hogy évente mintegy 3000 új CCIE lesz a világon, ami azt is jelenti, hogy naponta kevesebb mint 10!

És ebben benne van az összes szakág: RS, DC, Wireless, SP, Collaboration.... sőt a CCDE-k is.Ha azt nézzük, hogy mára a CCIE számok úgy 65-66 ezernél tarthatnak és tudva, hogy az első 1024 volt, sajnos sokan már halottak, vagy nyugdíjasak, lejárt én azt tippelem, hogy kb 50 ezer aktív CCIE/CCDE létezhet a világon, miközben emberből meg lassan 7,6 milliárd lesz.

Megértem, hogy savanyú a szőlő, de ha eddig olyan könnyű volt, akkor miért nem vizsgáztak tömegével? Te miért nem vizsgáztál le?

Szóval én "kecskepásztorként" nagyobb tiszteletet várnék el!

-

soma314

tag

válasz

Ripper17

#15546

üzenetére

Ripper17

#15546

üzenetére

Ez kicsit félremagyarázása az IGMP snooping-nak. A lényege az, hogy egy switch-en csak az a végpont kapja meg az adott multicast group forgalmát, amelyikre szükség van, a többit ne terhelje feleslegesen. Nem pedig fordítva azaz nem IGMP snooping jelzi az igényét a "listener"-nek.

Ebben az esetben, ha jól értem a szitut, csak egyetlen "listener" van az IPTV set top box. Nyilván ha lenne több bridge-elt port, akkor a többire felesleges lenne a multicast forgalmat küldenie. (Nyilván nem "minden" multicast-et, mert a link local multicast-re például mindig szükség lehet.)

A "félreérthető rész" itt az, hogy nem a switch (vagy adott esetben az ASA) jelzi a multicast joint a multicast router felé. Keresztül megy rajta, de nem "aktív" szereplője a multicast routing-nak. Másrészt pedig ha ki van kapcsolva az IGMP Snooping, a multicast forgalom akkor is működik, csak egyéb végpontokra is eljut (mintha link local multicast, vagy broadcast lenne).Röviden az IGMP snooping nem szükséges elem ahhoz, hogy működjön a multicast forgalom. L2-es switch funkció és default-ban bekapcsolva szokott lenni.

-

soma314

tag

válasz

Kohinor

#15459

üzenetére

Kohinor

#15459

üzenetére

Erre valóban pontos választ nem fogsz kapni. Egyrészt mert az új CCNA-t még kevesen tették le, a régi CCNA-k meg ahogy írod mások voltak. Másrészt nem tudjuk mennyit tudsz, nem tudjuk milyen gyorsan tanulsz.

Én annak idején fél év alatt készültem fel és vizsgáztam le CCNA RS-ből.Had kérdezzek vissza! Miért számít? Ha felkészülsz 3 hónap alatt és úgy érzed tudod, elmész vizsgázni és mondjuk nem sikerül. Akkor látod, hogy kb mennyire nem megy és még mennyit kell tanulnod. Persze a vizsga díj pénz, de az időd is az, sőt!

Amúgy az is elgondolkodtató, hogy az új CCNA önmagában mire elég. Félre ne értsed nem hiszem, hogy könnyebb most CCNA-t letenni, mint x évvel ezelőtt volt egy CCNA RS mondjuk, de akkor a CCNA vizsgák fokuszáltak egy témára (routing and switch, security, wireless, dc...) ezért gyakorlatilag is hasznosítható tudásról adhatott tanúbizonyságot. Ezzel szemben a mostani CCNA "általános" minden témából kell tudni valamit, de kevésbé mély tudást jelent. Ezért, ha az igazi kérdés a mostani rendszerben szerintem az lehet, hogy egy adott konkrét specialist vizsgát mennyi idő alatt lehet megszerezni, mert szerintem az jelent piacképes tudást. A CCNA egy jó első lépcső ehhez.

-

soma314

tag

válasz

kenwood

#15448

üzenetére

kenwood

#15448

üzenetére

Egyrészt angol tudás nélkül is lehet braindump-olni. Egy VOD anyagot annyiszor játszol vissza, amennyiszer akarsz, amíg meg nem érted. Ez más kategória, mint egy online meeting-en élőben követni miről van szó.

Másrészt tegyük fel, hogy valóban képes valaki megérteni a hallott angol szöveget, de megszólalni, megfogalmazni írásban egy problémát nem tud. Nálam ez csak passzív nyelvtudás. Az első alkalommal, amikor egy külföldivel kell együtt dolgoznia, mert mondjuk egy hibajegyet akar nyitni, akkor elvérzik. Hidd el senki se keres ilyen munkatársat.Hát az én tapasztalatom az, hogy nincs külön "layer 1-es" osztály. Képzeld el a szitut, hogy van egy szerverszobád egy campus-ban valahol. Egy másik a másik végén. Mindkét szerver szobában van egy-egy optikai rendező, ahol látszik, hogy vannak még használaton kívüli sötét szálak. A két szerverszoba között ki kell építeni egy adott sebességű linket. Ehhez ki kell választani milyen SFP/SFP+/QSFP modulokat vetetsz az eszközökbe. Azokhoz milyen lengő kábellel fogsz csatlakozni az optikai rendező és az SFP modulok között.

Ahhoz, hogy ténylegesen tudd, hogy mit mivel kötsz össze nem árt, ha tudsz cérnarajzot olvasni (nem rakéta tudomány, de ehhez is érteni kell). Az sem baj, ha tudod, hogy "hány km"-es SFp-ket vegyél. Ha "boltba" rendelsz optikai lengő kábelt, akkor kell tudni, hogy az egyik végén kék/zöld OPC/APC csatlakozó legyen és abból is milyen, míg az SFP oldalán szintén kell tudni milyen (majdnem mindig LC manapság, de vannak hálózati eszközök, amik mást pl SC konnektort használnak).

De mondhatnál a hibakeresést is. Nem megy egy link. A megrendelőt nem érdekli, higy te csak layer 2 felett szeretsz "hibaelhárítani", hanem az érdekli, hogy működjön. Bemész valahova és látod, hogy a zöldba van dugva a kék, vagy narancs színű az optikai patch kábel, amivel bedugták a 20 km-es SFP-t. Neked kell tudni észrevenni ezeket és elmondani, hogy ez miért nem jó! Mert te vagy a hálózati szakember.

Ettől még nem fogsz az optikai száll telepítéshez érteni. Fogalmad se lesz a passzív optikai hálózatokról, nem fogsz tudni szálat hegeszteni, OTDR műszert használni...Ezeket én sem tudom, de kb szót tudok érteni azzal, aki tud.Az a baj, hogy lehet megbántalak ezzel (és nem áll szándékomban), de a legjobb példa, hogy a hozzászólásodban az ahogy egyes kifejezéseket, mint devops, vagy WDM használsz anélkül, hogy a valódi jelentésükkel tisztában lennél.

Egy klíma rendszert egy épületgépész fog tervezni. Neki viszont ehhez szükség van inputokra. Ki mondja meg a hálózati eszközök hőtermelését, ha nem a hálózati mérnök, aki kiválasztja őket? Hasonló a helyzet az épületvillamossággal, annyival megspékelve, hogy legtöbbször ugye szünetmentes tápellátásra is szükség van. Az allulképzett rögvalóságban születnek aztán olyan adatok, hogy az épületgépésznek megadják a hálózati eszközök maximális felvett teljesítményét, abból kiindulva, hogy az úgyis hővé alakul. Ami majdnem igaz, de egyrészt régen rossz, ha egy hálózati eszköz (pláne redundáns táppal) a maximális beépített teljesítményt fel is veszi, másrészt nem minden villamos teljesítmény alakul hővé helyben. Ott van például a POE.

Ehhez megint elég, ha valaki jól olvassa a Cisco dokumentációkat, de tudni kell mit keres az ember.

Az se baj, ha egy megrendelőhöz (kifejezetten SMB szinten gyakori probléma) olyan eszközpark kerül, ami egyenként bedugva szépen működik az elektromos hálózatról, aztán jön egy áramszünet és az áramszünet végén, amikor "visszajön az áram" a megszakítók mindig lekapcsolnak. Ehhez se kell villamosmérnöknek lenni, hogy az ember tudja, hogy a számítógépekben, router-ekben, switch-ekben lévő kapcsoló üzemű tápok hogy működnek. Vagy legalább annyit, hogy egy "lemerült" kapcsoló üzemű táp, amikor visszakapcsolod, az nagy áramfelvétellel jár. A gyakorlati szinten itt annyi történik, hogy habzó szájjal követeli a megrendelő a switch/router cseréjét, mert a villanyszerelő szerint zárlatos. Holott annyit kéne csinálni, hogy egyenként kellene az eszközöket visszadugni a konnektorba. Ahol van UPS rendszer ott szerencséd van, mert az UPS-est fogják hívni .

.A WDM a wavelength division multiplexing egy optikai technológia, ami ma már a elég sok SFP modulban is működik. Nem külön multiplexer egységekben van ilyen ma már csak. Egyébként ilyesmivel is összefuthatzs (én futottam) és tudni kell elhelyezni a hálózatban. Én olyannal még nem találkoztam, hogy bérelték volna akár a multiplexert, akár SFP modulokat, de olyannal igen, amikor egy kollega nem értette, hogy hogy lehet egyetlen optikai szálon (nem szálpáron!) duplex kapcsolatot létesíteni bidirekcionális WDM-mel. Ez megint felületes tudás, hogy tudd, hogy ilyen van és tudd, hogy lehet ilyen SFP modulokat is venni (párban kell).

Érdekes, hogy említed a VMware-t, a tűzfalakat. Egy tökéletes világban persze ezekre van külön-külön hozzáértő ember. A hálózat azonban attól hálózat, hogy ezek az eszközök kommunikálnak egymással. A security-ssel például meg kell tudni beszélni, egyezni, hogy hogyan route-olsz a tűzfalával, hogy a tűzfal nat-ol, vagy a router, vagy a tűzfal L2-es módban van és csak "átmegy rajta" minden. Esetleg neked kell zone based firewall-t csinálnod egy router-ből. A mai hálózatok pedig nem érnek véget ott, ahol a fizikai eszközök. A virtuális térben folytatódnak és egy NSX-T (VMware) bizony viszonylag fejlett hálózati funkciókkal bír. Overlay network, distributed firewall... Olyan is van, hogy nem fizikai Cisco eszközt kell telepíteni, hanem egy virtuálisat (nexus1000v, csr1000v...). Olyanba is futhatsz bele (én már futottam) hogy a "szerveres", vagy "storage-os" rád mutogat, hogy a hálózat rossz, mert nála minden rendben, ő kész van. Aztán kiderül, hogy az hitte a jumbo frame-ek átjutnak a campus hálózaton. Ehhez persze nem csak a hálózatosnak, de neki is tudni kell mi az az MTU.

-

soma314

tag

Juniperről én azt gondolom, hogy nem feltétlenül van jövője.

Én szeretem, nekem is van JNCIA-m is, de a piac beárazta. Érdemes összevetni a Cisco-val az elmult 5 év bevételeinek alakulását:

[link]

érdemes kisebb cégekkel is összevetni (a linken Fortinet és Arista):

[link]

A trend látszik a Juniper bevételei 2017-től csökkentek, míg másoké nőttek.A diploma meg nem feltétlenül azt bizonyítod, hogy értesz egy adott szakmához, hanem azt hogy elég értelmes, szorgalmas, céltudatos vagy ahhoz, hogy évekig tartó tanulással megszerezz egyet.

Nekem vannak diplomáim és van CCIE-m is, de nem tudnám megmondani melyiket volt nehezebb megszerezni.

Amúgy, ha műszaki vagy informatikai diplomád van az hálózati mérnökként külön jól jöhet. Egyrészt másokkal dolgozunk együtt, kell tudnunk kommunikálni más it szakemberekkel. Ritka az a hálózat ami csak azért megy, hogy legyen. Azok IT rendszereket szolgálnak ki és jó, ha nagy vonalakban valaki átlátja a rendszert.

Másrészt, a hálózati eszközök telepítéséhez kell kábelezés, kábeltartó szerkezetek, UPS, légkondi, táp és földelési hálózat...Ha építenek egy szerverszobát, amibe hálózati eszközök lesznek, kell egy hálózati mérnök, aki meg fogja tudni, mondani a hálózati eszközöknek mennyi lesz az áramfelvétele, a hődisszipációja, mekkora rack szekrény kell, azokba hogy kell tudni úgy elhelyezni, hogy elérjen a kábelezés....

Nem rakéta tudomány, de egy mérnök ezekkel a feladatokkal könnyebben megbirkózik.Amúgy a CCNA/CCNP/CCIE nem szól egy csomó dologról, ami műszaki dolog, egy hálózati mérnöknek kell ismernie őket. Pl. optikai kábelek. Mi a különbség a multimodusú és a monomodusú között. Melyiket, hova. A sima duplex, a bidir WDM, a DWDM. Az UPC az APC csatlakozások és azok miért különböznek, mit mivel.

Ez se varázslat és egy érdeklődő ember utána tud olvasni a neten olyan szintre, hogy helyre tudja tenni, de ezek megértése megint könnyebb egy mérnöknek szerintem.

A WiFi hullámfizikáját meg se említem.Azon túl van egy csomó adminisztratív feladat. Én se a felsőoktatásban tanultam meg a Visio használatát (nem is volt még akkor

) de műszaki dokumentációk készítése, használata feladat volt. Műszaki rajzok, szabványok....

) de műszaki dokumentációk készítése, használata feladat volt. Műszaki rajzok, szabványok....

Aztán nem árt, ha valakinek van némi gazdasági ismerete, ha mondjuk olyan céghez kerül, ahol rendszeresen pályáznak újabb és újabb hálózatépítési tenderek elnyerésére. Ha pedig valaki az üzemeltetési oldalon van, akkor bizony neki kell összeállítani a kiírásokhoz a műszaki tartalmat, vagy ép értékelni az ajánlatokat.Azon túl bár talán már nem kell, de jó ideig kellett egy diplomához nyelvvizsga is. Én simán el tudom képzelni, hogy valaki összehoz egy CCNA-t valódi használható angol tudás nélkül. Itt meg ugye minden szakirodalom angolul van. Meg hát ha reálisan nézzük egy majdnem 10 milliós országban élünk az üzleti életben összefutunk akár vállalkozóként, akár megrendelőként olyan emberrel, aki nem fog tudni magyarul, de beszélni kellene vele.

A HR-es mindezt leírhatná, az interjúkon letesztelhetné, de minek küzdjön vele, ha annyit ír, hogy szakirányú felsőfokú végzettség kell, akkor feltételezheti, hogy aki jelentkezik, az átlagnál, okosabb, szorgalmasabb céltudatosabb, beszél nyelvet és az ismeretei túlnyúlnak a szűk szakmai feladatain. Amíg lesz elég jelentkező így is, addig ezt fogja leírni.

De én azt tanácsolom, azoknak, akik úgy érzik, hogy a tudásuk versenyképez, hogy akár bevan írva feltételként, akár nincs és érdekli az állás, akkor jelentkezzen. Mi történhet?A főnök dolgot én is úgy látom, hogy sokkal több hátránnyal jár, mint előnnyel, ha amúgy megfizetik a munkádat eléggé ahhoz, hogy megélj. Sokan viszont azért akarnak főnökök lenni, hogy nekik legyen kevesebb főnökük. És ez is érthető szempont

![;]](//cdn.rios.hu/dl/s/v1.gif)

-

soma314

tag

válasz

kenwood

#15402

üzenetére

kenwood

#15402

üzenetére

Igen ez is egy megközelítés.

A tanár leadta, ha a diák nem érti, akkor az lusta / hülye/ stb..

Én a saját tapasztalataim alapján (két diplomát szereztem) anno. A legtöbb butaságot tanároktól hallottam és a legtöbbször azért mert "pongyolán" fogalmaztak:

Példák

A háromszög belső szögeinek összege 180 fok - ez csak a képzeletbeli Euklideszi térben igaz, a valóságban ezt már Gauss rég cáfolta. Ha így lenne, akkor a relativitás elmélet matematikai alapjai bomlanának, és az úgy tűnik működik.A folyadékok összenyomhatatlanok, nincs belső surlódásuk - csak az elméleti folyadékokra igaz. Vannak eszközök, amik a folyadékok összenyomhatósága elvén működnek. Ilyen például a batiszkáf.

Az elektromos vezető ellenállása függ a vezető keresztmetszetétől. - ez csak makroszinten igaz. Nanoszinten már más a helyzet.

Három halmazállapot van: szilárd, folyékony, gáz - és a plazmaállapottal mi van?

Matekból a felcserélhető műveletek elvégzési sorrendje tetszőleges, ugyanazt a végeredményt kapod - mi van ha végtelen tört az egyik? hány tizedesértékig fogod számolni? vagy természetes törtté alakítod, akkor már változtattál a műveleti sorrenden, amit elvégzel. A gyakorlatban, meg amikor számítógépek limitált lebegópontos regiszterekkel végzik a műveletet pláne nem mindegy.

Én nem emlékszem, hogy akár általános iskolában, akár a gimiben pár percet is mondott volna a tanár arról, hogy amit el fog mondani, azok nem általános igazságok hanem a Világ leegyszerűsítése, hogy megértsétek. Egyébként szerintem alapvetően rossz a feltételezés, hogy a valóságot nehezebben értenék meg a gyerekek. Hülyének nézi ez az el a diákokat.

A felsőoktatásban már más volt a helyzet. -

soma314

tag

válasz

Alcsi69

#15401

üzenetére

Alcsi69

#15401

üzenetére

Ha erősáramos is leszel, akkor is bele fogsz futni olyan problémába, hogy a kapcsolószekrények távvezérlése IP alapon megy és egyik kolléga nem jó szubnet mask-et írt be a telepítéskor. A mérnöki tudományokba rengeteg dolgot csak azért tanulunk meg, hogy becsülni tudjuk más szakágak munkáját és ezért szótértsünk, illetve el tudjuk fogadni, az előírásaikat.

-

soma314

tag

válasz

Alcsi69

#15395

üzenetére

Alcsi69

#15395

üzenetére

Érdekes volt olvasni a feladatot, sok új kifejezéssel találkoztam magyarul

Nem tudom segitség-e neked, de a feladat a variable length subnet mask -ra megy rá- Ha igy keresel rá, akkor találsz angol nyelvű videókat a témában. Ez a fórum nem arra való, hogy részletesen elmagyarázzuk, ezt valóban a tanárnak kellett volna megtenni, az ő védelmében viszont annyit, hogy ez valóban sokaknak nehezen érthető téma.

Én azt javaslom, hogy használj erre egy kalkulátort. Ilyen letölthető a playstore-ból is, de online működőek is vannak (pl http://www.vlsm-calc.net/ ).

Például az első sorban 5 subnetet kell kialakitanod a 192.168.10.0/24-en, ehhez a következőt ird be (csatoltam a képet), amire a szintén csatolt kép eredményét kapod.

Arra figyelj, hogy egy-egy subnetben a gépek száma + 1-re lesz szükséged, ahhoz, hogy route-olni is tudj közöttük. A +1 a router szubnetbe lógó interfészének cime lesz, ami a számitógépeken, mint default gateway kell legyen beállitva. Az "üzenetszórási cim" az a broadcast address.A tanár hozza a szokásos magyar pedagógust, mert a feladat kiirása pongyola, nincs meghatározva, hogy mi a cimtartomány. IPv4-nél még gondolkodhatom classful-ban és önkényesen azt mondtam, hogy 192.168.x.z az /24 lesz, de IPv6-nál nincs ilyen. Sőt a valóságban felesleges is vesződni ilyennel IPv6 esetén /64-es szubneteket használnak ilyenkor.

Marhaság az a megfogalmazás is, hogy a "legnagyobb hatékonyságú megoldás". Nyilván arra gondol, hogy a lehető legkosebb address space-t használjuk el az egyes szubnetekre. Ez az életben azért butaság, mert sokszor kiderül, hogy jó de lesz még itt két eszköz, amikek kell cim. Olyankor borul az egész cimzés. Ezért tartalékot szuktunk képezni. Példa van egy /24-es address space, amibe el kell helyezned 3 szubnetet, amiben 29 - 29 számitógép lesz. Megteheted, hogy olyan szubnetet választasz kettőnek, amiben 32 host cim van, mert elegendő, az utolsónak és még marad is lehetőség további hasolnó méretű szubnetre a jövőben (ugye 256-ból használtunk el 3*32-őt csak, mindhárom belefért volna egy /25-ös address space-be). Ha azonban az egyik szubnetbe kell még egy gépet elhelyezni, akkor minden gépet, router-t át kell cimezni az eredeti /24-es tartományon belül. Ezért inkább a gyakorlatban, ha úgyis megvan a /24-es address space a 3 subnetre, akkor csinálnék egy olyat (/25-őst) amiben 128 host cim van és két olyat (/26-ost) amiben 64 host cim van.Igy ha kell lesznek újabb host cimek. Ha mégis kell újabb szubnet, akkor pedig csak a /25-ös tartományon belül kell mindent újra cimezni.Hogy melyik a hatékonyabb megoldás? Amig nem kell változtatni, addig mindegyik egyformán működik egyik sem használ el több cimet, mint ami erre dedikálva volt (/24). És én abban hiszek, hogy az én megoldásom jövő állóbb lenne.

Az IPv6-nál nincs értelme igy számolni. Ott /64-es szubneteket használunk, még link local-hoz is. Ha abból indulunk ki, amit itt leirtak "address spacenek", ami helyesen 2000:db7:acad:: (a két kettőspont a védén azt jelenti, hogy utána csak 0 jön már) egy /48-as terület. Ebbe 2^16 db /64 subnet fér el. Elég lesz! Ezért én igy csinálnám 2000:db7:acad:0::/64, 2000:db7:acad:1::/64, 2000:db7:acad:2::/64, ....

Gateway elvileg bármilyen cim lehet ami az adott szubnetbe esik. A gyakorlatba az első használható host cimet szokták adni. Ez az IPv6-os példánál maradva 000:db7:acad:0::1/64, 2000:db7:acad:1::1/64, 2000:db7:acad:2::1/64, ....

Ezt kell a router-eken a szubnetbe lógó interfészeken beállitani.Elnézést a billentyűzetemen nincs hossz "i".

-

soma314

tag

Tegnap még kihasználtam a lehetőséges és levizsgáztam a 300-320-as architecture vizsgából, így a hétvégén még birtokolhatom a CCDP címet is, hétfőtől pedig "migrálódik" az új rendszerbe mint "Cisco Certified Specialist - Enterprise Design".

-

soma314

tag

válasz

cisco007

#15296

üzenetére

cisco007

#15296

üzenetére

nekem az is furcsa a screenshot-on, hogy van olyan páros, ami duplikált packetnek tűnik (például a 5-6 és a 41-42), de egyrészt más a méretük, másrészt az egyiken van vlan id, a másikon nincs. (Mintha a kisebb méretű nem lenne dot1q-ba "enkapszulálva").

Az oké, hogy ha azt feltételezzük, hogy a 10.4.14.valami a végberendezés (szerver például) és a 10.169.valami.valami jön a hálózati eszköz felől, akkor a végberendezés felöl nincs rajta a vlan 144, de amikor a hálózati eszköz felöl érkezik, akkor mindig ott kellene lennie, vagy mindig nem. Hacsak nem egy trunk portra van kötve a végberendezés és hol a 144-be hol a nativ vlan-be küldi bele a hálózati eszköz.

Az is lehet, hogy fordítva van és a szerverből jön ki tag-gelt frame. Jó lenne megnézni, hogy mi hol van először! -

soma314

tag

válasz

stfreddy

#15262

üzenetére

stfreddy

#15262

üzenetére

abszolút át tudom érezni amit mondasz

én is hasonlóképen éreztem az elmúlt hetekben, de csak az előre menekülés maradt

ha évekig küzdesz és rengeteget beletoltál, akkor szerintem érdemes megpróbálni mindentérdekes módon a reread-re azok biztattak, akik engem ismernek , nem a Cisco-t és a CCIE utat. A döntő érv az volt, hogy józanul végiggondoltam: ha nem tudom most megcsinálni, akkor megint egy év vagy évek telnek el mire ilyen közel kerülök a sikerhez. Közben pedig folyton azon fogok agyalni, hogy miért nem mertem megkockáztatni azt az ezer dollárt.

Az IOU/IOL remek dolog. Minimális hardverrel lehet nagyon összetett hálózatokat emulálni vele, aki használta az tudja. A legtöbbet használt funkciók kiforrottak vele, de a CCIE laborban eléggé "csúcsra vannak járatva" funkciót tekintve. Én többektől hallottam, hogy bizony a vizsga alatt újra kellett indtani.

Azt meg sem merem említeni, hogy gyakorlás közben mi lehet a tapasztalat, mert hivatalosan csak a Cisco használhatja. Ezért is dolgozik az INE a CSR1000v-kel, ami hivatalosan is hozzáférhető.

Nem tudom februártól mi lesz a labor környezet, szerintem lehet lecserélik az IOL-t.Tudom nem lehet mindent a Software Defined Everithing szemléletre fogni, de én is úgy látom, hogy a klasszikus hálózati eszköz szemlélet:

- a monolitikus atom stabil oprendszer,

- a nem indítunk újra eszközt, mert akkor ott már nagy baj van,

- ott az eszközön a soros konzol port, mert az mindig működik és mindent látsz rajta

szemlélet leszálló ágban van. Cserében vannak/lesznek jobb(?) API-k, gyorsabb szoftverfrissítések, olcsóbb (?) eszközök.Én azt látom, hogy a Cisco "kapkod". Megjelentek az olcsó (kínai) konkurensek, akinek az eszközei papíron legalábbis tudják a standard funkciókat, amiket leginkább használnak.

A Cisco IOS hagyományosan emberi interfészre épült, mert múltja van. Megjelentek új gyártók (pl Juniper) akik tiszta laprol kezdtek ezért lehetett strukturáltabb a szintaxis. Ráadásul minden eszközön alapban ugyanaz az oprendszer van. Ezek együtt SDN szempontból marha nagy előnynek számítanak.

Abban biztosan lehet üzleti megfontolás, hogy ha csinálsz egy hardvert, amit egyszer jól beüzemelnek és az működik 10-15 évig és nem akarják lecserélni, mert minek? az csak egyszer hoz pénzt. A subscription szemlélet, hogy éves díjat fizetsz és ezért adnak felhő szolgáltatásokat, frissülő szoftvert lehet üzletileg sokkal kifizetődőbb.

A Cisco legnagyobb előnye szerintem három dologban rejlik/rejlett:

1 - a szabványos megoldásokon túlmutató protokolok (eigrp, glbp, DMVPN...) újak kifejlesztése, amiből később lesz szabvány.

Például szeritnem emgkésett a Cisco az EIGRP szabaddá tételével. A világ nagy része elvan az OSPFv2-vel (pedig sokszor az EIGRP, OSPFv3 nem kicsit jobb). Azt ismeri minden eszköz, minden hálózati szakember, ha azzal meg tudják oldani, akkor minek küzdjenek egy új megtanulásával? Az EIGRP már hosszú évek óta szabad lenne, de én csak Nokia eszközökben láttam Cisco-n kívül. Ott sem használták.

Sok esetben pedig SDN-es workaround-al helyettesítik ezeket a protokollokat. Pl SD-WAN performance routing helyett.

Szerintem a Cisco csúcs terméke Enterprise RS világban a DMVPN. Ahogy az amerikaiak mondják, a legjobb dolog a szeletet kenyér óta. Sokáig abban a hitben éltem, hogy hasonló sincs más gyártónál, de azóta megtaláltam a Fortinet ADVPN-t (Auto Discovery VPN) ami gyakorlatilag ugyanaz. Ráadásul mindez tűzfallal, ami ma már sokkal gyakoribb perem eszköz, mint egy router. A Cisco-nak szerintem gyorsan reagálni kell erre és kihozni valami olcsó tűzfalas megoldást, ami legalább a spoke-ok esetében. Nem értek hozzá, de úgy tudom ASA nem alkalmas ilyenre, félek, hogy a firepower-ek sem.2 - A jól dokumentáltság, ismertség. Szerintem sokan azért kezdtünk Cisco-val foglalkozni, mert a legkönnyebb volt hozzá valóban jó oktátási anyagokhoz jutni. Azóta annyi gyártó koppintotta le az IOS-t, hogy gyakorlatilag a Huawei-től, az Arista-n keresztül a HP-ig szinte nem tudod a CLI-ből eldönteni miben vagy. Ez hálózati emberek szempontjából jó, de a Cisco szempontjából nem.

Annak idején otthon emulálni a GNS3-ban csak az IOS image-eket lehetett hatékonyan. És azt sem jogtisztán. A Packertracer szimulátor sem volt ingyenes. A többi eszközt virtuális gépként lehet futtatni, ami a pár évvel ezelőtti hardvereken kihívás volt (nem volt annyi memória egy otthon használt gépben, hogy 3 JunOS-t futtass).

A Cisco ahelyett, hogy ingyenes IOL változatokat dobott volna ki kijött a VIRL-el, ami nem olcsó. Igaz van dcloud, ami ingyenesen használható, de kevesen ismerik és még kevesebben használják. Ezt propagálni kéne. Én a Cisco helyébe külön team-et tartanék fel, akik a dcould-on mutatnának be egyszerűbb dolgokat a nagyközönségnek a YouTube-on.

Ehhez képest a múltkor töltöttem le az Arista EOS-ét egy ingyenes regisztráció után, amit GNS3-ban simán lehet használni.

Ennek az lesz a következménye, hogy a arányaiban kevesebb Cisco kötődésű új szakember lesz. Ehhez jön az SDN "eröltetése". Egy szint felett jó ha megtanulsz programozni....Ha programozni szerettem volna programozónak mentem volna. Oké lenyelem a békát és megtanulom. Mi van ha tetszik? Mi van ha jó leszek benne? És mi van, ha nem hálózati eszközöket akarok majd programozni? Most minden területre keresnek kódfejlesztőket ezért visszanyalhat ez a fagylalt.3 - Talán a legfontosabb a Cisco hírneve. Ez persze az előző kettőből is jön. A hírnév pedig sokat számít azon a jól fizető piacon, ahol a minőség és a megbízhatóság megelőzi az árkérdéseket.Viszont pont ez a piac, ahol nagyon bizalmatlanok is. Nem szeretik a felhő megoldásokat (érthető okokból). Azt szeretik, ha a teljes költség legnagyobb költsége a beruházási költség, amire mondjuk lehet pályázni. Nehéz lesz itt felhő alapú szoftver subsciption-t eladni.

Na most nézzük, hogy mi "elkötelezett" Cisco fan-ok is fanyalgunk. A hírnév mulandó dolog.Persze a kutya ugat, a karaván halad. A Microsoft-ot is szidták amióta ismerem, de mégis elég jól megvan. Igaz ma már több a MAC-es felhasználó és a több a Linux-os is. A változás lassan indul be.

-

soma314

tag

válasz

Cyber_Bird

#15258

üzenetére

Cyber_Bird

#15258

üzenetére

Igen így van. IOS on Linux eszközökön fut, gyakorlatilag minden router / switch egy-egy linux alkalmazás. Próbálják biztosan a legkevésbé bug-os verziókat használni, de sajnos azok sem olyan stabilak, mint az igazi hardware.

Az INE gyakorló laborjaiban CSR1000v VM-eket használsz és igazi L3-as switch-eket (3560). Sajnos a CSR1000v-knél is sokszor belefut az ember olyanba, hogy valami nem megy. Vgay nem úgy megy, mint az igazi vason. -

soma314

tag

A laborvizsgádat egy script értékeli ki alap esetben. Nekem már másnak fél ötkor megjött a score report (az emberi munkát ezért is kizárhatjuk).

Sajnos a script-el értékelés nem mindig tökéletes (pl, ha valaki bekapcsolva felejti a debuging-ot az meg tudja állítólag alaposan zavarni). Ugye maga az emulált környezet az IOL image-ek működése sem hibamentes. Nekem is kellett a TS alatt L2-es image-eket újraindítani. Ezt a script nem fogja megtenni.

Ezért ha a vizsgád értékelése nagyon közel volt a sikereshez, akkor "kérheted" a reread-et. Amikor egy hozzáértő proktor is megnézi a dolgot.

Erre a score report kézhezvételétől kapott, ha jól emlékszem 15 napod van kérni. Viszont ezzel 19-re húzol lapot: a reread költsége (RS-nél) további 1000 dollár és csak abban az esetben kaopd vissza, ha a reread eredménye az, hogy fail-ről pass-re változtatja az eredményed.

Nekem okozott pár álmatlan éjszakát, hogy megkérjem-e? Fejben sokszor végigjátszottam mit hogyan konfiguráltam, az jó lehet-e, mit ronthattam el? A score report-ot is próbáltam kielemezni, mert nem kapsz konkrétumokat. Nálam annyit lehetett tudni, hogy a TS passes, a DIAG passed, a konfig nem sikerült a script szerint és %-okat adnak meg L2, L3, VPN, Security, Services technológia bontásban. Kb tudod miből hány feladat volt, de arra már nem emlékszel, hogy melyik hány pontos lehetett. Azt sem tudni mennyi kell, hogy sikerüljön. Állítólag attól függ mennyire nehéz volt az adott konfigurációs / ts / diag labor. Annyit adnak meg, ha jól emlékszem, hogy a minimum érték 50-70% között van.

Én a TS és a DIAG esetében biztos voltam, hogy magas eredményem lett (mint a 10 hibajegy meglett, ellenőrizve), a diagnál "összeállt a puzzle", a konfiguráció 25 alfeladatból áll, amiket egyenként értékelnek vagy megkapod az adott feladatra adható 2-3-4 pontot vagy nem kapsz egyet sem. Én 24-et tudtam befejezni és menet közben tesztelgettem amit lehetett, de az overall végleges tesztre nem volt időm. Viszont a %-os értékelés alapján erős volt a gyanúm arra, hogy az egyik multilayer switch-el érintett több dolog is sikertelenre lett értékelve pedig sikeresen teszteltem. Lehet azt a switch-et kellett volna a script lefuttatása előtt újraindítani.

Ugyanakkor a szigorú értékelés miatt nem lehetsz biztos abban, hogy nem gépeltél el-e mondjuk pl router-id-t, egy named ACL-t, egy vlan nevet, egy crypto map nevet, egy host nevet... amitől még minden remekül megy minden, de a feladat 0 pontot kap, mert követelmény volt, hogy ez vagy az a névkonvenciót tartsad be.

Szóval 1000 dollárt mintha feltennél a lovira egy ismeretlen lóra. Ráadásul a neten mindenfélét lehetett olvasni. Volt ahol azt írták 300:1 a statisztika, de az még abból az időből volt, amikor igazi hardvereken ment a laborvizsga. Általában azt mondják és én is ezt követtem volna, hogy inkább tedd félre a pénzt a következőre, mert ha most olyan közel jártál, hogy felajánlották a reread lehetőségét, akkor a következőre szinte biztos sikerülni fog.

Én is úgy terveztem, hogy még december elején elmegyek újrázni.

Csakhogy február végén változik a rendszer ezért egész egyszerűen nem volt szabad időpont Brüsszelbe, sőt máshova sem. A reread-et pedig csak 15 napig kérheted.

Mondhatni utolsó szalmaszál volt a dolog. (Később lett időpont, és foglaltam is egyet febr 6-re Feltham-be, szerencsére még le is tudtam mondani.)Ja és még annyi, hogy 3 hétig tart mire megtudod mi a reread eredménye. Kétféle lehet vagy PASS lesz a vizsgád vagy marad FAIL, semmi több infót nem kapsz.

-

soma314

tag

Mindenkinek köszönöm szépen a gratulációkat!

-

soma314

tag

októberben, híven a fórum hagyományokhoz, másodikra nekem is meglett a CCIE RS labor is

. Kicsit kalandos volt, mert az értékelő script nem szeretett és reread-et kellett kérnem, aminek az eredményére 3 hetet kellett várni, ezért is csak most írom.

. Kicsit kalandos volt, mert az értékelő script nem szeretett és reread-et kellett kérnem, aminek az eredményére 3 hetet kellett várni, ezért is csak most írom.

Szeretném megköszönni mindazoknak a fórumtársaknak akik szurkoltak és támogattak/vigasztaltak a tavalyi bukta után. -

soma314

tag

válasz

kenwood

#15210

üzenetére

kenwood

#15210

üzenetére

az IT területen sajnos nekem az a tapasztalatom, hogy szinte mindenki "mérnöknek" nevezi magát