- Apple Watch Sport - ez is csak egy okosóra

- Xiaomi 14T Pro - teljes a család?

- Google Pixel topik

- Samsung Galaxy A35 5G - fordulópont

- One mobilszolgáltatások

- Bemutatkozott a Poco X7 és X7 Pro

- Telekom mobilszolgáltatások

- Samsung Galaxy S25 Ultra - titán keret, acélos teljesítmény

- Magisk

- Redmi Note 13 Pro+ - a fejlődés íve

Új hozzászólás Aktív témák

-

GeorgeV

aktív tag

Én nem raktam fel még a Spectre és a Meltdown frissítéseket, a Windows frissítéseket is a maximális 35 és 365 napos elhalasztásra állítottam be.

Minőségi számítógépem van (Dell Precision Mobile Workstation), ennek ellenére a települő Windows frissítések után sokszor kék halál, újraindulások, problémák jelentkeznek. Erre mikor készít már javítást a Microsoft?

Korábbi Windowsoknál (például Vista) letiltottam a frissítéseket, betonstabilan működött. Hiába rinyáltak, hogy ilyen meg olyan rés, működött rendesen éveken át.

Windows 10-nél kikapcsolhatónak kellene lennie a frissítésnek, így egy stabil állapot után letiltott frissítésekkel stabillá lehetne tenni a működést.

Szerintem az állandó frissítések kikényszerítésével nagyobb kárt okoz a Microsoft, mintha engedné a frissítések leállítását..

-

Ide kellene még egy plusz space

( 3. oldal )

( 3. oldal )<code>sudo./spectre-meltdown-checker.sh</code>

Így:

<code>sudo ./spectre-meltdown-checker.sh</code>

-

KAMI911

senior tag

Új hírek...

-

Frawly

veterán

válasz

scott_free

#156

üzenetére

scott_free

#156

üzenetére

T2700 megy bele max (az oldalak több mindent írnak 479M és socket M foglalatot is, nekem talán socket M-es Li2727-esem volt, ha jól emlékszem, neked nem tudom milyen van. Annyiból hülyeséget írtam, hogy nem érdemes, nem dobna rajta sokat (magasabb órajel, de ugyanannyi cache, és plusz néhány utasításkészlet), igaz eBayről nem drága ilyen procit venni. A T1400 Yonah-magos Core Nem-kettő-hanem-sima Celeron, a T2700 pedig Core Nem-kettő-hanem-sima Duo (nem melegszik jobban, épp úgy 31W TDP-s). A RAM-ot meg max. 2 gigáig lehet bővíteni, nem a RAM slotok miatt, hanem a 965-ös Intel chipset nem támogat sajnos többet. Nem egy combos gép, ha nem akarod XP-vel használni (már pedig nem nagyon akarod), akkor lájtosabb Linuxot érdemes rárakni.

-

#40553216

törölt tag

Jó, hogy van felszólítás a letöltött csomag integritásának ellenőrzésére, de a letöltőoldalon hol van ellenőrzőösszeg, amivel össz lehet vetni?

-

Kékes525

félisten

válasz

NandorHUN

#159

üzenetére

NandorHUN

#159

üzenetére

"elvileg a PC-m sebessége akár 30%-al is visszaeshet."

Nem, elviekben 0-50%-között lehet a sebesség csökkenés. A Meltdown javítást felteheted, annak nincs lényegi sebsebégcsökkentő hatása. Persze, az igazi veszélyforrás az internet felől jöhet, ott pedig a böngészők védenek. A Firefox 57.0.4 től felfelé, persze gondolom a Chrome is.

-

NandorHUN

addikt

Amúgy ez a "sok hiba" szép és jó, csak amit nem értek, hogy egyáltalán érdemes e feltenni a javítást átlagfelhasználóknak...

Az én gépemen pl. nincsenek államtitkok vagy gyerekpronó, ellenben van rajta Adblock, ESET és Malwarebytes + minden induláskor lefut a Hitman Pro bootvirus kereső.

Ez szerintem így elég erős kombó, ha viszont felteszem az új frissítést, akkor elvileg a PC-m sebessége akár 30%-al is visszaeshet.

-

NandorHUN

addikt

Jó és összeszedett cikknek néz ki.

De azért túlzásnak tartom, hogy most procitulajok rághatják végig a sok oldalt, mert gyártók hibájából van egy biztosnsági rés.

Anno nekem is 2600K-m van, erre majd szórakozhatok el vele ezekszerint.

Nem mellesleg talán ez is fontos lehet::

http://www.techradar.com/news/dont-download-intels-latest-spectre-and-meltdown-patch-intel-warnsAzaz sok javítgatás ellenére se tanácsos feltenni a frissítést.....

Legszebb meg azaz egészben, hogy ha mindenigaz egyes processzorok ezekután 30%-al lassabban fognak futni.

-

Kékes525

félisten

válasz

Psychopeti

#155

üzenetére

Psychopeti

#155

üzenetére

Ennek örülj, addig is gyors marad a géped. Visszaélni még egy darabig nem fognak tudni vele.

-

Frawly

veterán

válasz

Kékes525

#152

üzenetére

Kékes525

#152

üzenetére

Igen, ezek a teszterek nem a tényleges sebezhetőséget ellenőrzik (nem futtatnak sérülékenységet kihasználó kódot), hanem csak megnézik a procit, kernelt, frissítéseket, hogy mi micsoda, mi van fent, és ebből számolják vissza, hogy sebezhető-e elvileg vagy nem. Azért hívják ezeket mitigation tester-eknek, és nem simán tester-eknek. Inkább csak tájékoztatási célt szolgál, nem lehet bizonyítéknak kezelni.

-

Frawly

veterán

válasz

scott_free

#144

üzenetére

scott_free

#144

üzenetére

De, ha új BIOS-t nem is, de új mikrokódot kapni fog minden érintett proci, és ezt kernellel be lehet tölteni Windows alatt is. Csak a régieknél sokat kell a mikrokódra várni, első körben csak az újabb procik kapnak. A T1400 hivatalosan nem lett felvéve a sebezhető procik listájára, de szerintem az is sebezhető, csak idő kell, míg kimutatják és felveszik a listára. Mondjuk abban az Li2727-ben lévő T1400-at (volt nekem is pont ugyanez pár évvel ezelőtt) érdemes lenne lecserélni erősebb procira, gombokért lehetne fejleszteni, nem mintha akkor nem lenne elavult gép.

-

Kékes525

félisten

válasz

Psychopeti

#151

üzenetére

Psychopeti

#151

üzenetére

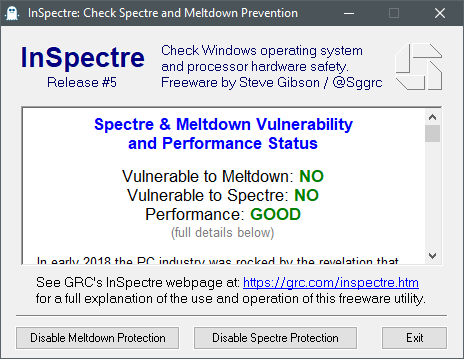

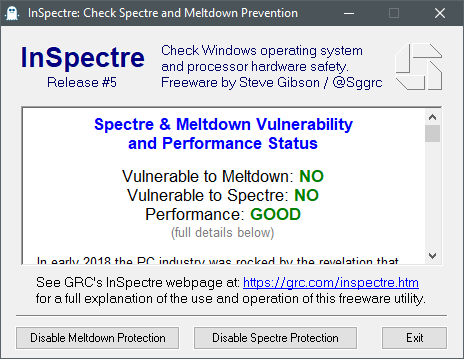

Valószínűleg, mert amit ellenőriznek az két különböző dolog. Az Intel a processzorodat ellenőrzi, míg az inSpectre pedig az operációs rendszeredet. Ahhoz hogy jó legyen telepítened kellene az alaplap gyártótól a BIOS frissítést. Ezt viszont még nem ajánlják. Várj míg stabil BIOS nem lesz.

-

Psychopeti

senior tag

Nekem ezt írja ki az inSpectre:

Az Intel-es meg ezt:

Ehhez mit kéne még telepíteni?

-

GeorgeV

aktív tag

ÚJ HÍREK!

"Teljes a káosz: az Intelnek még a javítócsomagja is hibás!

Figyelmeztetést adott ki helyi idő szerint hétfőn (2018.01.22.) az Intel amerikai processzorgyártó, mert hibásnak bizonyult az elmúlt évtizedek két legnagyobb biztonsági rését befoltozni hivatott javítócsomagja.

A piacvezető processzorgyártó cég arra kéri a felhasználókat, hogy egyelőre ne telepítsék a javításokat. Navin Shenoy, a vállalat elnöke közleményében azt írta, hogy a frissítés telepítését követően a számítógépek a normálisnál többször indulnak újra, és más “kiszámíthatatlan” jelenségeket is tapasztaltak.

A cég vezetője elnézést kért, s egyben hangsúlyozta, hogy a cég éjt nappallá téve dolgozik a megoldáson. A hiba a Broadwell és Haswell névre keresztelt chipeket érinti. Az észlelt hiba mellett ráadásul több felhasználó is arra panaszkodott, hogy a javítások telepítése után számítógépük érezhetően lelassult. Az Intel viszont azt állítja, hogy az átlagos otthoni és üzleti felhasználóknak nem kellene jelentős lassulást tapasztalniuk."

-

Kékes525

félisten

Így van várni kell egy biztosan stabil, kevésbé lassító patchek megjelenésig. A hibák kihasználása még messze van, eddig csak a lehetőségről tudunk. Másrészt ahogy ezek a malwareok megjelenek a vírusirtók már valószínűleg lefogják tudni kapcsolni őket egyrészt adatbázis alapon másrészt viselkedéselemzéssel.

-

KAMI911

senior tag

A gyártók többsége már az újabb érintett gépekhez biztosítja a számítógép BIOS frissítését, amivel a hiba részben orvosolható. A képet árnyalja, hogy közben az új BIOS-okkal instabilitási problémát jeleztek a felhasználók. Ezért a gyártók nem javasolják ezeknek a BIOS-frissítéseknek a telepítését, hanem a majd megjelenő új verziót. A régebbi gépekhez való hibajavítás kiadása is folyamatban, de ez gyártó függő, hogy ki milyen régi processzorral szerelt ad ki javítást. Az Intel jelnleg az 5 évnél fiatalabb processzorok 90%-áhjoz adott ki mikrokód frissítést - saját bevallása szerint. A többi érintett géphez is szándékában áll frissítést kiadni.

Ennek megfelelően a gyártók az új BIOS-ok megérkezéséig nem javasolják az első BIOS-frissítés telepítését:

Dell is advising that all customers and partners should not deploy the BIOS update for the Spectre vulnerability at this time due to Intel’s advisory acknowledging reboot issues and unpredictable system behavior. We have removed impacted BIOS updates from our support pages and are working with Intel on a new BIOS update that will address the Spectre vulnerability.

We are working with Intel on a new BIOS update and will inform customers of next steps as soon as possible. Detailed instructions for Dell client and server customers can be found in the respective support articles linked below.

-

válasz

scott_free

#144

üzenetére

scott_free

#144

üzenetére

pontosan

-

scott_free

senior tag

Sziasztok,

régebbi gépekre ne is várjak teljes javítást? ("Vulnerable to Spectre: YES")

egy asztali: AMD Phenom II X6 + Asus M3A78-EM; ill. egy laptop: Fujitsu-Siemens Amilo Li2727 Celeron T1400.Ha jól értem, akkor ezekhez bios-frissítés is kellene, amit nyilván egyik gyártó sem fog már megcsinálni.

Jól értem? -

drsanya

aktív tag

Vajon ezen hibák által támadhatják e a kriptobányász gépeket? Az lenne ám a kemény.

-

Kékes525

félisten

-

Frawly

veterán

Spectre1 ellen foltozott kernel még biztosan nincs, mert az még a legfrissebb 4.15-ben sincs benne, majd csak a 4.16-ba kerül bele (6-8 hét mire megjelenik a végleges 4.16), de még a bleeding edge disztrókba sem érkezett meg a 4.15 (ami csak Meltdown / Spectre2 ellen foltozott). Ráadásul az Ubuntu egy közepesen konzervatív disztró, szóval abba elég sokára lesz újabb kernel, vagy Spectre1-2 ellen backportolt folt. Nyugi, még legalább egy hónapig biztosan sebezhető marad sok linuxos.

-

KAMI911

senior tag

Az hogy nem ismerünk jelenleg olyat, ami nem használja ki, attól még nem jelenti azt, hogy nem használják ki. Tipikusan olyan viselkedéssel raknám össze ezeknek a hibáknak a kihasználását, hogy napokig, hónapokig gyűjtsenek adatot. Semmi nyoma ne legyen a halászatnak. A böngésző frissítés fontos, de szerintem a gépet is érdemes minden elemében frissíteni. Aztán ha valami okos malware erre építene, minél kisebb legyen a kár.

PoC-ok már vannak:

https://github.com/paboldin/meltdown-exploit

https://github.com/crozone/SpectrePoC -

KAMI911

senior tag

Ubuntu-n még csak tesztelés alatt vannak az 1-es és 2-es variánst kiküszöbölő kernelek:

Itt követheted nyomon -

-

Kékes525

félisten

Hát ha tudnál különböző témákat ajánlani Windows 7-hez, azt nagyon megköszönném. Nagyon régóta keresek, de nem találtam még olyat ami megfelelő lenne. A WindowBlinds tudott, de az se volt tökéletes. A Windowszal pedig szinte lehetetlen normálisat összeállítani. A türkiz és a fekete, ami van az sem tetszik nekem, de egyszerűen nem tudok jobbat. Amiket linkeltél azokkal nem igazán tudom hogy hogyan lehet Windows 7-hez felületet készíteni.

-

Frawly

veterán

válasz

Kékes525

#132

üzenetére

Kékes525

#132

üzenetére

Bármi, kivéve ezt a türkizes összeállítást. A fekete téma, amit másodjára tettél be, már fokokkal tűrhetőbb, de a feketének túl kevés a kontrasztja a sötétpiros ablakfejléccel és a szürke feliratokkal, míg túl nagy a kontrasztja a fehér beviteli mezőkkel. A neten lehet nézni sok fekete témát, általában benne van a nevükben a black (black skin, black theme).

A jó téma olyan, hogy nem túl világos, nem túl sötét, nem túl nagy, nem túl kicsi a színek közötti kontraszt, meg megy szinte minden színhez. Ilyen pl. a PH fórumának a témája, meleg barna különböző enyhébb árnyalatai, megy a fehérhez, fekete szöveghez, piros elemekhez is, meleg pasztellszínek (különösen sötétben pihentetik és nyugtatják a szemet), pihentetőek, nem túl sötét, de a szemed sem égeti ki. Hasonló sötétebben a Bespin színtéma szövegszerkesztőkben. Persze ízlés kérdése is, nekem a Mac-es / Ubuntus lila téma is bejön, sok ember meg sikítófrászt kap tőle. A te témádhoz a Vim Solarized Dark áll közel, az olyan zöldes tengerkék, bár nekem az soha nem jött be, meg sok kékkel a színhőmérséklet magas, és főleg sötét környezetben fárasztja a szemet, gátolja az elalvást (ezen az elven működnek a f.lux, linuxos Redshift, androidos Twilight alkalmazások). Ezen a weboldalon jó színösszeállítások vannak, igaz plain text editorokhoz készültek, de jó ötleteket meríthetsz Windows-színekhez is. Ez a színpaletta-összeállító oldal is segíthet. Arra is vigyázz, hogy ha megtartod ezt a színátmenetes ablakfejlécet, akkor az egész színátmenetnek mennie kell a többi színhez (tálca, menü színéhez, háttérképhez is), nem csak az elejének vagy csak a végének, persze ezt a hatást lehet tompítani, ha közelebbi színek között van átmenet.

Abban viszont igazad adok, hogy a klasszikus Windows 9x-es felület világos egér/betonszürke színe nagyon unalmas, évekig azt bambultam, már akkor is rettenet untam. Annak idején azért vezették be, mert kevésbé ütött el a Win3.x/NT3.x-es témától.

-

Frawly

veterán

Ez nagyon király. Én is hasonlót használok, de linuxos Openbox alatt. Milyen Windows alatt használod ezt? Tudnál linket adni a témához?

A klasszik MacOS skineket és Win 3.x-es kinézetet imádom, iszonyat nagy retro hangulata van. A Win9x-es ocsmány, a Luna XP még ocsmányabb. A Win7-es szép, a Win8-10 flat design elég ocsmány. Persze valóban attól is függ, kinek milyen izlésficama van.

-

-

-

Frawly

veterán

válasz

Kékes525

#116

üzenetére

Kékes525

#116

üzenetére

Szerintem te mindenképp kapcsold ki a Meltdown/Spectre elleni foltokat. Ha szerencséd van, felnyomja a gépet egy hacker, és kikapcsolja nálad ezt a borzalmas kékesfoszöldes-rikítópirosas Win9x-témát

Rosszabb esetben megijed, és inkább nem hekkel meg, futni fog szerencsétlen szemcseppekért meg az életéért, ilyen borzalmat nem minden nap kap az arcába

Rosszabb esetben megijed, és inkább nem hekkel meg, futni fog szerencsétlen szemcseppekért meg az életéért, ilyen borzalmat nem minden nap kap az arcába

-

Yodafon

őstag

válasz

Psychopeti

#125

üzenetére

Psychopeti

#125

üzenetére

tl;dr

-

Yodafon

őstag

Hát én már a powershell uj verziójának telepítésénél feladtam...

-

-

HZoli87

veterán

GA-B150M-D3H (BIOS: F24d) + IMEI: 11.7.0.1054

Windows 10 Pro: 16299.192Nem vettem észre lassulást, BIOS frissítés után is stabil a gép.

-

Frawly

veterán

Úgy tudom, hogy pont a Meltdown elleni patch lassít a legjobban. Persze nem vészes a gyakorlatban, átlag felhasználásnál észre sem venni. Nem ilyen 30%, amivel az embereket riogatták. Nem szedném le egyik patcht sem, ha lassú is a frissítés után, az amiatt van, mert a Májkrémszaft elkefélt valamit a frissítéssel, és nem azért mert a védekezés mindenképpen levenne ennyit a teljesítményből. Ez nem csak a Meltdown/Spectre elleni foltozásoknál megfigyelhető, a MS kiad egy nem kellően tesztelt frissítést, amitől előjöhetnek bugok, meg belassulhat a gép, erről nem ezek a januári sebezhetőségek tehetnek.

A böngésző patchelése azért a legfontosabb, mert az a legfőbb védelmi vonal. Normális felhasználó nem telepít a gépére ismeretlen szutykokat, ha felmászik valami a gépére, az a böngésző felől tud csak jönni. Így egy nem patchelt gépen baromi fontos, hogy legalább a böngésző patchelve legyen.

-

Kékes525

félisten

"a javítások sebességre gyakorolt hatásáva"

A fentebb linkelt InSpectre programmal a már telepített javítást ki és be lehet kapcsolni (újraindítás után lép föl a hatás) ezért kipróbáltam az SSD-émre gyakorolt hatását. A teszt a Hard Disk Sentinel 5.01 PRO-val történt.

Amikor a Meltdown védelem nem müködik (kikapcsolt állapotban):

Amikor a Meltdown védelem müködik (bekapcsolt állapotban):

-

Ceree

senior tag

Jo a cikk, emiatt gyorsan el is kezdtem patchelni a nagyszulok oregecske gepeit, mivel ritka alkalmak egyike, hogy van ido ra hazautazaskor.

Sikerult is elcs3szn1 a W7et az egyik gepen a KB4056897 telepitesevel: STOP 0x00000c4. Persze a megoldashoz kene a W7 disk, az meg nincs keznel. R'nR... :-(

Vagy tud valaki alternativ megoldast?A masikra mar ra se eresztem...

-

Kékes525

félisten

Még egyszer köszi! Úgy teszek!

A Spectre védelmet a KB4056897 nem kapcsolta be. Nem tudom miért (a felső képért a Ashampoo® Spectre Meltdown CPU Checker a felelős):

A Spectre védelmet a KB4056897 nem kapcsolta be. Nem tudom miért (a felső képért a Ashampoo® Spectre Meltdown CPU Checker a felelős): -

válasz

Kékes525

#107

üzenetére

Kékes525

#107

üzenetére

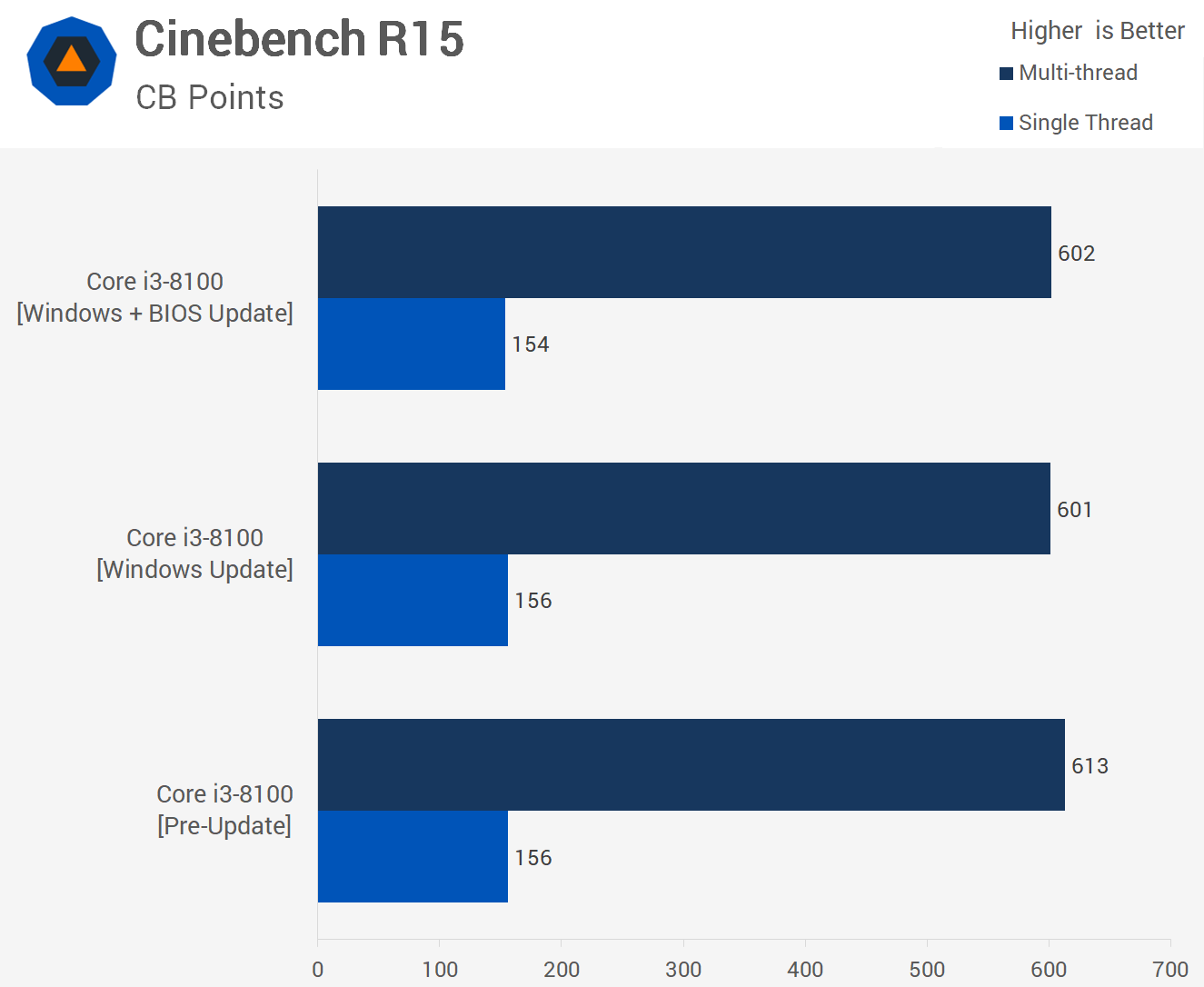

A meltdown védelmet hagyd fenn, csak a spectre védelmet kapcsold ki. A meltdown nem lassít semmit, és azt könnyű kihasználni. Szóval a patch az mindenképp maradjon, de a bios frissítést ki lehet hagyni, úgyis csak az lassít. Hamarosan kint lesz a logoutos cikkem (amint sorra kerül a szerkesztőknél), ami ezzel foglakozik. Mármint a javítások sebességre gyakorolt hatásával.

-

válasz

Kékes525

#105

üzenetére

Kékes525

#105

üzenetére

Nyilván az is benne lehet, bár az USB elméletileg védve van ilyen támadásra, szóval ezt nem hiszem. Pár éve volt erre vonatkozó foltozás. De lehet, hogy találnak hozzá még egy USB lyukat, ami együtt már mehet. A fizikai hozzáférésnél elsősorban arról van szó, hogy valaki személyesen odaül géphez, van egy nem rendszergazdai jogosultságú hozzáférése, betölt egy fertőzött programot és azzal hozzáfér mindenhez.

Én sem patchelek egyelőre. Várom, hogy jobb minőségű foltot ki tudjanak hozni. Mert tényleg nagyon durván visszaesik az SSD teljesítmény, abból is a kritikus random elérés. A szekvenciális csúcsértékek változatlanok, de az úgyis csak a benchmarkok bohóckodása.

-

válasz

Kékes525

#103

üzenetére

Kékes525

#103

üzenetére

Fizikai hozzáférés esetére, valamint arra, hogy nem rendszergazdai szinten futó, kártékony alkalmazások ne jussanak rendszergazdai szintű hozzáféréshez. Tehát ha felpatcheletlen állapotban futtatsz egy fertőzött 'keygent', akkor az anélkül is megszerezheti a teljes kontrollt a gép felett, hogy te megadtad volna neki a jogot. De erre a célra másik 20-200 lyuk is van. És a spectre kihasználáshoz kell a legnagyobb programozói tudás. Úgyhogy legfeljebb azért fogunk vele találkozni, hogyha valamelyik kölök valaki direkt azt akarja bemutatni, hogy ő mekkora király programozó.

-

válasz

Kékes525

#101

üzenetére

Kékes525

#101

üzenetére

"Ha a Windows védett, akkor mindegy, hogy a böngésző védett? " <- igen

"Ha a böngésző védett, akkor mindegy, hogy a Windows védett? " <- nem (jöhet más oldalról is a k@ki, pl mail kliens, letöltött mail csatolmány, stb)#103: ja, azt kihagytam: sztem az mindenre, ugyanis a konkrét procihibát orvosolja

-

Kékes525

félisten

"10 éve megvan ez a hiba"

De csak most ismerték meg. A hackkerek döntő többsége biztos, hogy nem tudott erről a hibáról előbb, azaz nincs jelentősége annak, hogy mióta van meg.

Azt tudod, hogy mitől véd a Windows patch és mitől a böngésző patch? Ha a Windows védett, akkor mindegy, hogy a böngésző védett? Ha a böngésző védett, akkor mindegy, hogy a Windows védett? Ha ezek védettek, akkor a biost miért kell védeni? Azaz a processzor, bios, operációs rendszer, böngésző védettsége külön-külön mire elég és mire nem? Gondolom a processzoré mindenre.

-

Frawly

veterán

Lehúztam az Arch Testingből a 4.14.14-et, ez úgy néz ki foltozott a Spectre2 ellen, de a Spectre1 sebezhetőség nincs foltozva eszerint:

Spectre and Meltdown mitigation detection tool v0.32

Checking for vulnerabilities against running kernel Linux 4.14.14-1-ARCH #1 SMP PREEMPT Fri Jan 19 18:42:04 UTC 2018 x86_64

CPU is Intel(R) Core(TM) i7-2620M CPU @ 2.70GHz

CVE-2017-5753 [bounds check bypass] aka 'Spectre Variant 1'

* Checking whether we're safe according to the /sys interface: NO (kernel confirms your system is vulnerable)

> STATUS: VULNERABLE (Vulnerable)

CVE-2017-5715 [branch target injection] aka 'Spectre Variant 2'

* Checking whether we're safe according to the /sys interface: YES (kernel confirms that the mitigation is active)

> STATUS: NOT VULNERABLE (Mitigation: Full generic retpoline)

CVE-2017-5754 [rogue data cache load] aka 'Meltdown' aka 'Variant 3'

* Checking whether we're safe according to the /sys interface: YES (kernel confirms that the mitigation is active)

> STATUS: NOT VULNERABLE (Mitigation: PTI)Eszerint csak a 4.16-os kernelben lesz benne a Spectre1 elleni javítás, tehát minimum 6 hét. A faxa.

-

Frawly

veterán

A 4.15-ös RC8 kernel már tartalmazza a Spectre1-2 elleni javítást, a disztrókba ez nem érkezett meg, egy hét múlva jelenik meg a végleges 4.15-ös verzió. Az Ubuntu 16.04-ben 4.4-es LTS kernel van, majd ehhez is backportolják a javítást, csak várni kell rá. Épp így a 4.9-es, 4.14-es ágba is megérkezik majd, elvileg a 4.14.14-es (amelyik tartalmazza) már meg is jelent, de elég kevés disztróba érkezett meg, az ilyen frissebb disztrók egy hét múlva megjelenő 4.15-re várnak és gyúrnak, szerintem azért.

-

dchard

veterán

Ubuntu 16-on a legfrissebb kernellel mindkét spectre sebezhetőségre azt írja, hogy sebezhető:

Checking for vulnerabilities against running kernel Linux 4.4.0-109-generic #132-Ubuntu SMP Tue Jan 9 19:52:39 UTC 2018 x86_64

CPU is AMD Athlon(tm) II Neo N36L Dual-Core Processor

CVE-2017-5753 [bounds check bypass] aka 'Spectre Variant 1'

* Checking count of LFENCE opcodes in kernel: NO

> STATUS: VULNERABLE (only 33 opcodes found, should be >= 70, heuristic to be improved when official patches become available)

CVE-2017-5715 [branch target injection] aka 'Spectre Variant 2'

* Mitigation 1

* Hardware (CPU microcode) support for mitigation

* The SPEC_CTRL MSR is available: NO

* The SPEC_CTRL CPUID feature bit is set: NO

* Kernel support for IBRS: NO

* IBRS enabled for Kernel space: NO

* IBRS enabled for User space: NO

* Mitigation 2

* Kernel compiled with retpoline option: NO

* Kernel compiled with a retpoline-aware compiler: NO

> STATUS: VULNERABLE (IBRS hardware + kernel support OR kernel with retpoline are needed to mitigate the vulnerability)

CVE-2017-5754 [rogue data cache load] aka 'Meltdown' aka 'Variant 3'

* Kernel supports Page Table Isolation (PTI): YES

* PTI enabled and active: NO

* Checking if we're running under Xen PV (64 bits): NO

> STATUS: NOT VULNERABLE (your CPU vendor reported your CPU model as not vulnerable) -

GeorgeV

aktív tag

1. A hackerek nem ügyködnek, mert még nincs ami a Spectre és a Meltdown sebezhetőséget kihasználja.

2. 10 éve megvan ez a hiba. Sőt már 10 éve vannak más hibák is, csak azok majd később derülnek ki.

3. Chrome böngésző védett a Spectre ellen, a Meltdownt pedig a Win patch befoltozza.

4. Ha valaki mégis futtatni akar egy még nem létező Spectre hibára épülő kódot, azt meg a víruskereső blokkolja.

5. Biztos vagyok benne, hogy lesz rá a problémára "okos" és egyszerű megoldás is. -

Frawly

veterán

Szerintem meg de, az Intel sara. A procikat csak ő tudja átprogramozni. A Dell is csak azt a mikrokódot tudja beletenni az új BIOS-ba, amit az Intel kiad.

(#92) joghurt: a Dell és a Lenovo ad majd ki a 2. gen. és annál régebbi gépekre, lapokra is új BIOS-t, csak várni kell rá. Az Intel meg az összes sebezhetőre ad ki, egyelőre most januárban az 5 éven belüliekkel foglalkoznak, de utána a többi is sorra kerül.

(#91) Kékes525: így van, a hackereknek és malware-íróknak szabad a pálya sajnos. Nekem sem tetszik, már jó ideje sebezhető a gépem, de mit lehet tenni. 2 hét múlva a disztrómba biztosan lesz olyan kernel, ami a Spectre1-2 ellen is véd (szoftveres módszerrel, amihez nem kell mikrokód), utána részemről rá fog érni amúgy is a javítás.

-

Kékes525

félisten

-

Az ME-t a Dell tudja pl. kikapcsolni, nem az Intel.

De a Dell is az 5 éven belüli gépeihez adott ki új BIOS-t a Spectre stb. ellen. Szóval nem az Intelre kell várni, nem az ő saruk. (Az más kérdés, hogy az aktuális mikrokód-frissítéstől sok gép instabil lesz, azt valóban nekik kell megoldani, minél sürgősebben. Állítólag a gyártóknál már kint van béta-teszten.)

-

Tényleg, valamelyik szerkesztőnek nincsen kedve körbehívni a nagyobb márkák képviseleteit, hogy hol mi a policy? Van sebezhetőség, amiben kb. a 2. generációs Core-októl (Sandy Bridge) van érintettség, a support viszont tipikusan 3 évig él egy modellre, de még a fizetős, kiterjesztett támogatás is max. 5 év. Márpedig egy Sandy vagy Icy Bridge-es laptop ennél már öregebb.

Ennek megfelelően a Dell pl. a régi modellekhez nem is ad ki új BIOS-t vagy mikrokód-frissítést. -

Frawly

veterán

válasz

Psychopeti

#85

üzenetére

Psychopeti

#85

üzenetére

Két megoldás is van, új BIOS híján. Az egyik, hogy ha majd az Intel kiad új mikrokódot a procihoz, akkor ezzel a módszerrel felrakod.

A másik módszer, hogy a MS talán beépíti a retpoline technikát az egyik patchbe, bár ehhez az alkalmazásokat is patchelni kell (patchelt fordítóval kell csak újrafordítani, nem kell őket átírni).

Kár emiatt idegeskedni, mert előbb-utóbb mindenki védve lesz, csak akinek régi gépe van, többet kell rá várni.

2. gen mobil i7-est használok Linuxszal, és már több mint két hete (a sebezhetőség publikálásától számítva) védtelen vagyok Spectre1 és Spectre2 ellen, igaz a disztrómon a Meltdownt 24 óra alatt befoltozták, jött hozzá a frissített kernel.

Van egy harmadik módszer is, amit itt írnak Intel Managment Engine, ezt még nem próbáltam, de ez lényegében az mikrokódos módszer egyik variánsa, arra épül, és amíg a proci nem kap új mikrokódot, addig ezt a módszert sem lehet használni.

-

bandigyerek

senior tag

válasz

Psychopeti

#88

üzenetére

Psychopeti

#88

üzenetére

Lehet, hogy csak a szokásos... "öreg", lesz@rjuk.

(Vagy nem is kell hozzá)

-

Psychopeti

senior tag

válasz

bandigyerek

#86

üzenetére

bandigyerek

#86

üzenetére

Meg néztem az intel oldalát, de ott csak Linuxhoz van firmware frissítés csak...

[link] -

Male

nagyúr

A Win 7 2018-01-et. Valamiért a sok fül nyitás amúgy is az SSD-t beterheli, így gyanítom sok a rendszerhívás. Illetve ha jól rémlik azt írták, hogy a font render is rendszerhívásokkal megy a Win7-nél még ( és pont itt nyer a Win10 ), ezért is okoz nagyobb lassulást.

Nem hinném, hogy placebo, mert elég sűrűn csinálom, reflexből megy, hogy katt a tálcán, és CTRL+T és elkezdem gépelni a címet... van egy ritmusa, amit megszoktam, és most nem megy azóta, még nem nyílik meg az új fül amikor már begépeltem 2 betűt. ( meg akkor máshol is érezném, de nem, ez az egyetlen amin észrevettem a lassulást... az Android Studio indulása is gyanús, de ott mindig mások vannak nyitva alapból, meg szinte minden nap frissül benne valami, így a fene tudja ) -

bandigyerek

senior tag

válasz

Psychopeti

#85

üzenetére

Psychopeti

#85

üzenetére

Nézz utána, hátha az Intel Management Engine lett frissítve. Nekem egy acer Aspire VN7-592G notim van. Arra sincs BIOS. ME frissítés volt.

-

Kékes525

félisten

válasz

Psychopeti

#83

üzenetére

Psychopeti

#83

üzenetére

Szerintem nem várható, de ne legyen igazam.

-

Kékes525

félisten

Milyen frissítést tettél fel? Az 57.0.4 és feljebb az eleve védve van, ha csak azt akarod védeni, akkor nem kell külön frissítés. Másrészt az amit éreztél az valószínűleg placebo. A hibák javítása csak (!) abban az esetben lassítanak, ha az adott program sok rendszerhívást végez. Ettől függően 0 és 50% között van a lassulás (0% 0 rendszerhívás esetén, 50% lassulás pedig 100% rendszer hívás esetén). A lapok megnyitásához szerintem (ebben nem vagyok biztos!) nem kell rendszerhívás, azaz nem szabad, hogy lassulást okozzon.

-

Male

nagyúr

Win 7, Haswell, SSD összeállításra most tettem fel a frissítést... FF-ben rengeteg nyitott fül (150 körül), eddig is nehezen indult, de a frissítés óta sokkal lassabban

( más változás nem volt a gépen, és az FF-ben sem ) -

Kékes525

félisten

Arra azért kiváncsi leszek, hogy ez hogyan fogja befolyásolni a processzor árakat, mert mégiscsak 0-50% -os sebességcsökkenés azért nem semmi. Másrészt arra is, hogy ez mennyire rendezi át a processzorpiacot. Az AMD kevésbé érintett a problémába mint az Intel.

-

Userként se futtatok pit#schahub.exét, illetve az alkalmazásboltból se töltök le fingós meg cicrázós appokat. Hálistennek random idegenektől se kell csatolmányos maileket fogadnom, így a gépre kerülő pdf/word/stb anyagoknál is kicsi az esély a fertőzöttségre.

Nem vagyok híve egy rés folt nélkül hagyásának, de komoly teljesítménybukóba nem vagyok hajlandó belemenni. Legrosszabb esetben az erőgép szépen lejön a netről és az érzékeny pl banki műveleteket másik, patchelt gépen csinálom.

-

Kékes525

félisten

Az átlag felhasználónak gyakorlatilag semmilyen lassulást nem okoznak. Azok a programok lassulnak be, amelyek nagy mennyiségben tartalmaznak rendszerhívásokat. Ha csak olyanokat használ, akkor 50% lassulás mérhető. Spectre/Meltdown: máris itt van az év biztonsági hibája?

-

Psychopeti

senior tag

Nekem most így néz ki:

[link]Szóval akkor már csak egy BIOS frissítés kéne?

-

-

#54657280

törölt tag

Nagyon köszönöm a cikket, sokat segíti a munkámat.

Üdítő ilyet olvasni

Adalék:

Céges vasak zöme: MSI H110M PRO-VD PLUS, i3-6100.

A legfrissebb BIOS, alaplapi driverek, és szoftverek frissítése után már nem ír ki sebezhetőséget az SA-00086 tool.

Mivel irodai vasakról van szó, ezért nem vettünk észre lassulást. -

-

GeorgeV

aktív tag

Nekem nem jött le még a KB4056892 frissítés.

A megadott linken [(link)] ellenőrizve a Chrome és az IE védett a Spectre ellen az Edge VISZONT NEM! Tehát ha Chrome-mal vagy IE-vel netezek, elméletileg a Spectre ellen védett vagyok, tehát nem kell felraknom a drasztikus lassulást okozó mikrokódot. -

Yeffy

veterán

válasz

Horcsog55

#60

üzenetére

Horcsog55

#60

üzenetére

+ Male: koszi a valaszokat.

igaz, errol volt szo, eszemben is volt, csak valamiert kiment a fejembol.

megneztem a provider-em oldalan, mar nagybetukkel reklamozza, h ok erre fel vannak keszulve, meg h az elsok kozott voltak, blabla, es hogy ellenorizzem/frissitsem az 'engine'-t. megneztem, mar a legfrissebb, tamogatotton volt, es megsem akart lejonni WinUpdate-en keresztul.

sz'al visszakerestem az elozo oldalon irt KB szamra, es leszedtem a legutolso, kumultativ update-et az update catalog-bol. felment, remeljuk valoban vedelmet fog adni az ilyen tipusu tamadasokra.

mondjuk az Inte SA Detection tool a frissites feltelepitese utan is azt irja, h 'vulnerable' vagyok...

-

Visormail

addikt

Vannak érdekességek ebben a cikkben: "A gyártók többsége már a legtöbb érintett géphez biztosítja a számítógép BIOS frissítését"

Az, hogyne, talán egy pár legfrissebb termékhez és kész, attól még érintett a többi is. -

Kékes525

félisten

Ezt értem és egyet is értek vele, de szerintem ez nincs ellentmondással azzal, mint amit írtam.

(#54) gabor.79

Ezzel is egyetértek. Azonban szerintem ez sincs ellentmondásban azzal mint amit írtam.

(#55) CPT.Pirk

"az okos böngészés hamis biztonságérzetet ad, "

Ez igaz, akkor félreértettelek.

-

Horcsog55

újonc

Azért nem érkezik meg a frissítés, mert az antivirusod (ha van) nem kompatibilis a windows patchel.

A microsoft úgy engedélyezi a Januári patch telepítését, ha az antivirus program egy megadott registry kodot berak a megfelelő helyre. Ezzel jelezve a rendszer felé, hogy ő kompatibilis a patchel.Ha van antivirusod, akkor nézd meg, hogy van-e frissebb verzió belőle. Jó eséllyel a most telepített nem kompatibilis a patchel.

Amennyiben nincs antivirusod, akkor kézzel kell berakni a registry key-t.

https://support.microsoft.com/en-us/help/4072699/january-3-2018-windows-security-updates-and-antivirus-software

Note: Customers will not receive the January 2018 security updates (or any subsequent security updates) and will not be protected from security vulnerabilities unless their antivirus software vendor sets the following registry key:

Key="HKEY_LOCAL_MACHINE" Subkey="SOFTWARE\Microsoft\Windows\CurrentVersion\QualityCompat" Value="cadca5fe-87d3-4b96-b7fb-a231484277cc" Type="REG_DWORD”

Data="0x00000000”miután ez a key a helyén van, le fog töltödni a windows patch.

-

-

gabor.79

tag

Nem véd meg, csak nehezíti a támadók dolgát. Ráadásul ott van a WebAssembly, ahol a gép erőforrásaihoz könnyebben hozzá lehet férni, mint Javascriptből.

Egyáltalán nem reprezentatív mintán végzett magánkutatásomban kiderült, hogy a legtöbb ismerősöm nem is hallott erről az egész ügyről, akik igen, azok is a címet látták, hogy "valami történt", de nem foglalkoztak vele/nem értik.

Az, hogy a prohardver lapcsaládra olyanok járnak, akik jó eséllyel érthetik, mi történt, és meg tudják védeni magukat, egy dolog, de ez a mérési hibahatáron kívül lévő kisebbség.

Én tavaly nyáron vettem új Androidos telefont, arra azóta nem érkezett biztonsági frissítés, természetesen a böngésző is a régi. A felhasználási szokásaim és a hardver miatt ez a két sebezhetőség engem nem érint, de mi van a többiekkel?

Az Android frissítési politikája miatt a világon lévő kétmilliárd készülék nagy része a Spectre-re nem készíthető fel, mert a gyártók a felelősek a szoftverekért, nem a Google. Főleg Magyarország és az egyéb, csóró országok vannak nagy kockázatnak kitéve, mert jobb híján az olcsó kínai telefonokat/médialejátszókat veszik meg, amelyekkel fél-egy év múlva már nem foglalkoznak a készítőik.

Tehát adva vagyon a világon leginkább elterjedt mobil operációs rendszer, az Android, amit kilencven valahány százalék eséllyel nem tudsz frissíteni, azaz gazdasági megfontolás miatt a Google az IT világ legnagyobb kártevője. És még csak választani sem tudunk mást, hisz nagy tapsikolás közepette a Windows Phone kimúlt, az iPhone meg a gazdagok játékszere.

-

CPT.Pirk

Jómunkásember

Nem ezt mondtam. Azt mondtam, hogy az okos böngészés hamis biztonságérzetet ad, mert okosabbnak hiszi tőle magát az ember az ártó szándékú egyénektől.

Én is jártam már úgy, hogy felnyomták az egyik magyar oldalt, ahová gyakran jártam fel. A virker fogta meg a cuccot (és egyből bontotta a kapcsolatot az oldallal), amit pusztán az oldal betöltésével már a gépre küldött.

Egy nappal később vették csak fel az oldalt a bejelentett támadó webhelyek közé, szóval ennyit az okos böngészésről... (legalább is Windows alatt) -

gabor.79

tag

2017-ben a Google-höz is betörtek, oda, ahol gyakorlatilag korlátlan erőforrások állnak rendelkezésre a védekezéshez, a legnagyobb koponyák dolgoznak. Mi van, ha betörnek a doubleclick.net-hez (a Google tulajdonában lévő, a világon a legnagyobb reklámkiszolgáló)? Ha van eszük, úgy csinálják meg, hogy ne legyen feltűnő, kis tételekben teszik a vírusos kódot tartalmazó reklámokat megnézők gépeit zombivá, és pár hónap múlva indítják be a hálózatot.

-

A javascripten keresztüli támadás ellen a browser javítás véd meg akkor is ha nincs hardveres védettséged. A fizikai hozzáférés biztosításán kívül csak a szándékosan futtatott kártékony kód esetén lehet benyelni. Úgy meg bármit, a spectre lesz a legkisebb veszélyforrás.

-

bandigyerek

senior tag

Bocsi, nem állt szándékomban vitát kiváltani. Nekem igazából azzal van gondom, hogy az emberek döntő többsége nemhogy azt nem tudja, mi a teendő, hanem azt sem, hogy egyáltalán lenne dolga a gépével. A mobilosok meg egy más tészta, nekik nem is kellene megmozdulni, de szerintem a pár éves felsőbb kategória kivételével pont letojják a készülékeiket a gyártók, akár problémás, akár nem.

-

gabor.79

tag

Kedves Kékes525, hogyan tudsz biztonságtudatosan böngészni, amikor a web alapvető biztonsági hibája, hogy javascriptet más domain-ről is tölthetsz be, így a kontroll másnál van? 2015-ben reklámokat kiszolgáló cégekhez törtek be, és a hirdetéseket úgy módosították, hogy kártékony kódokat tartalmazó weboldalakra dobjanak, így például a Huffington Post és az LA Weekly megnyitásával fertőződhettek meg a látogatók.

-

TomMusic

őstag

Egyetértek.

Nem azt mondom hogy túl van hypeolva a téma, de ez csak egy n+1. biztonsági rés. Millió módszer van még, ami átmegy szinte az összes védelmen ha nagyon akar.

És ha minden ilyenért napokat kéne reszelni a gépet, semmi másból nem állna az életünk, mint telepítés, állítgatás, anyázás.. stb. Na ezért sem info szakon tanultam/dolgozom tovább...

-

Kékes525

félisten

válasz

bandigyerek

#43

üzenetére

bandigyerek

#43

üzenetére

Szerintem sehogy. Ha meglelő védelmed van és BIZTONSÁGTUDATOSAN internetezel, akkor szerintem nem fog érinteni. Persze jobb félni, mint megijedni, ha lehet, akkor telepíteni kell a szükségeseket.

-

bandigyerek

senior tag

Ez a két ( Spectre - Meltdown ) hiba az átlag usert mennyire érinti?

Mert hogy pl. az apám nem fog BIOS-, vagy ME frissítéssel foglalkozni, az tuti. Azt sem tudja, hogy az mi. -

csongi

veterán

Koszi a leirast!!

Egy par dolog meg nem tiszta elottem.

Ehhez az adat hozza fereshesz at kell jonni a tuzfalon (router), illetve szoftveres vedelmen?

Vagy ez az egesz bizonsagi res kiesik a ket emlitett vedelem latokoren?Mekkora az eselye vagy valoszinusege, hogy egy hetkoznapi allampolgar geperol ilyen modon lopjanak adatok?

AMD platformom van, egyenlore megnyugtato a helyzet.Valahogy ugy erzem ez a dolog akar tovabb is fajulhat.

A szandekossag iranyaba. Majd kiderul. Egyenlore foltozas laza foglalja le a figyelmet.

Eleg nagy szivas egy 5 eves gepnel a teljesitmeny csokkenes ekkora merteke.

Illetve eleg celiranyosnak tunik ez a hiba megtalalas. Leginkabb a ket nagy gyartot sulytja.

Intel,ARM. -

Kékes525

félisten

P8Z68-V PRO/GEN3 Ehhez sajnos nincs BIOS frissítés.

Külön nem lehet androidon telepíteni? A Galaxy S6-om rootolt, így a gyári frissítéseket nem kapom meg.

-

Yeffy

veterán

ugyanez nalam is (W10 Pro, genuine, v1709, build 16299.125), egy Adobe, meg ket kisebb update jott meg az ev elso napjan, azota semmi.

nincs se osszevont frissitesem, se semmi.valakinek otlet?

a cikk pedig remek volt, orom latni ilyeneket errefele!

a cpu designhoz meg tudnek miket irni, de mivel sajna nem vagyok hozzaerto, sem mernok, sem mas, igy inkabb csak magamban puffogok...

-

-

raider21

aktív tag

Adott egy Asus F5SL: Pentium T2390 CPU -val.

Na ehhez pl. 2010 -es az utolsó BIOS frissítés, és kb. 100%, hogy már nem is lesz aktualizálva erre a hibára, mivel rég kikerült a támogatott termékek közül. Vajon ez a Merom 2M CPU érintett -e?

Na ehhez pl. 2010 -es az utolsó BIOS frissítés, és kb. 100%, hogy már nem is lesz aktualizálva erre a hibára, mivel rég kikerült a támogatott termékek közül. Vajon ez a Merom 2M CPU érintett -e? -

akaido

addikt

HP 9470 folio laptopon nem fut le a HP linkről letölthető frissítés.

-

Motyi

senior tag

Azt meg tudná valaki mondani, hogy nálam miért nem frissít a win? Win 10 Pro x64 (v1709), jogtiszta. Januárban csak egy adobe flash player (KB4056887) biztonsági frissítés jött és egy windows kártevő eltávolító.. (KB890830).Minden nap nézem, de az eredmény: az eszköz naprakész.

Valami ötlet/infó/tipp? -

.mf

veterán

Végre egy jó cikk ITCafén is. Remélem nő az ilyenek aránya, miközben a hatásvadász / clickbait techbulvár cikkek visszaszorulnak.

#19 Schawo: riszpekt, remélem hamar megjelenik

-

-

Ráadásul remélhetőleg pár hónap múlva kitalálják, hogy tartsuk meg a teljesítményt, foltozás mellett.

Én sem azért fektettem komoly összeget NVME ssd-be, hogy egy Satás kacat teljesítményét kapjam vissza tőle...

.

.A win10 frissítések nálam kézivezérlésen vannak, viszont az a baj, hogy olyan nincs, hogy egyet kihagyok

-

notika77

senior tag

Igen, mert az MS oldalán van még egy

Import-Module SpeculationControl

utasítás is a lekérdezés előtt. Majd a lekérdezés parancsa is másként van írva, ígyGet-SpeculationControlSettings

Ezeket behelyezve a futtatási láncba, illetve kicserélve a második esetében, már le is fut

Szóval az MS honlapról kimásolva, így néznek ki a parancsok [link]

Install the PowerShell module / telepítésInstall-Module SpeculationControlRun the PowerShell module to validate the protections are enabled / futtatás

# Save the current execution policy so it can be reset

$SaveExecutionPolicy = Get-ExecutionPolicy

Set-ExecutionPolicy RemoteSigned -Scope Currentuser

Import-Module SpeculationControl

Get-SpeculationControlSettings

# Reset the execution policy to the original state

Set-ExecutionPolicy $SaveExecutionPolicy -Scope Currentuserui.: a #-kal kezdődő sorok megjegyzések, nem kell őket bemásolni

-

GeorgeV

aktív tag

Hát én a teljesítménycsökkenés miatt nem fogok frissíteni.

A Windows 10 frissítette magát (a franc egye meg, nem lehet letiltani), azóta már volt is kék halál.

Windows 10 frissítés után sokszor szokott lenni.Ez a hiba ezek szerint már 10 éve is megvolt. Azóta nyugodt tudatlanságban használtuk a gépeinket.

Most sokan frissítenek, erre 30%-al csökken a teljesítményük. De nyugodtak. 10 év múlva majd megint kiderül, hogy már 10 éve van a rendszerben egy olyan hiba... :|| (Ez az ismétlés jel.)Nem lenne egyszerűbb egy olyan ellenőrző programot készíteni, amely kideríti, hogy fut-e a számítógépen olyan program, amelyik ki akarja használni ezeket a hibákat? Akkor nem lenne lassulás. A biztonságos számítógép (ha a netre van kötve) csak illúzió.

-

-

Az előzetes infó arról szólt, hogy a winpatch rontja az SSD teljesítményt, pedig nem, a mikrokód frissítése.

De amúgy mi a probléma? Ha gyárilag így jött volna, akkor elégedettebb volnál most? Vagy örülnél neki, ha minden processzorgyártó csődbe menne? Te meg tábortűzön sütnéd a frissen levadászott vaddisznót a barlang előtt?

![;]](//cdn.rios.hu/dl/s/v1.gif)

-

haddent

addikt

Röviden és tömören, irodalmi nyelven, nőiesen úgy tudnám ezt / a mérnököket leírni, hogy kibaszott szánalmas

Ez 2017/8 -ban botrányosan nevetséges. Hardver-szintű hiba, ami csak teljesítményvesztő szoftveres megoldásokkal (az is szoftveres megoldás, hogy letiltunk hardveresen egy részt) lehet kigányolni.. Őszintén remélem, hogy halálra perelik az összeset és csődbe mennek. Ez vicc.

schawo igen erre utaló infó volt előzetesen is sajnos. Ismételve magam: botrányosan szánalmas nevetséges szar

-

-

Csináltam egy nagyon alapos tesztet egy csomó benchmarkkal a 3 állapot (alap, windows frissítés, mikrokód frissítés). Most készül belőle a logoutos címlapos iromány. Előzetes információ: a windows update hatása elhanyagolható. A mikrokódfrissítés hatása a cpu sebességre kimutatható, némely cpu benchmarkban pár százalék, máshol semmi. De ami fontos, hogy a mikrokód frissítése az ssd-k sebességét komolyan befolyásolja. A 4k és annál kisebb random írás-olvasás kb. a felére esett vissza. Részletes adatok az irományban lesznek. Ha ma leadom, pár hét múlva megjelenik.

-

Köszönet a cikkért; ilyenek kellenének ide az N+1-edik gamer egér bejelentése helyett.

Néhány kiegészítés:

- A PowerShell 5.x telepítése nem triviális. Ha a Microsoft weblapján leírt első módszer szerint járunk el, nem fog felmenni, mert Windows 7 alatt alapból le van tiltva a futtatás. Tehát inkább Windows Intézőből duplaklikk az .msu-n, és úgy telepíteni.- Az Install-Module SpeculationControl-ra jön figyelmeztetés, hogy ellenőrizetlen forrásból készülünk telepíteni. (Annyi esze persze nincsen a PS-nek, hogy kiírja, pontosan honnan is.)

- A Set-ExecutionPolicy Bypass nálam nagy piros figyelmeztetést ír ki:

Set-ExecutionPolicy : Windows PowerShell updated your execution policy successfully, but the setting is overridden by a

policy defined at a more specific scope. Due to the override, your shell will retain its current effective execution

policy of RemoteSigned. Type "Get-ExecutionPolicy -List" to view your execution policy settings. For more information p

lease see "Get-Help Set-ExecutionPolicy".

At line:1 char:1

+ Set-ExecutionPolicy Bypass

+ ~~~~~~~~~~~~~~~~~~~~~~~~~~

+ CategoryInfo : PermissionDenied: (:) [Set-ExecutionPolicy], SecurityException

+ FullyQualifiedErrorId : ExecutionPolicyOverride,Microsoft.PowerShell.Commands.SetExecutionPolicyCommand- A Get-Speculation ControlSettings nálam hibával kiájult, mert

Get-Speculation : The term 'Get-Speculation' is not recognized as the name of a cmdlet, function, script file, or opera

ble program. Check the spelling of the name, or if a path was included, verify that the path is correct and try again.

At line:1 char:1

+ Get-Speculation ControlSettings

+ ~~~~~~~~~~~~~~~

+ CategoryInfo : ObjectNotFound: (Get-Speculation:String) [], CommandNotFoundException

+ FullyQualifiedErrorId : CommandNotFoundException -

wwenigma

Jómunkásember

Kimaradt hogy nem szukseges BIOS frissites amennyiben elerheto a javitott mikrokod.

Ezzel a toollal Win alol minden inditasnal betolti, csinaltam egy egybecsomagot. AMD-hez nincs friss (bar nekem az FX-hez is ujabb volt mint ami a BIOS-omban van

6000822->600084F (01/25/2016) ), intelhez 8-án kiadott van benne.

6000822->600084F (01/25/2016) ), intelhez 8-án kiadott van benne. -

-=MrLF=-

senior tag

A 6. oldalon az 5, 6 és 7. fájlnevű kép szerintem nem stimmel.

-

sh4d0w

félisten

Szep, na ez minosegi cikk.

-

" processzorok család for Intel X299 platforms" <-

Hát ez így gáz. Most jött meg a 7900x, akkor küldjem vissza az intelnek, hogy cserélje 7960X-re, mert 30%-kal kevesebb lesz a proci teljesítménye, mint ami a dobozra van írva

?

?Azért nem eszik olyan forrón, a techspot-os srácok egy gyíkfing procit gyorsan le is teszteltek, kb nulla lassulás:

-

gabor.79

tag

A cikkből nem derül ki egyértelműen, hogy a Spectre ellen szoftveresen nem lehet védekezni.

Az ARM Cortex-A7 és Cortex-A53 processzorai nem érintettek, viszont jóval alacsonyabb teljesítményűek, mint az A57-esek vagy az Intel és az AMD CPU-i. Ráadásul várható, hogy minden figyelem az újabb hardverhibák felé fordul, és újabb hasonlókat fognak találni, hisz a biztonságra szinte egyáltalán nem fektettek hangsúlyt a tervezésnél, csak a sebességre. Ezért valószínűsíthető, hogy a teljesítményük tovább fog csökkenni.

Az Intel-féle Hyper-Threading szinte biztosan érintett, a megosztott cache-ekből az egyik logikai processzor kiolvashatja a másik adatait.

Az x86-os architektúra teljes áttervezéséig teljesen felesleges mindenféle processzorteszt, az ilyenekkel foglalkozó oldalak nyugodtan lehúzhatják a redőnyt.

-

F34R

nagyúr

Szoval ha minden patchet felrakunk akkor a CPU-t visszakuldi egy idoutazasra ahol meg 20 %-al gyengebb processzort hasznaltunk? F*ck vulnerability

-

Grg

tag

Powershell helyett amúgy van egy kis progi amivel egyszerűbb az ellenőrzés:

https://github.com/ionescu007/SpecuCheck/releases

-

Grg

tag

Semmi újat nem mond a cikk, arra viszont továbbra is kiváncsi lennék, hogy nekem miért marad pirosan a Meltdown-os rész, mikor telepítve van a MS frisstés?

Win7/32, Intel G3420-as proci.Erre sehol senki nem tudott normális érthető magyarázatot adni eddig...

-

n00n

őstag

Nálam teljesen friss CentOS 7 van fent, de a Spectre variant 2-re még mindig sebezhetőt jelez.

-

DraXoN

addikt

Mondjuk amire sehol se találtam választ részemről, hogy a régi AMD FX szériás processzorok kapnak-e bios mikrokód frissítést.. vagy marad "örök szoftver patch"?

mivel teljesítményben bőven elegendő nem igen tervezem egyhamar lecserélni az otthoni gépem (bár időről-időre megkísért a gondolat.. de még eltudom hessegetni).

tehát a kérdés adott:

FX szériás processzorokhoz tervez az AMD kiadni mikrokódfrissítést? Vagy már hanyagolja teljesen a platformot és úgy van vele "megfelel a szoftveres javítás"? -

SaGaIn

senior tag

Köszi a cikket ez jó részletesre sikerült. Elvileg létezik valahol egy GUI-s program is, amit csak lefuttatsz Windowson, videóban láttam valahol, talán valami bios frissítéses videóban?

-

ledgeri

nagyúr

Ezt nem lehet egy .exe-ben megcsinálni, mint ahogy a w10 frissítésekor előbb jöttek a kulcsmódosítós leírások aztán a végén lett egy exe, vagy bat, ami ugyanazt csinálta...?

Új hozzászólás Aktív témák

Hirdetés

- Audi, Cupra, Seat, Skoda, Volkswagen topik

- Formula-1

- E-roller topik

- Anglia - élmények, tapasztalatok

- Kormányok / autós szimulátorok topikja

- Medence topik

- Motorolaj, hajtóműolaj, hűtőfolyadék, adalékok és szűrők topikja

- LEGO klub

- Apple Watch Sport - ez is csak egy okosóra

- Feketehalálra váltja a kékhalált a Microsoft

- További aktív témák...

- Gyors, Precíz, Megbízható TELEFONSZERVIZ, amire számíthatsz! Akár 1 órán belül

- Intel Core 2 Quad Q9550 2.83GHz LGA775 Processzor

- Csere-Beszámítás!AMD Asztali számítógép PC Játékra! R5 5600/ RX 6700XT 12GB / 16GB DDR4 / 500GB SSD

- Fém, összecsukható és kihúzható fotó állvány eladó

- Apple iPhone 16 Pro Max - Desert Titanium - 256GB 1 ciklus 100% akku! 1 év garancia! Új készülék!

Állásajánlatok

Cég: Promenade Publishing House Kft.

Város: Budapest

Cég: CAMERA-PRO Hungary Kft

Város: Budapest

( 3. oldal )

( 3. oldal )

Másrészt 100000000000000000000000000X szebb, mint a fehér (világos színű) Windows felületek, amelyeket nagyon sok ember használ. Amúgy sokszor használok ilyen felületet.

Másrészt 100000000000000000000000000X szebb, mint a fehér (világos színű) Windows felületek, amelyeket nagyon sok ember használ. Amúgy sokszor használok ilyen felületet.

Rosszabb esetben megijed, és inkább nem hekkel meg, futni fog szerencsétlen szemcseppekért meg az életéért, ilyen borzalmat nem minden nap kap az arcába

Rosszabb esetben megijed, és inkább nem hekkel meg, futni fog szerencsétlen szemcseppekért meg az életéért, ilyen borzalmat nem minden nap kap az arcába

A Spectre védelmet a KB4056897 nem kapcsolta be. Nem tudom miért (a felső képért a

A Spectre védelmet a KB4056897 nem kapcsolta be. Nem tudom miért (a felső képért a

Nálam pl semmit sem csinált, csak úgy megjegyzem sokadszorra is ...

Nálam pl semmit sem csinált, csak úgy megjegyzem sokadszorra is ...

Na ehhez pl. 2010 -es az utolsó BIOS frissítés, és kb. 100%, hogy már nem is lesz aktualizálva erre a hibára, mivel rég kikerült a támogatott termékek közül. Vajon ez a Merom 2M CPU érintett -e?

Na ehhez pl. 2010 -es az utolsó BIOS frissítés, és kb. 100%, hogy már nem is lesz aktualizálva erre a hibára, mivel rég kikerült a támogatott termékek közül. Vajon ez a Merom 2M CPU érintett -e?

![;]](http://cdn.rios.hu/dl/s/v1.gif)