- Samsung Galaxy S23 Ultra - non plus ultra

- Júniusban Magyarországra érkezik a Tecno, a fejlődő piacok egyik kedvenc márkája

- Android szakmai topik

- Milyen okostelefont vegyek?

- Ilyen lehet a Samsung Galaxy Watch7 Ultra

- Közönségkedvenc Galaxy vált One UI 6.1-re

- Nokia 3210 - felélni az örökséget

- Samsung Galaxy S23 és S23+ - ami belül van, az számít igazán

- Samsung Galaxy Watch5 Pro - kerek, de nem tekerek

- Telekom mobilszolgáltatások

Hirdetés

-

Skull and Bones - Egy hétig ingyen játszhatunk vele

gp Az önjelölt kalózok ránézhetnek az Ubisoft játékára, hátha valaki úgy dönt, hogy megvásárolja azt.

-

Jó dolog az AI, de emberek nélkül nincs játékfejlesztés

it A Tomb Raider franchise tulajdonosa szerint egy dolog az AI térhódítása – de a sikeres játékfejlesztéshez emberi kreativitás kell.

-

Békésen legelészik a májusi hardvercsorda

ph Ezúttal monitorokat, processzorhűtőt, házat, routert, tápokat, egérpadot és akciókat tereltünk be a szombati karámba.

-

Mobilarena

OpenWrt topic

Új hozzászólás Aktív témák

-

vargalex

Topikgazda

A megnyitás az a torrent file feltöltése a routerre (ez csak a letöltött torrent file). Ha ezt megteszed, automatikusan el is indul a letöltés. Hirtelen ezt a francia nyelvű videót találtam, de egyértelmű lesz.

Valószínű az zavar meg, hogy megnyitásnak hívja, de egyébként az a torrent hozzáadása (a megnyíló ablak fejlécében már az Upload torrent files felirat olvasható.

Ugyan ezt tennéd bármelyik másik (az általad linkelttel is) klienssel.[ Szerkesztve ]

Alex

-

-

Headless

őstag

válasz

vargalex

#9451

üzenetére

vargalex

#9451

üzenetére

Vagy az épp tesztelés alatt álló RSS reader-t is ki lehet próbálni, eddig nCore és shaanig.org (720p HEVC sorozatok) támogatás van. szükség van hozzá teljes értékű wget-re ugyanis https támogatás kell.

suste legutóbbi repair mentésébe benne van, de kell hozzá a minimál mentés, is. szóval minimal+repair mentés kell.[link]

Természetesen több szűrőt is lehet létrehozni, amik egymástól teljes mértékben függetlenek.

footy: ebben az esetben is szerverben kell beállítani, és ugyanúgy a push értéket módosítani, vagyis a redirect-gateway-t kell cserélni.

push route 192.168.1.0 255.255.255.0 -ra

Viszont ha nem a banana pi a gateway, akkor a gateway-en(szerver oldali routeren) is be kell állítani egy statikus routeot, hogy a csomagok visszataláljanak a vpn csatornába.

[ Szerkesztve ]

LEDE - R3G/DIR860l -> https://tinyurl.hu/Ntkb/

-

wolf13

őstag

válasz

vargalex

#9451

üzenetére

vargalex

#9451

üzenetére

Sajnos ez így nem működik. Amit ugye ajánlottál bal felül nyíló mappa ikon. Ott 2 lehetőség van (pc-n)

telefonon csak egy. Az első, mikor tallózol a pc-ről a már letöltött torrentfilet. A 2. az URL bemásolása , ez az opció van telefonon is. Így viszont mindegy milyen linket adok meg neki (pl a letöltés gomb a nC oldalon)

semmi képen nem teszi be a letöltési listába még pc-n sem. Ha telefonon letöltöm a készülékre (mivel elég zárt rendszer és jailbreakelni csak ez miatt nem szeretnék) nem tudom úgy betallózni, s gondolom , pont ebből kifolyólag nincs is egyik böngészőnél ez a lehetőség. Hiába töltöm is fel pl dropboxba onnan sem tudok kezdeni vele semmit

Szóval, ha esetleg van még ötleted, szívesen meghallgatom.

Köszi.

-

vargalex

Topikgazda

Szia!

Az URL azért nem lesz jó, mert pl. az NC-n authentikálni is kell a torrent file letöltéséhez. Ha egy publikus tracker-ről származó URL-t adnál meg, az menne. PC-n természetesen, ha letöltöd a file-t, akkor ki is tudod tallózni és el is indul a letöltés.

Ha az IOS-en nincs lehetőséged letöltött file kiválasztására, akkor azt az általad linkelt alkalmazással sem fogod tudni szerintem megtenni. URL az első mondat miatt ott sem fog menni.

Sosem értettem ezeket a zárt rendszereket...[ Szerkesztve ]

Alex

-

amstro555

tag

Sziasztok!

Valaki megtenné, hogy összefoglalja, melyik mit jelent?

Nagyjából tudom az alapokat, de annyi elnevezés van, hogy kezd káosz lenni a fejemben...Ethernet Adapter

Wireless Network: Master "SSID"

VLAN Interface

Custom Interface

Bridge interfaces

eth0

eth1

eth0.1

tun0

lan

br-lan

wan

wan6

3g-3g

vlan

switchköszi

[ Szerkesztve ]

-

Headless

őstag

Jailbreakelt eszközre van transmission remote kliens.Amit még megfontolhatsz, amit írtunk. Hogy RSS feedből automatikusan szedsz le dolgokat, így kikerülve az iphone-t. Esetleg, az RSS letöltőbe lehet egy plusz olyan funkciót rakni hogy az ncore linket töltse le, ezzel kikerülve az iphone gyengeségét, valamint az ncore hitelesítését, mert az meg van oldva.

LEDE - R3G/DIR860l -> https://tinyurl.hu/Ntkb/

-

wolf13

őstag

válasz

Headless

#9458

üzenetére

Headless

#9458

üzenetére

Igen, tudok a transmissionról. 4 évig JB-eltem, aztán pár éve belefáradtam.Az aplikáció amit linkeltem, az megoldaná, ha működne. Legalábbis úgy néztem, hogy kezelné ezt a fajta hitelesítést.

A módszert amit írsz még nem használtam. Viszont lehet , hogy rápillantok, ha nem jutok egyről a kettőre.

Most ott akadok el, hogy a no-ip dns-el nem tudok csatlakozni ha nem itthoni hálózaton vagyok.

Ha azt sikerülne összehoznom, és akkor sem működik az az app , akkor utána olvasok az RSS módszernek.De köszönöm a segítséged.

-

suste

veterán

válasz

amstro555

#9457

üzenetére

amstro555

#9457

üzenetére

Ethernet Adapter: vezetékes csatlakozási pont (LAN1, LAN2, stb)

Wireless Network: Master "SSID": wifi hálózat hozzáférési pontjának a neve

Custom Interface: Openwrt-n bármilyen nevű interfészt létrehozhatsz, és választhatsz neki protokolt

Bridge interfaces: egy interfészen több csatlakozási pont is lehet, amiket hídba köt (pl LAN interfészen van az alap wifi + a lan ethernet portok)

eth0,eth1: vezetékes switch vagy adapter neve

eth0.1: ha egy switch (eth0) portjait több részre osztunk, akkor így alakulnak a nevek (eth0.1, eth0.2, stb)

lan: általában a belső vezetékes hálózat neve

br-lan: fentebb írtam, hogy több fizikai csatoló is tartozhat a LAN-hoz, ilyenkor már híd (bridge), ezért br-lan a neve

wan: általában a külső hálózat interfészének a neve

wan6: általában a külső ipv6 hálózat interfészének a neve

3g-3g: mobilnet protokol neve

switch: általában több ethernet port egy eszközön, ahol szabad a forgalom (pl a routerben a LAN portok egy switch-en vannak)

vlan: a switch portjait szétválaszthatjuk külön vlan-okra, ezek lesznek eth0.1, eth0.2szóval minden mindennel összefügg

-

Headless

őstag

-

szabifotos

senior tag

Sziasztok!

Van egy 741nd. Elvileg suste FW van rajta ha jól emlékszem. Állt egy nyarat a szekrényben. Koliban használtuk előtte, kilőtt DHCP-vel.

A koli miatt, hogy nem ütközzön a szerverrel átírtam az átjárót.

Viszont nem emlékszem mi volt, így nem érem el az eszközt. Reset gombra látszólag ujraindul de nem áll be alap beállításra!Csináltam magamnak egy "majdnem brick" DHCP nélküli AP-t? Vagy hogyan érhetném el a webes felületet?

-

suste

veterán

válasz

szabifotos

#9464

üzenetére

szabifotos

#9464

üzenetére

741-esre nincsen fw-nk!

max a 9092-t tehetted fel mentésből

de a factory resetnek működnie kéne....meddig nyomtad? próbáld meg 20mp-igha így sem jó, akkor jöhet a failsafe: [link]

-

yodee_

őstag

Sziasztok!

Szeretném elérhetővé tenni a routerem kívülről. Ezt a leírást megcsináltam, viszont mégsem sikerül elérnem. Mit kell még tennem ezen kívül?

Köszönöm

Honor Magic 6 Pro | Lenovo Thinkpad X280 | Lenovo Thinkcentre M800

-

g0dl

addikt

Hali

BARRIER BREAKER (14.07, by suste/headless@0.8.1) van fent nálam, és a felületet angolra akartam állítani, azóta csak Bad Gateway üzenetet kapok. Hogy lehet ezt parancssorból visszaállítani?

Kösz, azóta megtaláltam /etc/config/luci

[ Szerkesztve ]

-

Headless

őstag

válasz

syler123

#9469

üzenetére

syler123

#9469

üzenetére

Az a fő baj, hogy az overlay az a /tmp-be van. Nem tudom milyen init scriptek vannak, de valószínű az első scriptek között van valami, ami beállítja ezt a csatolást. De vargalex lehet, konkrétabbat tud mondani. De lehet, hogy nem fogod tudni módosítani. Hacsak nem csinálsz egy mentést a beállított overlayről. Majd azt újra mountolod.

De hát én nem szórakoznék ezzel.

[ Szerkesztve ]

LEDE - R3G/DIR860l -> https://tinyurl.hu/Ntkb/

-

syler123

veterán

-

syler123

veterán

válasz

syler123

#9471

üzenetére

syler123

#9471

üzenetére

Az a baj hogy én sem szórakoznék ezzel, ha lenne normális Openwrt a routeremre, de elvileg ez lenne a jó, ettől eltekintve. Valahogy ezt kellene megoldani, csak az a baj hogy én annyit értek az Openwrt-hez hogy felteszem és beállítom ami kell, de ha alapból hibás, akkor megvagyok lőve.

-

syler123

veterán

Még egy olyan kérdésem lenne hozzátok, hogy létezik még egy Protheus firmware. Gondolom ez is valamelyik Openwrt alapon nyugszik, viszont ehhez mindenképpen kell a breed bootloader vagy működhet a gyárival is? Bootloadert nem szívesen cserélnék, mert a jelenlegivel könnyen visszaállítható a gyári rendszer, ha valami balul sülne el.

-

Headless

őstag

válasz

syler123

#9473

üzenetére

syler123

#9473

üzenetére

Első youtube videó szerint ez a breed bootloader, vagy hasonló, vagy többet tud mint a gyári. .. Még bootloadert is lehet flashelni vele. Annyi a rossz, hogy kínai a felület. Egy helyen sűlhet el balul, méghozzá a bootloader flashelésekor. .. De amúgy próbáld meg flashelni az fw-t bootloader, nélkül, legfeljebb nem fog menni. ... Flashels mást.

LEDE - R3G/DIR860l -> https://tinyurl.hu/Ntkb/

-

syler123

veterán

válasz

vargalex

#9475

üzenetére

vargalex

#9475

üzenetére

Szia!

Ez egy Xiaomi Router Mini.

A leírás szerint 16mb a flash.Lehet ezzel alkotni valamit? Ezen jó a wifi, azért lenne jó ez a firmware, próbáltam a legfrissebb (1 napos) trunk Openwrt-t, de azon nem jó a wifi, vagyis, amikor beállítom a titkosítást wpa2/psk-ra, akkor kikapcsol a wifi és azt írja: "Wireless is disabled or not associated". Nem is lehet bekapcsolni sehogy, csak ha kikapcsolom a wpa2-őt és jelszó nélkül hagyom.

Headless: Köszi, akkor megpróbálom bootloader csere nélkül.

ui: Most nézem hogy ez egy .trx file, nem .bin, ezt tuti nem tudom feltenni gyári bootloader-el...

[ Szerkesztve ]

-

syler123

veterán

válasz

vargalex

#9477

üzenetére

vargalex

#9477

üzenetére

A linket még nem írtam le ahol elérhető: Link

A letöltésekben van egy olyan is hogy custom, tehát lehetne összeállítani másikat is, de én nem tudom mi a gond és hogyan lehetne orvosolni.A cat /proc/mtd kimenete:

Wifi meg minden tökéletesen megy, gyors a felület, nagyon jó lenne ha ez a hiba kiküszöbölhető lenne, mert nincs más ami ilyen jól működik, még az Openwrt adatlapján is ezt ajánlják.

" Attention!

Wifi is nowhere near stable even in stable releases up to Chaos Calmer, more information at https://forum.openwrt.org/viewtopic.php?id=54987

possible solution for the problem described below: https://forum.openwrt.org/viewtopic.php?pid=306678#p306678"

[ Szerkesztve ]

-

Zirowe

nagyúr

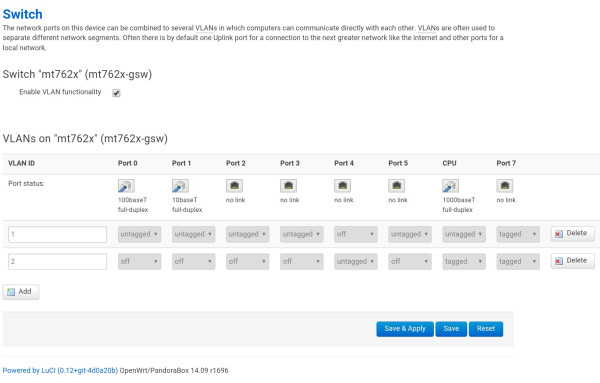

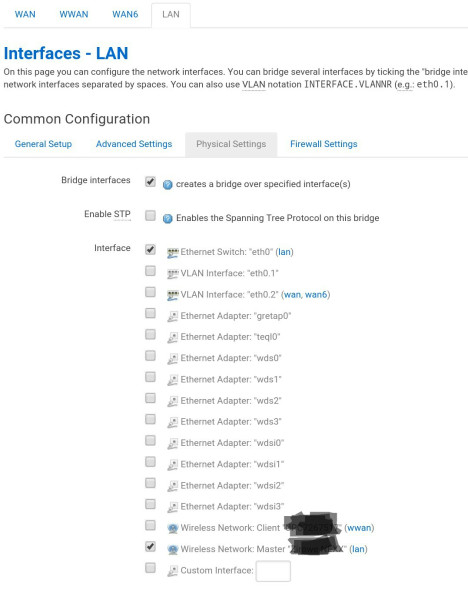

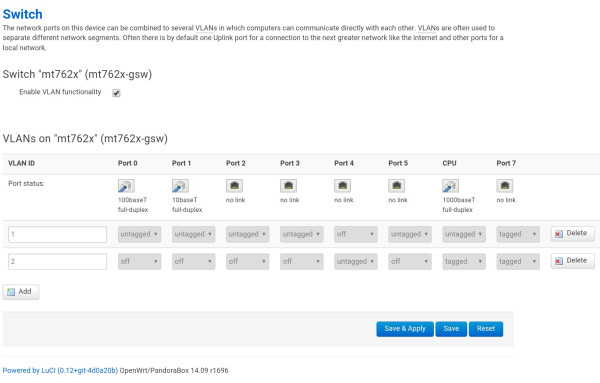

Sziasztok, bb alatt szeretném beállítani a wan portot lan portnak, mivel a router wifin keresztül kapja a netet.

Mit kellene beállítanom?

Ezek a jelenlegi beállításaim, szerintem a switchet már elállítottam..

We've jumped way beyond the Red Line. Limited supplies. Limited fuel, and now no hope! But I promise you one thing. On the memory of those lying here before you, we shall find it. And Earth will become our new home. So say we all!

-

oatis

csendes tag

Üdv!

Nekem egy tp-link 940n v5-tel van problémám. Az OpenWrt Chaos Calmer 15.05.1 / LuCi- verziója van fenn. Amit szeretnék elérni, hogy legyen egy guest vlanom, ami el van szeparálva az alap wifi-től.

Ezen leírás alapján hoztam létre az új vlant, de a net nem megy rajta. Ip címet kapok a beállított tartományból.

[link]

A router switchként van konfigurálva, tehát ip-t nem oszt sem a wifi, sem a lan portokra. Amit még kipróbáltam, hogy routerként konfigoltam be, akkor minden ok, csak az meg nekem nem jó. :/

Valaki esetleg tudna ebben segíteni nekem?

A konfig file:

config interface 'guest'

option proto 'static'

option netmask '255.255.255.0'

option _orig_ifname 'wlan0-1'

option _orig_bridge 'true'

option broadcast '192.168.101.255'

option dns '8.8.8.8 8.8.4.4'

option ipaddr '192.168.101.1'

option gateway '192.168.101.1'

Amint látható, én dns-ként a google névszervereit adtam meg, ehelyett mindig a 192.168.101.1-et küldi el... Lehet ez a hiba? -

suste

veterán

/etc/config/network:

config interface 'lan'

option type 'bridge'

option proto 'static'

option netmask '255.255.255.0'

option ipaddr '192.168.100.1'

option dns '8.8.8.8 8.8.4.4'

option gateway 'fő.router.ip'

config interface 'GUEST'

option proto 'static'

option ipaddr '192.168.101.1'

option netmask '255.255.255.0'

option dns '8.8.8.8 8.8.4.4'/etc/config/firewall:

config zone

option name 'lan'

option input 'ACCEPT'

option output 'ACCEPT'

option forward 'ACCEPT'

option network 'lan'

option masq '1'

option mtu_fix '1'

config zone

option name 'GUEST'

option forward 'REJECT'

option output 'ACCEPT'

option network 'GUEST'

option input 'REJECT'

config forwarding

option dest 'lan'

option src 'GUEST'

config rule

option target 'ACCEPT'

option proto 'tcp udp'

option dest_port '53'

option name 'GUEST-DNS'

option family 'ipv4'

option src 'GUEST'

config rule

option target 'ACCEPT'

option dest_port '67-68'

option name 'GUEST-DHCP'

option family 'ipv4'

option proto 'udp'

option src 'GUEST'

option src_port '67-68'/etc/config/dhcp:

config dhcp 'GUEST'

option interface 'GUEST'

option start '100'

option leasetime '1h'

option limit '15'Remélem nem hagytam ki semmit

[ Szerkesztve ]

-

oatis

csendes tag

dhcp:

config dnsmasq

option domainneeded '1'

option boguspriv '1'

option filterwin2k '0'

option localise_queries '1'

option rebind_protection '1'

option rebind_localhost '1'

option local '/lan/'

option domain 'lan'

option expandhosts '1'

option nonegcache '0'

option authoritative '1'

option readethers '1'

option leasefile '/tmp/dhcp.leases'

option resolvfile '/tmp/resolv.conf.auto'

option localservice '1'

config dhcp 'lan'

option interface 'lan'

option dhcpv6 'server'

option ra 'server'

option ra_management '1'

option ignore '1'

config dhcp 'wan'

option interface 'wan'

option ignore '1'

config odhcpd 'odhcpd'

option maindhcp '0'

option leasefile '/tmp/hosts/odhcpd'

option leasetrigger '/usr/sbin/odhcpd-update'

config dhcp 'guest'

option interface 'guest'

option start '50'

option limit '200'

option leasetime '1h'firewall:

config defaults

option syn_flood 1

option input ACCEPT

option output ACCEPT

option forward REJECT

# Uncomment this line to disable ipv6 rules

# option disable_ipv6 1

config zone

option name lan

list network 'lan'

option input ACCEPT

option output ACCEPT

option forward ACCEPT

config zone

option name wan

list network 'wan'

list network 'wan6'

option input REJECT

option output ACCEPT

option forward REJECT

option masq 1

option mtu_fix 1

config forwarding

option src lan

option dest wan

# We need to accept udp packets on port 68,

# see https://dev.openwrt.org/ticket/4108

config rule

option name Allow-DHCP-Renew

option src wan

option proto udp

option dest_port 68

option target ACCEPT

option family ipv4

# Allow IPv4 ping

config rule

option name Allow-Ping

option src wan

option proto icmp

option icmp_type echo-request

option family ipv4

option target ACCEPT

config rule

option name Allow-IGMP

option src wan

option proto igmp

option family ipv4

option target ACCEPT

# Allow DHCPv6 replies

# see https://dev.openwrt.org/ticket/10381

config rule

option name Allow-DHCPv6

option src wan

option proto udp

option src_ip fe80::/10

option src_port 547

option dest_ip fe80::/10

option dest_port 546

option family ipv6

option target ACCEPT

config rule

option name Allow-MLD

option src wan

option proto icmp

option src_ip fe80::/10

list icmp_type '130/0'

list icmp_type '131/0'

list icmp_type '132/0'

list icmp_type '143/0'

option family ipv6

option target ACCEPT

# Allow essential incoming IPv6 ICMP traffic

config rule

option name Allow-ICMPv6-Input

option src wan

option proto icmp

list icmp_type echo-request

list icmp_type echo-reply

list icmp_type destination-unreachable

list icmp_type packet-too-big

list icmp_type time-exceeded

list icmp_type bad-header

list icmp_type unknown-header-type

list icmp_type router-solicitation

list icmp_type neighbour-solicitation

list icmp_type router-advertisement

list icmp_type neighbour-advertisement

option limit 1000/sec

option family ipv6

option target ACCEPT

# Allow essential forwarded IPv6 ICMP traffic

config rule

option name Allow-ICMPv6-Forward

option src wan

option dest *

option proto icmp

list icmp_type echo-request

list icmp_type echo-reply

list icmp_type destination-unreachable

list icmp_type packet-too-big

list icmp_type time-exceeded

list icmp_type bad-header

list icmp_type unknown-header-type

option limit 1000/sec

option family ipv6

option target ACCEPT

# include a file with users custom iptables rules

config include

option path /etc/firewall.user

### EXAMPLE CONFIG SECTIONS

# do not allow a specific ip to access wan

#config rule

# option src lan

# option src_ip 192.168.45.2

# option dest wan

# option proto tcp

# option target REJECT

# block a specific mac on wan

#config rule

# option dest wan

# option src_mac 00:11:22:33:44:66

# option target REJECT

# block incoming ICMP traffic on a zone

#config rule

# option src lan

# option proto ICMP

# option target DROP

# port redirect port coming in on wan to lan

#config redirect

# option src wan

# option src_dport 80

# option dest lan

# option dest_ip 192.168.16.235

# option dest_port 80

# option proto tcp

# port redirect of remapped ssh port (22001) on wan

#config redirect

# option src wan

# option src_dport 22001

# option dest lan

# option dest_port 22

# option proto tcp

# allow IPsec/ESP and ISAKMP passthrough

config rule

option src wan

option dest lan

option proto esp

option target ACCEPT

config rule

option src wan

option dest lan

option dest_port 500

option proto udp

option target ACCEPT

### FULL CONFIG SECTIONS

#config rule

# option src lan

# option src_ip 192.168.45.2

# option src_mac 00:11:22:33:44:55

# option src_port 80

# option dest wan

# option dest_ip 194.25.2.129

# option dest_port 120

# option proto tcp

# option target REJECT

#config redirect

# option src lan

# option src_ip 192.168.45.2

# option src_mac 00:11:22:33:44:55

# option src_port 1024

# option src_dport 80

# option dest_ip 194.25.2.129

# option dest_port 120

# option proto tcp

config zone

option name 'guest'

option network 'guest'

option input 'REJECT'

option forward 'REJECT'

option output 'ACCEPT'

# Allow Guest -> Internet

config forwarding

option src 'guest'

option dest 'wan'

# Allow DNS Guest -> Router

# Client DNS queries ordinate from dynamic UDP ports (>1023)

config rule

option name 'Allow DNS Queries'

option src 'guest'

option dest_port '53'

option proto 'tcp udp'

option target 'ACCEPT'

# Allow DHCP Guest -> Router

# DHCP communication uses UDP ports 67-68

config rule

option name 'Allow DHCP request'

option src 'guest'

option src_port '67-68'

option dest_port '67-68'

option proto 'udp'

option target 'ACCEPT'network:

config interface 'loopback'

option ifname 'lo'

option proto 'static'

option ipaddr '127.0.0.1'

option netmask '255.0.0.0'

config globals 'globals'

option ula_prefix 'fd0c:9583:f25f::/48'

config interface 'lan'

option ifname 'eth1'

option force_link '1'

option type 'bridge'

option proto 'static'

option netmask '255.255.255.0'

option ip6assign '60'

option ipaddr '192.168.64.2'

config interface 'wan'

option ifname 'eth0'

option proto 'dhcp'

config interface 'wan6'

option ifname 'eth0'

option proto 'dhcpv6'

config switch

option name 'switch0'

option reset '1'

option enable_vlan '1'

config switch_vlan

option device 'switch0'

option vlan '1'

option ports '0 1 2 3 4'

config interface 'guest'

option proto 'static'

option ipaddr '10.0.0.1'

option netmask '255.255.255.0'

option dns '8.8.8.8 8.8.4.4 84.206.109.1'

option gateway '192.168.64.254'wireless

config wifi-device 'radio0'

option type 'mac80211'

option channel '11'

option hwmode '11g'

option path 'platform/ar934x_wmac'

option htmode 'HT20'

option txpower '18'

option country 'HU'

option distance '30'

config wifi-iface

option device 'radio0'

option network 'lan'

option mode 'ap'

option ssid 'XXXXXXX'

option encryption 'psk2'

option key '123456'

config wifi-iface

option device 'radio0'

option mode 'ap'

option network 'guest'

option ssid 'guest'

option encryption 'none'Időközben megpróbáltam újra. Ezzel a beállítással dhcp működik, de a net továbbra sem. Még a fő routereme tse tudom pingelni a vendég hálózatról.

[ Szerkesztve ]

-

oatis

csendes tag

Töröltem, de sajnos nem működik a vendégen a net így sem. A lanhoz bridgelt wifin pedig minden ok.

Lehet ez nem is megoldható ilyen formában.

"If you want the OpenWRT to just be a simple Access Point, the upstream router will have to create the VLAN, and route to it in order to have internet access."[ Szerkesztve ]

-

Gyurka6

őstag

Szevasztok!

Egy cf-kártyán levő squashfs fájlrendszert openwrt-alatt lehet (egy routeren (asus)) olvasni/felcsatolni, ha igen hogyan? (Találtam win-es leírást is, de nekem nem sikerült. Linux most nincs másik.)

Köszi.Gyurka

-

oatis

csendes tag

Teljesen ki reseteltem a routert és a wan portokat töröltem.

Minden esetben a konfig fájlok végére másoltam az általad írtakat. a dhcp nem megy + az interfészeknél a guest zónára az írja: unsupported protocol type

dhcp:config dnsmasq

option domainneeded '1'

option boguspriv '1'

option filterwin2k '0'

option localise_queries '1'

option rebind_protection '1'

option rebind_localhost '1'

option local '/lan/'

option domain 'lan'

option expandhosts '1'

option nonegcache '0'

option authoritative '1'

option readethers '1'

option leasefile '/tmp/dhcp.leases'

option resolvfile '/tmp/resolv.conf.auto'

option localservice '1'

config dhcp 'lan'

option interface 'lan'

option dhcpv6 'server'

option ra 'server'

option ignore '1'

option ra_management '1'

config dhcp 'wan'

option interface 'wan'

option ignore '1'

config odhcpd 'odhcpd'

option maindhcp '0'

option leasefile '/tmp/hosts/odhcpd'

option leasetrigger '/usr/sbin/odhcpd-update'

config dhcp 'GUEST'

option interface 'GUEST'

option start '100'

option leasetime '1h'

option limit '15'firewall:

config defaults

option syn_flood 1

option input ACCEPT

option output ACCEPT

option forward REJECT

# Uncomment this line to disable ipv6 rules

# option disable_ipv6 1

config zone

option name lan

list network 'lan'

option input ACCEPT

option output ACCEPT

option forward ACCEPT

config zone

option name wan

list network 'wan'

list network 'wan6'

option input REJECT

option output ACCEPT

option forward REJECT

option masq 1

option mtu_fix 1

config forwarding

option src lan

option dest wan

# We need to accept udp packets on port 68,

# see https://dev.openwrt.org/ticket/4108

config rule

option name Allow-DHCP-Renew

option src wan

option proto udp

option dest_port 68

option target ACCEPT

option family ipv4

# Allow IPv4 ping

config rule

option name Allow-Ping

option src wan

option proto icmp

option icmp_type echo-request

option family ipv4

option target ACCEPT

config rule

option name Allow-IGMP

option src wan

option proto igmp

option family ipv4

option target ACCEPT

# Allow DHCPv6 replies

# see https://dev.openwrt.org/ticket/10381

config rule

option name Allow-DHCPv6

option src wan

option proto udp

option src_ip fe80::/10

option src_port 547

option dest_ip fe80::/10

option dest_port 546

option family ipv6

option target ACCEPT

config rule

option name Allow-MLD

option src wan

option proto icmp

option src_ip fe80::/10

list icmp_type '130/0'

list icmp_type '131/0'

list icmp_type '132/0'

list icmp_type '143/0'

option family ipv6

option target ACCEPT

# Allow essential incoming IPv6 ICMP traffic

config rule

option name Allow-ICMPv6-Input

option src wan

option proto icmp

list icmp_type echo-request

list icmp_type echo-reply

list icmp_type destination-unreachable

list icmp_type packet-too-big

list icmp_type time-exceeded

list icmp_type bad-header

list icmp_type unknown-header-type

list icmp_type router-solicitation

list icmp_type neighbour-solicitation

list icmp_type router-advertisement

list icmp_type neighbour-advertisement

option limit 1000/sec

option family ipv6

option target ACCEPT

# Allow essential forwarded IPv6 ICMP traffic

config rule

option name Allow-ICMPv6-Forward

option src wan

option dest *

option proto icmp

list icmp_type echo-request

list icmp_type echo-reply

list icmp_type destination-unreachable

list icmp_type packet-too-big

list icmp_type time-exceeded

list icmp_type bad-header

list icmp_type unknown-header-type

option limit 1000/sec

option family ipv6

option target ACCEPT

# include a file with users custom iptables rules

config include

option path /etc/firewall.user

### EXAMPLE CONFIG SECTIONS

# do not allow a specific ip to access wan

#config rule

# option src lan

# option src_ip 192.168.45.2

# option dest wan

# option proto tcp

# option target REJECT

# block a specific mac on wan

#config rule

# option dest wan

# option src_mac 00:11:22:33:44:66

# option target REJECT

# block incoming ICMP traffic on a zone

#config rule

# option src lan

# option proto ICMP

# option target DROP

# port redirect port coming in on wan to lan

#config redirect

# option src wan

# option src_dport 80

# option dest lan

# option dest_ip 192.168.16.235

# option dest_port 80

# option proto tcp

# port redirect of remapped ssh port (22001) on wan

#config redirect

# option src wan

# option src_dport 22001

# option dest lan

# option dest_port 22

# option proto tcp

# allow IPsec/ESP and ISAKMP passthrough

config rule

option src wan

option dest lan

option proto esp

option target ACCEPT

config rule

option src wan

option dest lan

option dest_port 500

option proto udp

option target ACCEPT

### FULL CONFIG SECTIONS

#config rule

# option src lan

# option src_ip 192.168.45.2

# option src_mac 00:11:22:33:44:55

# option src_port 80

# option dest wan

# option dest_ip 194.25.2.129

# option dest_port 120

# option proto tcp

# option target REJECT

#config redirect

# option src lan

# option src_ip 192.168.45.2

# option src_mac 00:11:22:33:44:55

# option src_port 1024

# option src_dport 80

# option dest_ip 194.25.2.129

# option dest_port 120

# option proto tcp

config zone

option name 'lan'

option input 'ACCEPT'

option output 'ACCEPT'

option forward 'ACCEPT'

option network 'lan'

option masq '1'

option mtu_fix '1'

config zone

option name 'GUEST'

option forward 'REJECT'

option output 'ACCEPT'

option network 'GUEST'

option input 'REJECT'

config forwarding

option dest 'lan'

option src 'GUEST'

config rule

option target 'ACCEPT'

option proto 'tcp udp'

option dest_port '53'

option name 'GUEST-DNS'

option family 'ipv4'

option src 'GUEST'

config rule

option target 'ACCEPT'

option dest_port '67-68'

option name 'GUEST-DHCP'

option family 'ipv4'

option proto 'udp'

option src 'GUEST'

option src_port '67-68'network

config interface 'loopback'

option ifname 'lo'

option proto 'static'

option ipaddr '127.0.0.1'

option netmask '255.0.0.0'

config globals 'globals'

option ula_prefix 'fd9a:af65:6f91::/48'

config interface 'lan'

option ifname 'eth1'

option force_link '1'

option type 'bridge'

option proto 'static'

option netmask '255.255.255.0'

option ip6assign '60'

option ipaddr '192.168.64.2'

option dns '8.8.8.8 8.8.4.4'

option gateway '192.168.64.254'

config switch

option name 'switch0'

option reset '1'

option enable_vlan '1'

config switch_vlan

option device 'switch0'

option vlan '1'

option ports '0 1 2 3 4'

config interface 'GUEST'

option proto 'static'

option ipaddr '192.168.101.1'

option netmask '255.255.255.0'

option dns '8.8.8.8 8.8.4.4'wireless

config wifi-device 'radio0'

option type 'mac80211'

option channel '11'

option hwmode '11g'

option path 'platform/ar934x_wmac'

option htmode 'HT20'

option txpower '18'

option country 'HU'

config wifi-iface

option device 'radio0'

option network 'lan'

option mode 'ap'

option ssid 'XXXXXXX'

option encryption 'psk2'

option key 'xxxxxx'

config wifi-iface

option device 'radio0'

option mode 'ap'

option ssid 'guest'

option encryption 'none' -

oatis

csendes tag

-

marositech

senior tag

Sziasztok!

Segítséget kérek tőletek.

OpenWRT témában még kezdő vagyok, túlvagyok 2 olyan 'routeren' amin már van rajta OpenWRT.

Az egyik a híres WR1043ND 15.05.1-es rendszerrel.

Hogy állítsam be egyszerűen a print server részét?

A p910nd csomagot már nem "lehet?" letölteni, máshol kell beszerezni?

Szeretném kihasználni az USB-s multinyomtatót erre a célra. (nyomtatni és 'scannelni')

Olyat rádverek...hogy megkulázol! :)

-

yodee_

őstag

Üdv!

Lehet amatőr kérdés, de egyszerűen nem jövök rá. Hogyan lehet tartományt megadni a port forwarding-hoz? Pl .: 5000-től 5500-ig.

Köszi

Honor Magic 6 Pro | Lenovo Thinkpad X280 | Lenovo Thinkcentre M800

Új hozzászólás Aktív témák

- Kerékpárosok, bringások ide!

- ThinkPad (NEM IdeaPad)

- Milyen billentyűzetet vegyek?

- Samsung Galaxy S23 Ultra - non plus ultra

- Milyen TV-t vegyek?

- Luck Dragon: Asszociációs játék. :)

- Vicces képek

- LCD, plazma és projektoros TV-k hibái

- Milyen légkondit a lakásba?

- bambano: Bambanő háza tája

- További aktív témák...

- Windows 10/11 Home/Pro , Office OEM/Retail kulcsok

- Eredeti Windows, telepítéssel! Digital Doctor Számítógép Szerviz

- Warhammer Online - Age of Reckoning (DE) Collectors Box (Figurával!)

- Eladó Steam kulcsok kedvező áron!

- Bitdefender Total Security 3év/3eszköz! - "Tökéletes védelem most kedvező áron..."

Állásajánlatok

Cég: Ozeki Kft.

Város: Debrecen

Cég: Ozeki Kft.

Város: Debrecen

krealon

krealon