- Redmi Watch 4 - olcsó hús, sűrű a leve

- Samsung Galaxy A52s 5G - jó S-tehetség

- Mobil flották

- Poco F3 - a mindenes, de nem mindenkinek

- Samsung Galaxy S22 Ultra - na, kinél van toll?

- Milyen okostelefont vegyek?

- Samsung Galaxy S22 és S22+ - a kis vagány meg a bátyja

- Honor Magic6 Pro - kör közepén számok

- Samsung Galaxy A54 - türelemjáték

- Xiaomi 11 Lite 5G NE (lisa)

Hirdetés

-

AMD Radeon undervolt/overclock

lo Minden egy hideg, téli estén kezdődött, mikor rájöttem, hogy már kicsit kevés az RTX2060...

-

Akciófigyelő: kedvezményekkel indít az Ulefone Armor tablet/telefon páros

ma Az Armor Pad 3 Pro és az Armor 26 Ultra árából sokat enged a gyártó.

-

Homeworld 3 - Amit a játéktól várhatunk

gp Akik a drágább verziót vették meg, már játszhatnak a teljes változattal.

-

Mobilarena

Ubiquiti hálózati eszközök - téma összefoglaló

Új hozzászólás Aktív témák

-

ITcr0wd

csendes tag

Üdv Mindenkinek!

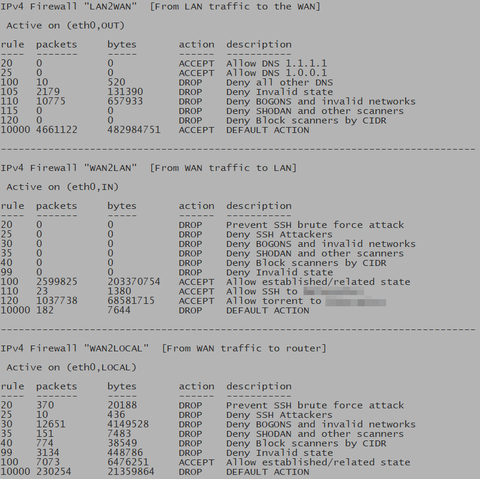

Költöztünk és sajnos az a ERLite3 konfiguráció az új helyen nem úgy működik, ahogy kéne. Úgy látom, 1 nap működés után, hogy nincs semmilyen statisztika a LAN2WAN, sem a WAN2LOCAL rulset-eknek. De az is fura, hogy a WAN2LAN esetében az első 7 drop-os szabály statisztikája szintén nem mutat semmit, csak az allow részek:

Első eltérés az előző internethez képest az, hogy itt nem pppoe kapcsolódás van az ISP-hez, hanem simán ETH0-ra van kötve a bridge-es modem és az ISP DHCP-je adja a routernek az IP-t:

# show interfaces ethernet

address dhcp

description WAN

duplex auto

firewall {

in {name WAN2LAN}

local {name WAN2LOCAL}

out {name LAN2WAN}

}

ethernet eth2 {

address 192.168.1.1/24

description LAN2

dhcp-options {

default-route update

default-route-distance 210

name-server update

}

duplex auto

speed auto

}A másik eltérés, hogy az SNAT masquerade az ETH0-ra van kötve (nem a pppoe-ra):

# show service nat rule 5100

description "masquerade for WAN"

log disable

outbound-interface eth0

protocol all

type masqueradeMég egy eltérés van, de nem a routerben, hanem a hálózatban, hogy építettem egy PiHole DNS szervert amely tartalomszűrést is elvégez és minden kérés rajta át megy könyörtelenül.

# show service dns forwarding

cache-size 150

listen-on eth1

listen-on eth2

name-server 192.168.1.*

name-server **********

options add-mac=text

options expand-hosts

options bogus-priv

options localise-queries

options domain=********

options domain-needed

options dnssec

# show service nat rule 5

description "Policy DNAT: Force LAN DNS Requests to PiHole"

destination {

address !192.168.1.*

port 53

}

inbound-interface eth2

inside-address {

address 192.168.1.*

}

log enable

protocol tcp_udp

type destinationMás eltérés nincs, van ötletetek, hogy miért nincs statisztika? Van egy olyan érzésem, hogy a kifelé ág nem úgy működik, ahogy kéne.

[ Szerkesztve ]

The challenge of hope is to overcome corruption.

-

ITcr0wd

csendes tag

válasz

MasterMark

#5865

üzenetére

MasterMark

#5865

üzenetére

show firewall statistics

--------------------------------------------------------------------------------

IPv4 Firewall "LAN2WAN" [From LAN traffic to the WAN]

Active on (eth0,OUT)

rule packets bytes action description

---- ------- ----- ------ -----------

20 0 0 ACCEPT Allow DNS 1.1.1.1

25 0 0 ACCEPT Allow DNS 1.0.0.1

100 0 0 DROP Deny all other DNS

105 0 0 DROP Deny Invalid state

110 0 0 DROP Deny BOGONS and invalid networks

115 0 0 DROP Deny SHODAN and other scanners

120 0 0 DROP Deny Block scanners by CIDR

10000 302 25287 ACCEPT DEFAULT ACTION

--------------------------------------------------------------------------------

IPv4 Firewall "WAN2LAN" [From WAN traffic to LAN]

Active on (eth0,IN)

rule packets bytes action description

---- ------- ----- ------ -----------

20 0 0 DROP Prevent SSH brute force attack

25 0 0 DROP Deny SSH Attackers

30 0 0 DROP Deny BOGONS and invalid networks

35 0 0 DROP Deny SHODAN and other scanners

40 0 0 DROP Deny Block scanners by CIDR

99 0 0 DROP Deny Invalid state

100 259 16253 ACCEPT Allow established/related state

110 0 0 ACCEPT Allow SSH to Datacenter

120 110 7814 ACCEPT Allow torrent to Datacenter

10000 0 0 DROP DEFAULT ACTION

--------------------------------------------------------------------------------

IPv4 Firewall "WAN2LOCAL" [From WAN traffic to router]

Active on (eth0,LOCAL)

rule packets bytes action description

---- ------- ----- ------ -----------

20 0 0 DROP Prevent SSH brute force attack

25 0 0 DROP Deny SSH Attackers

30 2 656 DROP Deny BOGONS and invalid networks

35 0 0 DROP Deny SHODAN and other scanners

40 0 0 DROP Deny Block scanners by CIDR

99 0 0 DROP Deny Invalid state

100 6 456 ACCEPT Allow established/related state

10000 20 1446 DROP DEFAULT ACTIONThe challenge of hope is to overcome corruption.

-

ITcr0wd

csendes tag

válasz

MasterMark

#5865

üzenetére

MasterMark

#5865

üzenetére

# show firewall group network-group BOGONS

description "IPv4 Bogons List"

network 0.0.0.0/8

network 10.0.0.0/8

network 100.64.0.0/10

network 127.0.0.0/8

network 169.254.0.0/16

network 172.16.0.0/12

network 192.0.0.0/24

network 192.0.2.0/24

network 192.168.0.0/16

network 198.18.0.0/15

network 198.51.100.0/24

network 203.0.113.0/24

network 224.0.0.0/3#show firewall name WAN2LAN rule 30

action drop

description "Deny BOGONS and invalid networks"

log disable

protocol all

source {

group {

network-group BOGONS

}

}[ Szerkesztve ]

The challenge of hope is to overcome corruption.

-

ITcr0wd

csendes tag

Rack-es kérdésem lenne.

Az EdgeSwitch leírásában azt látom a méreteknél, hogy 485 x 43.7 x 285.4 mm (Szélesség x Mélység x Magasság) Lemértem és a felfogató részekkel együtt kell érteni a 48,5 cm-ert. A doboz pedig 44,6 cm.

Akarok venni rack-et és ez van leírásban:

- Szélesség: 570 mm (580 mm, beleértve a zárakat),

- Hossz: 450 mm (456,2 mm, beleértve a zárakat és a falra szerelhető síneket),Feltételezem szabványosak ezek és belefér minden a rack szekrénybe.

Egyébként keresek ERLite-hoz is valami rack panel-t, ha egyáltalán létezik ilyen és kis hazánkban megvehető.

- De az is lehet, hogy emiatt vennem kell másik Edgerouter-t

- De az is lehet, hogy emiatt vennem kell másik Edgerouter-t

The challenge of hope is to overcome corruption.

-

ITcr0wd

csendes tag

-

ITcr0wd

csendes tag

Érdemes lecserélni az ERLite3-at UDM-pro-ra?

Csak emellett van egy Edgeswitch-em és eddig Unifi vonalat nem használtam.[ Szerkesztve ]

The challenge of hope is to overcome corruption.

-

ITcr0wd

csendes tag

Akarok NVR funkcionalitást, de nem most. Ami miatt most gondoltam, hogy egységesebb felület is kapnék, jobban lehet menedzselni. Bár például fingom nincs arról, hogy az EdgeOS adta nagyon jó paraméterezhetöséget továbbra is megkapnám-e. pl tűzfalszabályok, nat-olás, vlan, stb. Jó lenne ha erről valaki tenne fel screenshot-okat.

The challenge of hope is to overcome corruption.

-

ITcr0wd

csendes tag

Hmm, van pár negatívum.

És mi a helyzet, tudja menedzselni az UDM pro az Edge széirát? Nekem ES-24 van és fasza, jó cucc. Nem cserélném le csak azért mert a router egy Unifi. Vajon a EdgeSwitchre kötött eszközöket, hogy látja az UDMpro?The challenge of hope is to overcome corruption.

-

ITcr0wd

csendes tag

Mennyire komolytalan az, hogy csak mobilról lehet valamit menedzselni. Lehet azt remélik ettől, hogy ha nem lehet szét-customizálni az UISP-ket akkor kevesebb hiba lesz, vagy lehet majd egyszerűbben konfigurálni (?), mert a népnek ez kell. A fene tudja. Viszont akkor lehet marad az ERlite3/EdgeMax vonal nálam.

The challenge of hope is to overcome corruption.

-

ITcr0wd

csendes tag

Nézte már valaki, hogy az EdgeRouter-en miért van nyitva a 80-as és a 10001 portok?

PORT STATE SERVICE VERSION

22/tcp open ssh OpenSSH 7.4p1 Debian 10+deb9u7 (protocol 2.0)

53/tcp filtered domain

80/tcp open http lighttpd

8443/tcp open ssl/http lighttpd

10001/tcp open tcpwrappedThe challenge of hope is to overcome corruption.

-

ITcr0wd

csendes tag

Szevasztok!

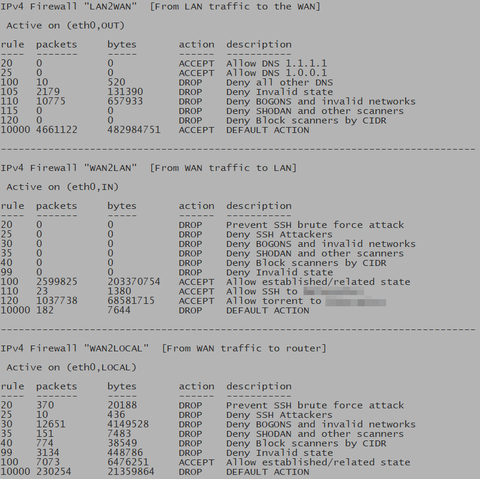

Lassan 1 hét tűzfalszabály módosítás után ez a statisztikám:

Ami fura

1) miért csak a WAN2LOCAL-t támadják, a WAN2LAN-t miért nem?![;]](//cdn.rios.hu/dl/s/v1.gif)

2) hogy a fenébe lehet az, hogy LAN2WAN irányába ilyen sok invalid network kérés van?

3) DNS kérés belső hálózaton történik sikeresen, PiHole-nak és cloudflare szolgáltatásoknak köszönhetően, de nem kellene a tartalomszűrés után a DNS kéréseket továbbítani az 1.1.1.1 és 1.0.0.1 felé? vagy a cloudflare szolgáltatás - amely a PiHole-on fut - lehet nem az 53 port-on kommunikál?

4) van olyan tűzfalszabály, amit érdemes még beállítani?

The challenge of hope is to overcome corruption.

-

ITcr0wd

csendes tag

-

ITcr0wd

csendes tag

Halika :)

Sikerült már feltenni valakinek az UNMS-t Synology-ra? Nekem sikerült, iszonyat nagy szenvedés árán, de sikerült. Akit érdekel annak leírom. A megoldás már egyszerű.. :)

Az OZNU féle verzió ment fel. Bár az kicsit fura, hogy a router internet címe jelenik meg a Dashboard-on, nem pedig a belső cím, ez így logikátlan nekem.Ki, hogy oldotta meg az UNMS-t? Én nem akartam az ubnt-re kimenni. Nem tudom, hogy milyen hátránya van, ha lokal-ban marad minden. Van tapasztalatotok ezzel kapcsolatban?

The challenge of hope is to overcome corruption.

-

ITcr0wd

csendes tag

Nem véletlenül nem megyek felhőbe, mondhat nekem bárki bármit, hogy nem látják az adataimat. haha :)

Mondanám a kényelmet, mint előnyt vagy a megbízhatóságot, mivel felhős szolgáltatást egy profi gárda üzemeltetheti, profibb, mint én.

De az információ biztonság mindenekelőtt.The challenge of hope is to overcome corruption.

-

ITcr0wd

csendes tag

Nem használok Facebook app-ot, csak a webguit. Pihole fut és csak azok a címek vannak engedélyezve, amelyek feltétlenül muszáj.

A routerben meg van dnat szabály, amely a DNS (protokoll:53) kéréseket átforgatja a Pihole címre. Még az idöszonkronizációhoz az adatokat is belső hálózatton kapják a gépek, legyen az mobil, vagy okos kapcsoló, vagy switch, szerver, stb.

VLAN-ok lesznek használva. Még nem építettem ki, de folyamatban. Ez lesz a következő szint.The challenge of hope is to overcome corruption.

-

ITcr0wd

csendes tag

válasz

MasterMark

#6104

üzenetére

MasterMark

#6104

üzenetére

1.27 elég friss? ;)

Az oznu féle 2 éves. Ami hát nem a legjobb. Most feltettem egy RPI4-re egy dockert és azon fut a nico640 féle. Sajnos az unms aarch64 architektúrán nem fut alapból. Ezért voltam kénytelen dockert alkalmazni.

Viszont, most hogy az UNMS fent van aggaszt, hogy az EdgeSwitch cpu miért pörög 60%-on. természetesen a legfrissebb fw van fent. Valahogy rá kéne jönni mi megy a háttérben.

A POE okozhat ilyet?The challenge of hope is to overcome corruption.

-

ITcr0wd

csendes tag

Van valakinek tapasztalata milyen az AirCube ACB-AC access point? Ahogy látom ez egyetlen amely nem Unify vonal .

The challenge of hope is to overcome corruption.

-

ITcr0wd

csendes tag

válasz

MasterMark

#6107

üzenetére

MasterMark

#6107

üzenetére

igen, és meglepő, de a telepítéssel semmilyen probléma nem volt. Azt nem tudom, hogy ezeket ilyenkor mennyire lehet frissíteni. Szabad-e egyáltalán.

UNMS tapasztalatok:

1) A routernél külső IP cím jelenik meg, nem tudni miért. Viszont a router alatt lehet módosítani milyen IP cím jelenjen meg. Viszont portot nem lehet hozzáadni, így szívás ha eltérsz a 443-tól ;)

2) az 1.27-nél jól el van dugva az UNMS wss key. A régiben a Configuration alatt külön beállítása volt, sőt QR kód is volt. Hogy ezt miért kellett kivenni. Mindegy megtaláltam, egy lenyiló, kis menüben van a Devices alatt

3) az UNMS hazabeszél akkor is, ha az error reportingot és a telemetry-t kikapcsolom. Viszont szerencsére csak az unms.com-ot használja, de hát mégis, ne használja, ha lokálban fut.

4) Az UNMS az ubiquiti AP -k közül csak az airCube-ot kezeli, az Unify AP-ket nem. Elléggé elbillent a palleta, nem is értettem miért így akarják, remélem az EdgeMax-okat nem akarják eltörölni. Egyébként ITT nézhető meg a támogatott eszközök listája.

5) Sajnos sem a router és sem switch konfigurálésa nem teljes. A legacy oldalak használata továbbra is kell Viszont szerencsére van ugyebár CLI ami azért eléggé cool.

6) Nem támogatja az aarch64-et, de szerencsére van docker.Szinte minden általam gondolt problémára volt megoldás és összességében überfasza... eddig. :)

The challenge of hope is to overcome corruption.

-

ITcr0wd

csendes tag

Sziasztok!

Azt vettem észre, hogy a log severities nem működik jól az EdgeOSv2.0.9-en. ugyanis hiába állítok be valamilyen súlyosságot, a syslog szerver felé állandóan warning megy csak.

Akkor is ha ez van beállítva:set system syslog host <IPcím> facility all level alert

vagy ez:set system syslog host <IPcím> facility kern level alertA kern (=kernel) tipikusan tűzfalszabály teljesítéskor keletkezik és éppen tesztelném a riasztás/email küldést.

Ötlet? Van aki esetleg ezt meg tudja nézni?The challenge of hope is to overcome corruption.

-

ITcr0wd

csendes tag

tudtok olyan programot, amivel tudok wifi lefedettséget tervezni? teszem azt van egy lakásalaprajz és anélkül, hogy letennénk egy AP-t a lakásban, hogy lehet elhelyezni legoptimálisabban az AP-ket.

[ Szerkesztve ]

The challenge of hope is to overcome corruption.

-

ITcr0wd

csendes tag

-

ITcr0wd

csendes tag

én inkább a tartós, nagyobb hatótávra mennék, a 3-500Mbit/s stabil tartása mellett. hogy ne kelljen 4-5 AP-t venni egy ház lefedése miatt. szerintem.

néztem, nálunk legalább 3 nanoHD kell, hogy mindenhol stabil AC wifi legyen. és csak egy 100nm házról van szó. nem igazán értem miért ilyen gyenguszkák[ Szerkesztve ]

The challenge of hope is to overcome corruption.

-

ITcr0wd

csendes tag

válasz

MasterMark

#6160

üzenetére

MasterMark

#6160

üzenetére

maximalizálva van az erősség, de többet letehetünk akár egymás mellé. a hatótávolság akkor nem megy fel 1700 fölé? néztem, csak ipari jellegűek vannak. Innentől kezdve veszek olcsóbb aircube-ot és teleszórom vele a házat. 4-5 lefedi és olcsóbban megvagyok mint három nanoHD-vel

The challenge of hope is to overcome corruption.

-

ITcr0wd

csendes tag

Szia Rekop, írtad e

iperf3.exe -c 192.168.2.60 -R -P 10parancsot, köszi! Na, így már kicsit más a leányzó fekvése. Lefuttattam a cat5e hálózatomon, előbb csak simán, majd a párhuzamos kapcsolóval és a végén a reverse mód is be volt kapcsolva:iperf3.exe -c 192.168.1.100 -p 3334

[ ID] Interval Transfer Bandwidth

[ 4] 0.00-10.00 sec 1.08 GBytes 928 Mbits/sec sender

[ 4] 0.00-10.00 sec 1.08 GBytes 928 Mbits/sec receiver

iperf3.exe -c 192.168.1.100 -p 3334 -P 10

[ ID] Interval Transfer Bandwidth

[SUM] 0.00-10.00 sec 1.08 GBytes 927 Mbits/sec sender

[SUM] 0.00-10.00 sec 1.08 GBytes 927 Mbits/sec receiver

iperf3.exe -c 192.168.1.100 -p 3334 -P 10 -R

[ ID] Interval Transfer Bandwidth Retr

[SUM] 0.00-10.00 sec 528 MBytes 443 Mbits/sec 237 sender

[SUM] 0.00-10.00 sec 511 MBytes 429 Mbits/sec receiverJól sejtem, hogy az utolsó a legéletszerűbb? És vajon a hálózatot lehetne még tovább tuningolni? Mert bár a kábel tudná az 1Gps/125MBs sebességet is, a forrásgép combos, a NAS lehet esetleg a szűk keresztmetszet.

The challenge of hope is to overcome corruption.

-

ITcr0wd

csendes tag

Olvastam valahol,hogy nem elég az ubnt-t "kikapcsolni" így:

delete system login user ubntÉrdemes törölni az UBNT profilt a HOME könyvtárból is:

sudo bash

cd /home

ls

rm -r ubnt

lsFontos, akkor tudod, ha az új felhasználóval SSH-n bejelentkeztél és admin a felhasználó.

[ Szerkesztve ]

The challenge of hope is to overcome corruption.

-

ITcr0wd

csendes tag

válasz

MasterMark

#6200

üzenetére

MasterMark

#6200

üzenetére

Ott a pont. Képzeld én is kikapcsoltam, évekig használtam így, aztán jött az UNMS telepítésem és ott meg nem láttam :D

De a kulcs importtal megoldottam a problémát. ;)The challenge of hope is to overcome corruption.

-

ITcr0wd

csendes tag

válasz

julius75

#6240

üzenetére

julius75

#6240

üzenetére

Hali, na rám nem lenne panaszod, már legalább 2-3 hete gondolkodom csak azon, hogy milyen ethernet kábel legyen, hol fussanak a vezetékek, mennyi fusson egyszerre, úgyhogy a termikus burok egyben maradjon.

A leendő házunk falazatát és szigetelését max egy helyen fogom kilyukasztani, hogy a kábelek kimenjenek kültérre, kamerákhoz, kapuhoz, a műhelyhez. Azt az egy helyet meg szakszerűen ledugózom.

A leendő házunk falazatát és szigetelését max egy helyen fogom kilyukasztani, hogy a kábelek kimenjenek kültérre, kamerákhoz, kapuhoz, a műhelyhez. Azt az egy helyet meg szakszerűen ledugózom.

Az ethernet hálózat és a villanyhálózat jól megtervezett kell, hogy legyen. Általában azt csinálják az emberek, hogy a rajzra felteszik a lámpa és konnektorokat és majd a villanyszerelő megoldja. Akkora tévedés ez, a villanyszerelő nem fogja átgondolni elég lesz-e a konnektor, vagyhogyba vezeték jó helyen van-e, nincs lefotózvan, túlméretezve aztán évek haladtával réjönnek, hogy nem elég. Na és ezt követően jönnek azok az igények és kialakítások amit te is leírsz. :(

Én sem vagyok mindenttudó, sokat kérdezek a fórumokon, hála az égnek vannak segítőkész emberek. ;)The challenge of hope is to overcome corruption.

Új hozzászólás Aktív témák

- Redmi Watch 4 - olcsó hús, sűrű a leve

- Politika

- sziku69: Fűzzük össze a szavakat :)

- A fociról könnyedén, egy baráti társaságban

- PlayStation 5

- Luck Dragon: Asszociációs játék. :)

- Samsung Galaxy A52s 5G - jó S-tehetség

- Fortnite - Battle Royale & Save the World (PC, XO, PS4, Switch, Mobil)

- Napelem

- Mobil flották

- További aktív témák...

- Samsung Galaxy S22 Ultra 5G 256GB, Kártyafüggetlen, 1 Év Garanciával

- HP Victus 16-r1019nt - ÚJ 16" FullHD IPS GAMER notebook - i7-14700HX, 32GB, RTX 4070

- HP Victus 16-r1041nt - ÚJ 16" FullHD IPS GAMER notebook - i7-14700HX, RTX 4060

- HP Victus 16-r0024nf - ÚJ 16" FullHD IPS GAMER notebook - i5-13500H,16GB, 512SSD, RTX 4060

- Gamer PC Intel i5 9400/16GB DDR4/GTX 1660 6GB/256GB SSD/500/GB HDD/Beszámítás/Garancia/

Állásajánlatok

Cég: Ozeki Kft.

Város: Debrecen

Cég: Promenade Publishing House Kft.

Város: Budapest

![;]](http://cdn.rios.hu/dl/s/v1.gif)

A leendő házunk falazatát és szigetelését max egy helyen fogom kilyukasztani, hogy a kábelek kimenjenek kültérre, kamerákhoz, kapuhoz, a műhelyhez. Azt az egy helyet meg szakszerűen ledugózom.

A leendő házunk falazatát és szigetelését max egy helyen fogom kilyukasztani, hogy a kábelek kimenjenek kültérre, kamerákhoz, kapuhoz, a műhelyhez. Azt az egy helyet meg szakszerűen ledugózom.