- Xiaomi 13T és 13T Pro - nincs tétlenkedés

- Vodafone mobilszolgáltatások

- Yettel topik

- Honor Magic5 Pro - kamerák bűvöletében

- Honor Magic6 Pro - kör közepén számok

- Samsung Galaxy A54 - türelemjáték

- Samsung Galaxy A53 5G - kevesebbet többért

- Redmi Note 13 Pro+ - a fejlődés íve

- iPhone topik

- Samsung Galaxy S23 és S23+ - ami belül van, az számít igazán

Hirdetés

-

Olcsó 5G-s ajánlatot nyújt a Realme Indiának

ma Megérkezett a Realme C65 5G, az első készülék a MediaTek Dimensity 6300-zal.

-

Lenovo Essential Wireless Combo

lo Lehet-e egy billentyűzet karcsú, elegáns és különleges? A Lenovo bebizonyította, hogy igen, de bosszantó is :)

-

Mozgásban az Arena Breakout: Infinite (PC)

gp A korábban csak mobilokra/tabletekre megjelent FPS hamarosan PC-n is elérhető lesz.

-

Mobilarena

Az összefoglalóban igyekeztünk az alapelveket összeszedni mindkét témakörben.

Új hozzászólás Aktív témák

-

inf3rno

Topikgazda

Azt hiszem az Ibtv. viszont úgy definiálja az eseményt, hogy nem várt állapot, sérülés a rendszerben vagy ilyesmi. De most leesett, hogy az okozta a kavarodást, hogy ott az incidenst fordították eseménynek, mert valami jogász szerint nincs olyan magyar szó, hogy incidens. Kösz!

Még annyi, hogy minden egyes log bejegyezés biztonsági eseményre konvertálódik egy SIEM rendszerben ezek szerint?

[ Szerkesztve ]

Buliban hasznos! =]

-

inf3rno

Topikgazda

Mindegy, ezt jobb ha nem tudom. Max kihagyok egy mondatot, aztán kész.

Buliban hasznos! =]

-

sztanozs

veterán

Kb - a SIEM rendszer az eseményket feldolgozza és azokból riasztásokat (biztonsági eseményeket) kreál. Ezeket a risztásokat kézzel elemzik és amennyiben megalapozottnak bizonyulnak, akkor beszélünk incidensről. (szvsz)

JOGI NYILATKOZAT: A bejegyzéseim és hozzászólásaim a személyes véleményemet tükrözik; ezek nem tekinthetők a munkáltatóm hivatalos állásfoglalásának...

-

inf3rno

Topikgazda

válasz

sztanozs

#203

üzenetére

sztanozs

#203

üzenetére

Szerintem a legjobb, ha felteszek ilyen cuccokból, mint SIEM, IDS, EDR, stb. open source verziókat itthonra, aztán akkor nagyjából látom, hogy mire lesznek jók ezek. Egyelőre most a RITA, amit ki akarok próbálni, mert gyanítom, hogy egy ideje van valaki a hálózatban, de saját router híján elég nehéz biztosat mondani. Kíváncsi vagyok, hogy találok e valamit.

[ Szerkesztve ]

Buliban hasznos! =]

-

Egon

nagyúr

Most találtam rá erre blogra: [link]

"Bonyolult kérdésre egyszerű választ keresni helyénvaló, de ritkán célravezető megoldás" (Wayne Chapman)

-

inf3rno

Topikgazda

Ennyit arról, hogy bármelyik vezeték nélküli technológia biztonságos lenne. [link]

Buliban hasznos! =]

-

inf3rno

Topikgazda

Lesz megint 4 napos BlackHills hackfest képzés. Nem tudom pontosan mit takar a SOC core skillshez képest. Én megpróbálok menni rá, de majd elválik, hogy lesz e rá időm. [link]

Buliban hasznos! =]

-

Tesztelési célzattal készítettem egy cryptort pythonban. VT: 3/69. MD5 hash: 006d9f5261929bfcb9b678b9ce355e99

https://www.coreinfinity.tech

-

-

Egon

nagyúr

Még mindig password hash: SHA512-t ilyen célra használni, még biztonságosnak mondható? Egymásnak ellentmondó infókat leltem fel ezzel kapcsolatban a neten.

"Bonyolult kérdésre egyszerű választ keresni helyénvaló, de ritkán célravezető megoldás" (Wayne Chapman)

-

Egon

nagyúr

Az a gond, hogy az adott keretrendszerben viszonylag egyszerűen max. SHA512-vel lehetne megvalósítani a kérdést.

Nekem a fentiekből az jön le, hogy ha ki van kényszerítve a megfelelő hosszúságú jelszó (mondjuk minimum 11-12 karakter), akkor biztonságosnak tekinthető az SHA512 is.[ Szerkesztve ]

"Bonyolult kérdésre egyszerű választ keresni helyénvaló, de ritkán célravezető megoldás" (Wayne Chapman)

-

Úgy látom, az Okta szerint még jó az SHA-512, viszont adnék még ötleteket, ha belső cuccról van szó.

Az egyik az SSO. Egy jelszó AD-ben, autentikáció után minden trusted rendszer elérhető.

A másik OAuth2. Ez a Google rendszere - saját alkalmazásban ezt használnám.https://www.coreinfinity.tech

-

inf3rno

Topikgazda

Attól függ, hogy hogyan használod. Önmagában egy ciklusban biztosan nem jó, mert túl gyors, és könnyű szivárványtáblát készíteni rá. PBKDF2-vel sok ezer ciklusban esetleg elmegy, ha nincs más. Hogy pontosan hány ciklust ajánlanak az évről évre nő, és hardver függő is, hogy mennyit bír a szerveretek. Az argon2-t ajánlják egyébként most jelszó hashelésre vagy bcryptet, ha az nincs. Na én legalábbis így tudom.

[ Szerkesztve ]

Buliban hasznos! =]

-

SHA-512-nek a kimeneti hashe 128 hexa szám - biztos, hogy reálisan támadható rainbow table-lel? Úgy értem van arra reális kapacitás, hogy tárold a lehetséges jelszavakból készített táblákat? MD5-nél a 8 karakteres szivárvány táblák több TB-ot igényelnek - és ebben még nincsenek benne a salted jelszavak.

https://www.coreinfinity.tech

-

inf3rno

Topikgazda

MD5-nél 32 hexa a kimenet, szóval ezek alapján max 4x akkora adatbázisban férne el a SHA512-re ugyanez. Nem tűnik egyáltalán irreálisnak. Egyébként nem muszáj lefedni a teljes tartományt, lehet úgy is, hogy csak a leggyakoribb 1 millió jelszóról csinálsz táblázatot, és már azzal is lehet kezdeni valamit.

Buliban hasznos! =]

-

Egon

nagyúr

Az scrypt jobb a bcryptnél, ha már itt tartunk, argon2-t nem ismerem.

Másrészt szivárványtáblás támadással (legalábbis nagyméretűvel) tipikusan angol (vagy legalábbis a magyarnál elterjedtebb nyelvű) szivárványtáblák készülnek, harmadrészt mint írtam, legalább 11-12 karakteres jelszó lenne...[ Szerkesztve ]

"Bonyolult kérdésre egyszerű választ keresni helyénvaló, de ritkán célravezető megoldás" (Wayne Chapman)

-

inf3rno

Topikgazda

Szerinted egy olyan PDF vagy DOC makrót elkapnak a vírusirtók, ami csak annyit csinál, hogy jelez, ha valaki lefuttatta? Mármint úgy értve hogy HTTP szerverre, vagy ha máshogy nem megy, akkor DNS szerverre? Belső audithoz hasznos lenne, hogy felmérjem hányan szívják be és hányan vannak, akik esetleg többször is megnyitják, mert nem értik mi történik.

Buliban hasznos! =]

-

Egon

nagyúr

Mi csináltunk ilyen vizsgálatot, célzott adathalász levéllel, kivétel nélkül mindenki beszívta (én fogalmaztam meg a leveleket...

![;]](//cdn.rios.hu/dl/s/v1.gif) ).

).

Ezt úgy érdemes megcsinálni, hogy ha tisztán a biztonságtudatosságra vagy kíváncsi (és irreleváns, hogy megfogná-e a spam filter vagy bármi más), akkor az üzemeltetéssel kell white list-re rakatnod minden kapcsolódó elemet (az adott e-mail címet/címeket, ahonnan a levél jön, a fájlneveket stb.)."Bonyolult kérdésre egyszerű választ keresni helyénvaló, de ritkán célravezető megoldás" (Wayne Chapman)

-

sztanozs

veterán

Vsz nem, de töltsd fel VT-ra és meglátod. De ha belső szerveren van a log akkor lehet egyszerűbb valami smb alapú csekk (pl fájl létrehozása egy mappában gépnév-usernév fájlnévvel.

JOGI NYILATKOZAT: A bejegyzéseim és hozzászólásaim a személyes véleményemet tükrözik; ezek nem tekinthetők a munkáltatóm hivatalos állásfoglalásának...

-

Egon

nagyúr

Szerintem nagyjából semmi értelme egy ilyen akciónak, mert mindenképp bejön.

Pl. küldesz a HR-esnek egy levelet, hogy adott nyitott pozícióra jelentkeznél, csatoltad a CV-d pdf-ben. Ki az aki nem nyitná meg, ha egyszer ez a dolga?

Célzott adathalász támadás ellen nincs védelem, max. annyit lehet elérni, hogy ne adják meg az adataikat, linket lehet ellenőriztetni a felhasználóval (hogy hova visz), de csatolt fájlt mindenképp meg fognak nyitni (legalábbis hasonló esetben, mint amit a fenti példa mutat)."Bonyolult kérdésre egyszerű választ keresni helyénvaló, de ritkán célravezető megoldás" (Wayne Chapman)

-

-

Egon

nagyúr

Az igaz, de nem véletlenül említettem a pdf-et (valami csinos kis Adobe Reader 0day vulnerability-val megspékelve természetesen). Te is pdf-el indítottad ezt a szálat, ha jól rémlik.

"Bonyolult kérdésre egyszerű választ keresni helyénvaló, de ritkán célravezető megoldás" (Wayne Chapman)

-

inf3rno

Topikgazda

Jó, az mondjuk igaz, hogy egy kérdőív kevésbé invazív.

Buliban hasznos! =]

-

Csinálj rendes phishing campaignt, de add meg a lehetőséget a usereknek, hogy azonosíthassák a phishinget. Valamilyen jel mindig van és a te dolgod azt felmérni, mennyien esnek áldozatul. Ha a saját emailedről küldesz fertőzött dokumentumot, akkor mindenki failed lesz és kapsz egy hamis eredményt.

https://www.coreinfinity.tech

-

sztanozs

veterán

Vannak cégek is btw, akik ezzel keresik a kenyerüket (phishing teszt levelek küldözgetésével) és úgy megspórolod a fejfájást a saját cucc fejlesztésére domain regisztrációra és egyebekre.

JOGI NYILATKOZAT: A bejegyzéseim és hozzászólásaim a személyes véleményemet tükrözik; ezek nem tekinthetők a munkáltatóm hivatalos állásfoglalásának...

-

inf3rno

Topikgazda

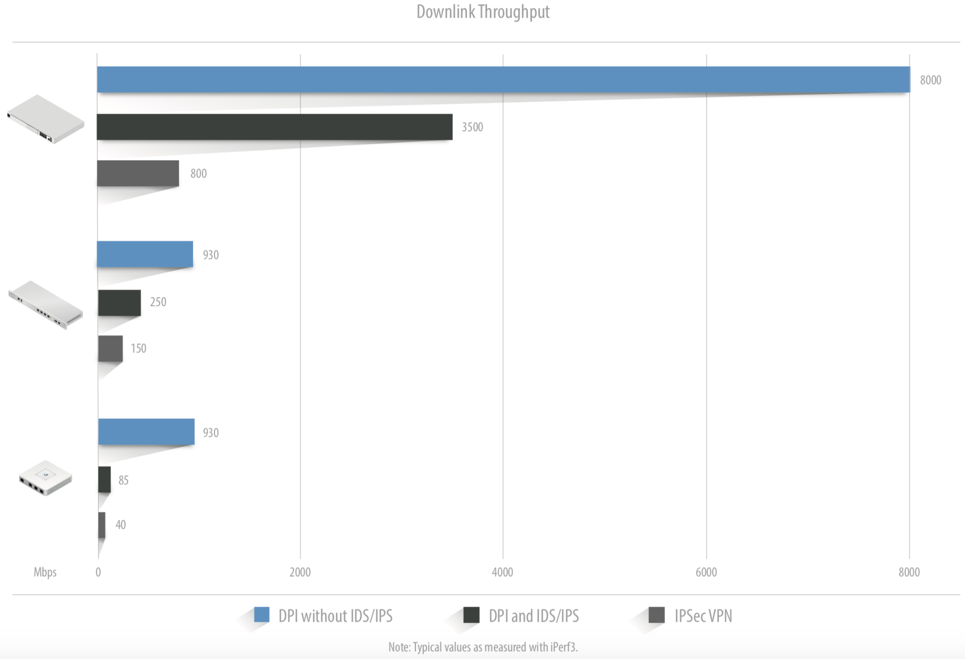

Egy EDR és egy IDPS bevezetése egy kis cégre mibe fáj? Mondjuk 20 gép és 0.5 Gbps sávszél paraméterekkel. Csak úgy nagyságrendileg érdekel, mert kell most gyorsan egy prezentációhoz.

Buliban hasznos! =]

-

Egon

nagyúr

A fillérektől a csillagos égig terjed a határ.

Ahogy nézem, EDR talán van freeware is, egy alap IDS meg mondjuk egy kisvállalati hálózati eszköz (pl. Ubiquiti USG-Pro, UDM-Pro) részeként is elérhető, mondjuk 100-200K környékén."Bonyolult kérdésre egyszerű választ keresni helyénvaló, de ritkán célravezető megoldás" (Wayne Chapman)

-

sztanozs

veterán

-

sztanozs

veterán

Nekünk a "játszós" hálózaton két checkpoint van mondjuk (100K USD darabja és három évente ~30K USD még a liszensz). Sajna jövőre csereérettek (7 év után).

[ Szerkesztve ]

JOGI NYILATKOZAT: A bejegyzéseim és hozzászólásaim a személyes véleményemet tükrözik; ezek nem tekinthetők a munkáltatóm hivatalos állásfoglalásának...

-

inf3rno

Topikgazda

válasz

sztanozs

#245

üzenetére

sztanozs

#245

üzenetére

Akinek csinálom az SE auditokat szokott tartani, nem ért hozzá. Igazából csak példának kellett, hogy nagyságrendileg jók legyenek a számok. Majd ha ténylegesen kell ilyet csinálni, akkor úgyis rászánok legalább egy hónapot, hogy mindennek utánanézzek.

Buliban hasznos! =]

-

Egon

nagyúr

-

macOS-en hogyan lehet hasonló információkat kinyerni a rendszerből, mint Linuxon a /proc alól? Szintén kérdés, hogyan lehet memóriadumpot csinálni?

https://www.coreinfinity.tech

![;]](http://cdn.rios.hu/dl/s/v1.gif) ).

). Mert egy hardcore social engineering is kb. ilyen szintű.

Mert egy hardcore social engineering is kb. ilyen szintű.