- Samsung Galaxy S24 - nos, Exynos

- Mindent megtudtunk az új Nokia 3210-ről

- Megérkezett a Google Pixel 7 és 7 Pro

- Fotók, videók mobillal

- Vodafone-ra áttért Digi Mobilosok

- Apple iPhone 15 Pro Max - Attack on Titan

- Motorola Edge 40 - jó bőr

- Yettel topik

- Samsung Galaxy A54 - türelemjáték

- Android alkalmazások - szoftver kibeszélő topik

Hirdetés

-

Letartóztatták a bitcoin-Jézust

it Amerikai adókerülés vádjával, Spanyolországban tartóztatták le a bitcoin-Jézusként ismert Roger Vert.

-

Az Apple megszerezné a klubvilágbajnokság közvetítési jogait

ph A vállalat ezért irgalmatlan pénzt fizetne a FIFA-nak, és ezzel rajzolná át az online streaming platformok háborújában a frontvonalakat.

-

Senua's Saga: Hellblade II - Íme a végleges gépigény

gp A folytatás megjelenéséig kicsivel több mint két hetet kell már csak várnunk.

-

Mobilarena

TP-Link WR1043ND - N450 router

Új hozzászólás Aktív témák

-

vargalex

Topikgazda

válasz

sto1911

#25900

üzenetére

sto1911

#25900

üzenetére

Hi!

Ja, hogy leszedted a dropbear-t. Akkor a remove törölte, ugyanis az scp a dropbear csomag része:

root@OpenWrt:~# opkg files dropbear

Package dropbear (2011.54-2) is installed on root and has the following files:

/usr/bin/dbclient

/usr/bin/scp

/etc/dropbear/dropbear_rsa_host_key

/etc/init.d/dropbear

/usr/bin/dropbearkey

/etc/config/dropbear

/etc/dropbear/dropbear_dss_host_key

/usr/sbin/dropbear

/usr/bin/sshiptables-save nincs. A /etc/config/firewall-ban tudod config-olni a tűzfalat, illetve a /etc/firewall.user-ben tudsz saját iptables parancsokat írni. Az 1.1-es build-emben így néz ki:

/etc/config/firewall:

config defaults

option syn_flood 1

option input ACCEPT

option output ACCEPT

option forward REJECT

# Uncomment this line to disable ipv6 rules

# option disable_ipv6 1

config zone

option name lan

option network 'lan'

option input ACCEPT

option output ACCEPT

option forward REJECT

config zone

option name wan

option network 'wan'

option input DROP

option output ACCEPT

option forward REJECT

option masq 1

option mtu_fix 1

config forwarding

option src lan

option dest wan

# We need to accept udp packets on port 68,

# see https://dev.openwrt.org/ticket/4108

config rule

option src wan

option proto udp

option dest_port 68

option target ACCEPT

option family ipv4

# Allow IPv4 ping

config rule

option src wan

option proto icmp

option icmp_type echo-request

option family ipv4

option target ACCEPT

# Allow DHCPv6 replies

# see https://dev.openwrt.org/ticket/10381

config rule

option src wan

option proto udp

option src_ip fe80::/10

option src_port 547

option dest_ip fe80::/10

option dest_port 546

option family ipv6

option target ACCEPT

# Allow essential incoming IPv6 ICMP traffic

config rule

option src wan

option proto icmp

list icmp_type echo-request

list icmp_type destination-unreachable

list icmp_type packet-too-big

list icmp_type time-exceeded

list icmp_type bad-header

list icmp_type unknown-header-type

list icmp_type router-solicitation

list icmp_type neighbour-solicitation

option limit 1000/sec

option family ipv6

option target ACCEPT

# Allow essential forwarded IPv6 ICMP traffic

config rule

option src wan

option dest *

option proto icmp

list icmp_type echo-request

list icmp_type destination-unreachable

list icmp_type packet-too-big

list icmp_type time-exceeded

list icmp_type bad-header

list icmp_type unknown-header-type

option limit 1000/sec

option family ipv6

option target ACCEPT

# include a file with users custom iptables rules

config include

option path /etc/firewall.user

config 'rule' 'transmission_web'

option 'target' 'ACCEPT'

option '_name' 'transmission_web'

option 'src' 'wan'

option 'proto' 'tcp'

option 'dest_port' '9091'

config 'rule'

option 'target' 'ACCEPT'

option '_name' 'ssh_WAN'

option 'src' 'wan'

option 'proto' 'tcp'

option 'dest_ip' '192.168.1.1'

option 'dest_port' '22'

config 'rule'

option 'target' 'ACCEPT'

option '_name' 'ftp_WAN'

option 'src' 'wan'

option 'proto' 'tcp'

option 'dest_ip' '192.168.1.1'

option 'dest_port' '21'

config 'rule'

option 'target' 'ACCEPT'

option '_name' 'Transmission'

option 'src' 'wan'

option 'proto' 'tcpudp'

option 'dest_port' '21234'

config 'rule'

option 'target' 'ACCEPT'

option '_name' 'Luci_HTTPS'

option 'src' 'wan'

option 'proto' 'tcp'

option 'dest_port' '443'

config rule

option src 'lan'

option name 'block_internet_access_IP'

option src_ip '192.168.1.181'

option target 'DROP'

option dest 'wan'

option extra '-m time --weekdays Mon,Tue,Wed,Thu,Fri --timestart 10:00 --timestop 22:00'

option enabled '0'Ebből az utolsó rule-t ne tedd be, mert 10.03.1 alatt enabled opció biztos nincs, és az extra opcióban sem vagyok biztos, hogy lenne.

/etc/firewall.user:

# This file is interpreted as shell script.

# Put your custom iptables rules here, they will

# be executed with each firewall (re-)start.

BRUTEFORCE_PROTECTION_START=3

BRUTEFORCE_DROPPORT=55555

PROTO=tcp

ROUTERIP=$(uci get network.lan.ipaddr)

########################################

#SSH Brute Force protection on port 2222

PROTECTEDPORT=2222

SERVICEPORT=22

SERVICE=SSH

echo Enabling Brute Force protection for $SERVICE on port $SERVICEPORT

iptables --table nat -I zone_wan_prerouting -p $PROTO --dport $PROTECTEDPORT -m state --state NEW -m recent --set --name $SERVICE -j DNAT --to-destination $ROUTERIP:$SERVICEPORT

iptables --table nat -I zone_wan_prerouting -p $PROTO --dport $PROTECTEDPORT -m state --state NEW -m recent --update --seconds 60 --hitcount $BRUTEFORCE_PROTECTION_START --name $SERVICE -j DNAT --to-destination $ROUTERIP:$BRUTEFORCE_DROPPORT

iptables --table nat -I zone_wan_prerouting -p $PROTO --dport $PROTECTEDPORT -m state --state NEW -m recent --rcheck --seconds 60 --hitcount $BRUTEFORCE_PROTECTION_START --name $SERVICE -j LOG --log-prefix "BruteForce-${SERVICE} "

########################################

########################################

#FTP Brute Force protection on port 2221

PROTECTEDPORT=2221

SERVICEPORT=21

SERVICE=FTP

echo Enabling Brute Force protection for $SERVICE on port $SERVICEPORT

iptables --table nat -I zone_wan_prerouting -p $PROTO --dport $PROTECTEDPORT -m state --state NEW -m recent --set --name $SERVICE -j DNAT --to-destination $ROUTERIP:$SERVICEPORT

iptables --table nat -I zone_wan_prerouting -p $PROTO --dport $PROTECTEDPORT -m state --state NEW -m recent --update --seconds 60 --hitcount $BRUTEFORCE_PROTECTION_START --name $SERVICE -j DNAT --to-destination $ROUTERIP:$BRUTEFORCE_DROPPORT

iptables --table nat -I zone_wan_prerouting -p $PROTO --dport $PROTECTEDPORT -m state --state NEW -m recent --rcheck --seconds 60 --hitcount $BRUTEFORCE_PROTECTION_START --name $SERVICE -j LOG --log-prefix "BruteForce-${SERVICE} "

########################################

########################################

#Block URL on certain time for specified IP

#

#URL_STRING=facebook.com

#LOCAL_IP=192.168.1.188

#TIME_START=10:00

#TIME_END=16:00

#

#echo Blocking $URL_STRING from $LOCAL_IP at time interval $TIME_START - $TIME_END

#iptables -I FORWARD -s $LOCAL_IP -m string --string $URL_STRING --algo bm -m time --weekdays Mon,Tue,Wed,Thu,Fri --timestart $TIME_START --timestop $TIME_END -j DROP

########################################Az idő alapú szűréshez viszont kell az iptables-mod-ipopt csomag.

(#25901): Igen, ez a régi megoldás.

[ Szerkesztve ]

Alex

-

sto1911

veterán

A wol-al nincsenek problemak? Probalom a wol-t es/vagy az etherwake-et beizzitani, de mintha nem kuldene csomagot a wol packet sniffer szerint...

-

sto1911

veterán

válasz

vargalex

#25907

üzenetére

vargalex

#25907

üzenetére

Ugy nez ki wol-al igy mar megy:

wol -v -i 192.168.1.255 <mac>Pedig a -i "broadcast to this IP address or hostname", tehat nem broadcast cimet kell megadni neki ezek szerint, hanem hostot.

Más:

Beallitottam egy tuzfalszabalyt a firewall.userben:

iptables -I INPUT 1 -p tcp --dport 22 -j ACCEPTEs nem megy, csak ha az /etc/config/firewall-ban

config zone

option name wan

option network 'wan'

option input DROPa drop-ot atirom acceptre.

[ Szerkesztve ]

-

vargalex

Topikgazda

válasz

sto1911

#25908

üzenetére

sto1911

#25908

üzenetére

Hi!

Vigyázz, mert ha a wan zone default policy-ját átállítod ACCEPT-re, akkor minden portot nyit! Az INPUT láncba insertálás pedig működik rendesen. Nem lehet, hogy az OpenSSH-t nem úgy config-oltad, hogy a WAN interface-on is hallgatózzon?

Szerk.: Az iptables -nxvL paranccsal meg is nézheted, hogy valóban a lánc elejére kerül.

[ Szerkesztve ]

Alex

-

vargalex

Topikgazda

válasz

sto1911

#25911

üzenetére

sto1911

#25911

üzenetére

Nekem megy az INPUT-ban. Sőt, mennie is kell, mert:

root@OpenWrt:~# iptables -nxvL INPUT

Chain INPUT (policy ACCEPT 0 packets, 0 bytes)

pkts bytes target prot opt in out source destination

144 11674 ACCEPT tcp -- * * 0.0.0.0/0 0.0.0.0/0 tcp dpt:22

2484 214671 ACCEPT all -- * * 0.0.0.0/0 0.0.0.0/0 ctstate RELATED,ESTABLISHED

19 1192 ACCEPT all -- lo * 0.0.0.0/0 0.0.0.0/0

32 1676 syn_flood tcp -- * * 0.0.0.0/0 0.0.0.0/0 tcp flags:0x17/0x02

701 73313 input_rule all -- * * 0.0.0.0/0 0.0.0.0/0

701 73313 input all -- * * 0.0.0.0/0 0.0.0.0/0

root@OpenWrt:~# iptables -nxvL input

Chain input (1 references)

pkts bytes target prot opt in out source destination

322 38496 zone_lan all -- br-lan * 0.0.0.0/0 0.0.0.0/0

373 32815 zone_wan all -- eth0.2 * 0.0.0.0/0 0.0.0.0/0Azaz az INPUT lánc utolsó eleme az input lánc, aminek a második eleme a zone_wan lánc. Tehát a zone_wan mindenképpen az INPUT után értékelődik ki.

[ Szerkesztve ]

Alex

-

lasarus1988

tag

Sziasztok!

Vargalex-féle v1.1 (trunk, r30817) Open-wrt használok. Az lenne a kérdésem, hogy ftp-re és samba-ra hogyan tudok új felhasználót felvenni.

Ftp-n működik az ftp/'password' felhasználó és azt szeretném ha a samba-hoz is egy felhasználó/jelszó párossal lehetne hozzáférni.

A network shares fülön, ha kiveszem az 'Allow guest' piipát, akkor ugye megszűnik a guest fiók és hiába adom meg az 'Allowed users'-ben a 'samba' felhasználót nem akar működni.

ssh-n, hogy tudom ezt megoldani? (nagyon kezdő vagyok

)

)Köszönöm

-

vargalex

Topikgazda

válasz

lasarus1988

#25914

üzenetére

lasarus1988

#25914

üzenetére

Hi!

A Samba template-ban a security-t állítsd át share-ről user-re, majd ssh-n:

smbpasswd -a samba

És indítsd újra a samba-t.

Alex

-

gahor72

aktív tag

Hello mindenkinek!

Segítséget szeretnék kérni!

A routeremre (1043nd) szeretném visszatölteni a gyári firmware-t a DD-WRT helyett.

Olvasgattam nem keveset a fórumban,de közel sem az összes hozzászólást.

Letöltöttem a "vágott" gyári firmware-t, a file név:tl-wr1043nd-openwrt-2-original.bin.

Át kell-e neveznem a DD-WRT miatt?

Illetve a parancssor ebben az esetben hogy módosul,e helyett: mtd -r write tl-wr1043nd-openwrt-2-original.bin firmware ?

Köszönöm a segítséget : J R -

Intruder2k5

MODERÁTOR

válasz

gahor72

#25918

üzenetére

gahor72

#25918

üzenetére

Szia!

Bár működőképes a vágott fw is, de igazából már egy jó ideje nincs rá szükség, az új gyári épp úgy feltehető... A flashelésről leírást ITT találsz, a második kép vonatkozik rád! A file nevét értelemszerűen módosítsd arra, ahogy az fw-t hívják! Átnevezni semmit nem kell!

-

gahor72

aktív tag

Köszi a választ,de lehet,hogy nem értelmesen kérdeztem.Az alap:a linuxhoz hülye vagyok,ezért kérdezek.

Az általam letöltött, vágott firm jó-e a DD-WRT-hez,vagy másik kell-csak ezt találtam-open-hez.

A leírt parancs jó-e ebben a formában,hogy vissza állítsam a gyárit firm-t?

THX -

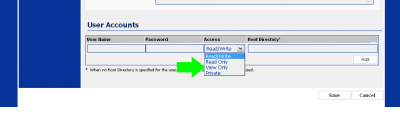

Sziasztok!

Egy vendég ftp usert szeretnék felvenni, aki csak egy adott mappához fér hozzá, csak listázni tudja a mappák tartalmát (ne tudjon semmit letölteni).

Hogyan tudnám ezt megoldani?

Válaszaitokat előre is köszönöm!

-

SteveBeard

senior tag

-

deminos

aktív tag

válasz

deminos

#25692

üzenetére

deminos

#25692

üzenetére

Nos a problémámra sikerült félig megoldást találnom. Úgy néz ki a dolog, hogy ha kikapcsolom a nyomtatót és vissza, akkor már csak úgy tudok újra nyomtatni, hogy újratelepítem a nyomit.

Mondanom sem kell, hogy ez sem egy baráti dolog, ezért most új verzióban tenném a fel a kérdésem: Az alább leírt módon tettem fel a nyomit, akkor szerintetek miért kell minden egyes ki-bekapcs (nyomtató) után újratelepítenem?

Mondanom sem kell, hogy ez sem egy baráti dolog, ezért most új verzióban tenném a fel a kérdésem: Az alább leírt módon tettem fel a nyomit, akkor szerintetek miért kell minden egyes ki-bekapcs (nyomtató) után újratelepítenem?A mód, ahogy felraktam:

Windows XP

Find your printer in Control Panel - Printers etc. and open the properties page for it.

Select the Ports tab.

Click Add Port and choose Standard TCP/IP printer port and click New Port

Enter you router's IP address (normally 192.168.1.1) and click Next

Set Device type to custom and click settings.

Make sure RAW is selected and specify the necessary port number (normally 9100, 9101 for second printer, etc) and click OK

Click Next and Finish and Close

Make sure the newly created port is selected for your printer and click OKA válaszokat előre is köszönöm.

Xiaomi 11 Lite 5G NE

-

koffer82

csendes tag

válasz

vargalex

#25885

üzenetére

vargalex

#25885

üzenetére

Hali!

Biztos volt a régivel is ISP oldali leáállás, de hogy őszinte legyek, már nem emléxek, hogy újracsatlakozott-e. (Abban persze még gyári fw ketyegett).

De ez a kisebbik probléma, mert ritkán van hiba az "adásban".

Én minden éjszakára áramtalanítani szoktam, így reggel bootoláskor kell csatlakoznia. Eddig nem is volt gondja vele, de most valahogy nem tudom rávenni. Sőt, mikor látom, hogy nincs net, akkor nyomok (re)connect-et a WAN interface-nél, nyomok reboot-ot, de nem segít.

Tegnap még talán a 6. próbálkozásra beadta a derekát, de ma sehogy sem akarta a dolgot.

Ekkor vettem elő a régi masinát és iktattam be DMZ módban. Most így használom a netet, tökéletesen műxik, de akkor is... működnie kellene rendesen is.

Üdv: JanOpenWrt vargalex v1.1.7 r35342

-

sto1911

veterán

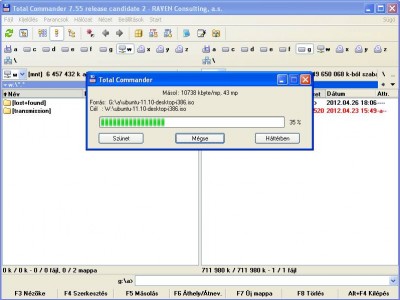

Lehetseges olyan teljes backupot (telepitett programok is legyenek rajta) kesziteni, amit fel tudok flashelni kesobb a routerre? dd-zzem le az mtd-ket? Hogy tennem vissza? Ill CLI-bol futtathato backup megoldas is jo lenne egyelore , hogy a beallitasok megmaradjanak (bar jegyzeteltem elotte

.

.[ Szerkesztve ]

-

nimfas

addikt

válasz

SteveBeard

#25925

üzenetére

SteveBeard

#25925

üzenetére

Ez sajnos nem lesz jó neki....

chown -R ftp:users /mnt/ftp

chmod -R g-w,o-w /mnt/ftpugyanis elveszi az írási jogot a grouptól és a többi usertől...

de ettől szerintem olvasni tud mindenki.... ergó letölteni is, mert ahhoz olvasás kell :-)

-

energiezolee

aktív tag

Sziasztok

Abban szeretnék segítséget kérni, hogy hogyan kell beállítani a connectbot-ot a távoli eléréshez?Üdv : Energie Zolee

-

energiezolee

aktív tag

Köszönöm.

[ Szerkesztve ]

Üdv : Energie Zolee

-

poli27

veterán

Hali

Vargalex firmwarenél hogyan tudok a tűzfalon portot nyitni pl az Utorrentnek ami a gépemen fut?Mindenhogy próbáltam és mindig azt írja hogy zárva van

A másik a Lucit lehet magyarítani?

A másik a Lucit lehet magyarítani? -

vargalex

Topikgazda

válasz

sto1911

#25928

üzenetére

sto1911

#25928

üzenetére

Hi!

Természetesen lehet. A /overlay mappa tartalmát kell mentened, amit egyébként a LuCI-ból is megtehetsz a System->Backup/Restore alatt).

Természetesen mehet dd-vel is (vagy cat-al), ilyen esetben a /dev/mtd3-at kell mentened (ez a rootfs_data partíció, azaz a jffs2, amit a /overlay-ba csatol).

A mentés:

dd if=/dev/mtd3 of=/mnt/rootfs_data_save

Visszaállítás pl.:

mtd write /mnt/rootfs_data_save rootfs_data

Én mondjuk az overlay mentését ajánlom (LuCI tar.gz-be tömörítve menti és ezt tudja visszatölteni), mert egyrészt így filerendszer szinten történik módosítás, másrészt az elmentett tar.gz-ben láthatod is a config-ok (és minden más) tartalmát.

Alex

-

Johnsones

tag

sziasztok,

légyszi segítsetek.

feltettem a tinyproxy-t.

google az én barátom és próbáltam beállítani, de ezt az üzit kapom vissza:Failed to retrieve statistics from url: http://127.0.0.1:3128

mit állítsak, hogy jó legyen?

köszi -

Johnsones

tag

válasz

vargalex

#25937

üzenetére

vargalex

#25937

üzenetére

szia,

ezt is néztem.

transparent proxy redirection részét nem állítottam még be, gondoltam, ha megy rendesen akkor beállítomátnéznéd légyszi a konfigomat.

kösziconfig tinyproxy

option enabled '0'

option User 'nobody'

option Group 'nogroup'

option Timeout '600'

option DefaultErrorFile '/usr/share/tinyproxy/default.html'

option StatFile '/usr/share/tinyproxy/stats.html'

option LogFile '/var/log/tinyproxy.log'

option MaxClients '30'

option MinSpareServers '5'

option MaxSpareServers '20'

option StartServers '10'

option MaxRequestsPerChild '0'

option ViaProxyName 'tinyproxy'

list ConnectPort '443'

list ConnectPort '563'

option enable '1'

option Port '3128'

list Allow '192.168.1.0/24'

list Allow '192.168.0.0/24'

list Allow '127.0.0.1' -

vargalex

Topikgazda

válasz

Johnsones

#25938

üzenetére

Johnsones

#25938

üzenetére

Hi!

Soha nem használtam, így épp itt volt az ideje, hogy megnézzem.

Egyetlen baj van: ahogy a config file-odból is látszik, a LuCI az enable opció értékét állítja, miközben az init script az enabled értékét vizsgálja. Így a tinyproxy el sem indul. A config-ban az enabled értékét állítsd 1-re, az enable sort pedig akár törölheted is (de az sem okoz semmi gondot, ha marad).Szerk.: majd beküldök egy patch-et a LuCI-hoz, illetve a saját repomban majd javítom.

[ Szerkesztve ]

Alex

-

miroon

aktív tag

Hali.

A system / startup résznél az exit 0 sor elé betettem ezt:

opendchub -d /dev/null 2>&1 &

screen -t rt rtorrentde mégsem indulnak a router indításánál. Ennek így működni-e kéne,nem?

iPhone 13 Midnight Black

-

stanazol

csendes tag

Üdv Mindenkinek!

Egy gyors kérdésem lenne: hogy lehet a tűzfal beállításokat a "gyári" állapotba hozni - mert már eléggé elállítgattam. Félek, hogy betörés áldozata leszek...

thnx.Az örökkévalóság nagyon hosszú. Különösen a vége felé. Woody Allen

Új hozzászólás Aktív témák

- Eredeti játékok OFF topik

- HiFi műszaki szemmel - sztereó hangrendszerek

- Kerékpárosok, bringások ide!

- Mr Dini: Ha szeretnéd rootolni az LG Smart TV-d, tedd meg most!

- Hobby elektronika

- Alapértelmezett konfiguráción sok Core CPU-nak lehet stabilitási gondja

- Milyen notebookot vegyek?

- Samsung Galaxy S24 - nos, Exynos

- Milyen TV-t vegyek?

- Mindent megtudtunk az új Nokia 3210-ről

- További aktív témák...

- BESZÁMÍTÁS! Lenovo Thinkcentre M720S i5 16GB 1TB SSD számítógép garanciával hibátlan működéssel

- BESZÁMÍTÁS! HP Omen 15 15 FHD Gamer notebook - i7 10750H 16GB RAM 1TB SSD RTX 2070 8GB WIN

- Lenovo Thinkpad T495 Ryzen 5 PRO 3500U/16GB RAM/256 SSD/14" FULL HD garanciás laptop eladó

- Panasonic Lumix G X VARIO 12-35mm f/2.8 II ASPH. Power O.I.S. (H-HSA12035)

- 2db Iceriver KS0 KASPA bányagép + 180W új tápegység 2 év garanciával.

Állásajánlatok

Cég: Promenade Publishing House Kft.

Város: Budapest

Cég: Ozeki Kft.

Város: Debrecen

)

)

Mondanom sem kell, hogy ez sem egy baráti dolog, ezért most új verzióban tenném a fel a kérdésem: Az alább leírt módon tettem fel a nyomit, akkor szerintetek miért kell minden egyes ki-bekapcs (nyomtató) után újratelepítenem?

Mondanom sem kell, hogy ez sem egy baráti dolog, ezért most új verzióban tenném a fel a kérdésem: Az alább leírt módon tettem fel a nyomit, akkor szerintetek miért kell minden egyes ki-bekapcs (nyomtató) után újratelepítenem?