- iPhone topik

- Vodafone mobilszolgáltatások

- Telekom mobilszolgáltatások

- Samsung Galaxy S23 és S23+ - ami belül van, az számít igazán

- Eleglide C1 - a középérték

- Milyen okostelefont vegyek?

- Android szakmai topik

- DIGI Mobil

- Android alkalmazások - szoftver kibeszélő topik

- Xiaomi 13T és 13T Pro - nincs tétlenkedés

Hirdetés

-

Egyre közelebb a Poco F6 startja

ma Újabb ár/érték csatát nyerhet a Xiaomi almárka.

-

Premier előzetest kapott a V Rising

gp Napokon belül befut a teljes PC-s kiadás, az év során pedig megkapjuk a PlayStation 5 változatot.

-

Az üzleti chatbot lehet az új fejőstehén

it Üzleti chatbotot indított az Anthropic, azt reméli, hogy sok pénz folyik majd be a cégektől.

-

Mobilarena

Mikrotik routerekkel foglalkozó téma. Mikrotik router típusok, hardverek, router beállítások, programozás (scriptek írása), frissítés, és minden Mikrotik routerrel kapcsolatos beszélgetés helye.

Új hozzászólás Aktív témák

-

bambano

titán

"Ez a minden tűzfal szabály törlése, ez bambano szigorú magánvéleménye!": ettől még igaz marad. persze nyugodtan kezdj el ellene érvelni, majd meglátjuk az eredményét.

"Minden attól függ, hogy ki, mire használja a mikrotiket.": így van, ez a lényeges kitétel. arra, hogy otthoni vagy kisirodai kapcsolatot kezeljen a mikrotik, nagyjából semmi nem kell bele.

"Pl. Nálam kifele minden gépről tiltva van a 25 port, csak a szerver mehet": emlékeim szerint nálad hegyekben állnak a vpn kapcsolatok, stb. stb. szóval az, hogy nálad hány és milyen tűzfal szabály kell, nem mérvadó egy olyan helyre, ahol sima felhasználás van.

"és csak egy adott wan kapcsolaton.": vagyis nálad több wan kapcsolat van. ez se gyakori.

"Ftp van, brute force törés tiltva": hát igen, a veszélyesen élőknek nem árt, ha több szabályt használnak

"Van még pár lista, pl. Honnan ftpztünk be, igy megvan ügyfélkör legutóbb ismert ip címe.": és minden adatkezelési jogszabálynak is megfelelsz?

"Az itthoni routeremen sokkal kevesebb szabállyal van. Alap tüzfal, tulképp ki is törölhetném": ugye-ugye, csak eljutunk odáig, hogy bambanőnek megint igaza van. te is azt mondod, amit én: az otthoni/kisirodai típusú felhasználáshoz felesleges többoldalnyi tűzfal szabály.

Egy átlagos héten négy hétfő és egy péntek van (C) Diabolis

-

bacus

őstag

válasz

bambano

#1701

üzenetére

bambano

#1701

üzenetére

1. bambano -nek mindig igaza van.

2. ha bambano-nek mégsem lenne igaza valamiben (de ennek a valószínűsége tart a 0-hoz), akkor egyszerüen alkalmazzuk az 1. szabályt.

Igy rendben van?

"persze nyugodtan kezdj el ellene érvelni"

nincs értelme, részben azért mert hiába lenne ez a kettes pont, akkor is az egyes pont érvényesül, részben azért mert ez az egyes pont

Egyébként meg egész kis irodákban is lehet hasonló, pl lokális levelező szerver, vpn szerver, ftp, innen viszont már lehet érdemes pár tűzfal szabályt beállitani."és minden adatkezelési jogszabálynak is megfelelsz?"

Miért is? Ez személyes adat?[ Szerkesztve ]

Kössünk egyezséget, megegyezős egyezséget... https://www.paypal.me/engiman/30

-

brickm

őstag

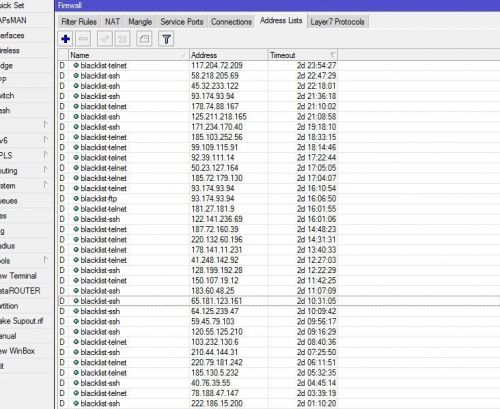

Csak kíváncsiság képpen csináltam egy port scannelés elleni rule-t, ami annyit tesz, hogy a 80 21 22-es portokra érkező közvetlen kéréseket logolja IP cím formájában és ki is tiltja ezeket az IP címeket.

A rule kb 1 hete él.

Az eredménye szerintem cseppet sem figyelmen kívül hagyható, amennyiben valaki megnézi a begyűjtött címek számát.

[link]

Ez egy irodai környezet 3 kiszolgálóval, amiből 2 kifelé is szolgáltat.De nézzük meg az én itthoni hálózatom address-list-jét, ami konkrétan ma reggel 9:10perc óta megy kb:

51 items[ Szerkesztve ]

-

bacus

őstag

Nekem nem kell mondani, mióta kitiltottam a háromnegyed világot

, a tízezredére esett vissza minden törési kísérlet..

, a tízezredére esett vissza minden törési kísérlet..pl az ssh blacklist kb 80-100 szokott lenni, amibe 2 hétig rakom bele. Ez szerintem vállalható.

Kössünk egyezséget, megegyezős egyezséget... https://www.paypal.me/engiman/30

-

vjozsef

senior tag

"nem sok kb 2 kilóméter, de rossz rálátással, "

Ezen Mikrotik sem fog segiteni, sot semmi sem. Freshnel zona szamitas megvolt?

Ebben az esetben az adoteljesitmeny noveles meg kb agyuval a verebre.

-

Kiskutyák

aktív tag

"Csak kíváncsiság képpen csináltam egy port scannelés elleni rule-t, ami annyit tesz, hogy a 80 21 22-es portokra érkező közvetlen kéréseket logolja IP cím formájában és ki is tiltja ezeket az IP címeket."

Engem érdekelne ez a rule, hogy hogyan is néz ki pontosan. Le tudnád nekem írni? Köszönöm

"Tartsd magad távol azoktól, akik le akarják törni az ambíciódat!A kis emberek mindig ezt teszik de a nagyok éreztetik veled, hogy te is naggyá válhatsz."

-

bacus

őstag

válasz

vjozsef

#1708

üzenetére

vjozsef

#1708

üzenetére

Ne már gyerekek..

input chain, dst port 22, in interface a WAN (pppoe vagy dhcp client interface, kinek mi)

action add src to address list.Ez mindenkit hozzáad, aki a 22-es porton próbálkozik. Ha nincs ssh szervered engedélyezve akkor ez mind próbálkozás is marad, ha van, akkor ebben benne lesznek azok is akik be is léptek.

vjozsef: mire kell script?

address listbe felveszed : 200.0.0.0/8 (ez itt pl latin amerika és karibi), mondjuk egy blokkolt listába

első szabály, (az established és related accept után) input és forward chainbe, hogy drop.ha te akarsz ott honlapot nézni, azt tudod, de onnan nem tud kezdeményezni

[ Szerkesztve ]

Kössünk egyezséget, megegyezős egyezséget... https://www.paypal.me/engiman/30

-

Ablakos

őstag

A tűzfal címlistámat szabály töltögeti. Van erre valamilyen trigger, hogy reboot előtt lefusson egy script, ami menti, majd visszateszi a címlistát? (blacklist, brute force addresses )

-

vjozsef

senior tag

1. Kivancsi voltam.

2. "vjozsef: mire kell script?

address listbe felveszed : 200.0.0.0/8 (ez itt pl latin amerika és karibi), mondjuk egy blokkolt listába

első szabály, (az established és related accept után) input és forward chainbe, hogy drop."Na ne mar hogy kezzel toltogessem.

-

-

bambano

titán

"Egyébként meg egész kis irodákban is lehet hasonló, pl lokális levelező szerver, vpn szerver, ftp, innen viszont már lehet érdemes pár tűzfal szabályt beállitani.": de nem kisirodáról volt szó.

"Miért is? Ez személyes adat?": az, hogy ip cím, nem személyes adat. Az, hogy "tudom az előfizetőim utolsó ip címét" igen, mivel ebben a verzióban az ip cím konkrétan azonosít egy embert. egyébként ettől függetlenül ha előfizetőid vannak, akkor adatkezelő vagy, amire vonatkoznak szabályok.

Egy átlagos héten négy hétfő és egy péntek van (C) Diabolis

-

bacus

őstag

válasz

bambano

#1713

üzenetére

bambano

#1713

üzenetére

Nincs előfizetőm. De kint van kolléga, belép az ftpre, és innen tudom, hogy mi az ügyfél ip cime. Adatot nem kezelem, Nincs összekötve, leírva, hogy xxx kft ip cime ez.

Egyéb iránt olyan helyről volt szó, ahol két szerver van! Ez mi lehet, ha nem kis iroda? Talán még nem általános mindenkinél, hogy otthon két egymástól független szerver üzemeltessen, ami egymást nem is láthatja.

Te itt javasoltál minden tűzfal szabály törlést, nem egy notebook az otthoni tűzfal mögött helyre.[ Szerkesztve ]

Kössünk egyezséget, megegyezős egyezséget... https://www.paypal.me/engiman/30

-

haxy27

aktív tag

válasz

vjozsef

#1706

üzenetére

vjozsef

#1706

üzenetére

nem igazán a rálátással van gond mert távcsővel látom az antennát, bár sok fa van ami be lóg a zónába. Ettől függetlenül a sok 2,4 GHz routerek okozzák a problémát ezért kell a nagyobb teljesítmény. És az azért tesztelve volt hogy a 100mW már elegendő, de 5 GHz -re akarok át állni, ott van még szabad sáv.

A demokrácia azt jelenti, hogy mindenkinek lehetősége van a híd alatt aludni!

-

haxy27

aktív tag

válasz

vjozsef

#1716

üzenetére

vjozsef

#1716

üzenetére

Ebből az irányból 7 éve megy a nettem, egyébként meg olyan 15 éve én oldom meg magamnak mert egyik szolgáltató sem teszi olyan helyre az antennáját hogy nekem is jó legyen.

Ami a cserét illeti azért kellene, mert kb fél évente vehetek egy új routert ugyan is folyton lehal a wifi rajta.

plusz sok már a 2,4GHz és nem tudok egy szabad csatornát sem már, így elég nagy a zavarás. Ami jól bírja az az edimaxom ő már több mint 15 éves.Persze 5GHz -vel nem tudom milyen lesz, azt tudom 2,4 -en 100mw -tal megy nyáron is és esőben is.

Viszont most teszteltem, és tökéletesen müködik a dolog 2 routerbordal. bridge mód és a másik station bridgemód. Így nem kell nat sem hozzá. A wlant és a lant simán egy hiddal összekötöd aztán mehet a dolog..

A demokrácia azt jelenti, hogy mindenkinek lehetősége van a híd alatt aludni!

-

haxy27

aktív tag

Ennél azért sokkal érdekesebb a dolog. Valszeg geológiai oka van a dolognak, már nem nagyon emlékszem a pontos okára de köze lehet a talaj mélyén lévő nagy vas tartalomnak és víz készletnek is.

Még régebben a tv csatornékon is interferencia volt, amig nem tértek át a digitálisra sosem volt tiszta kép.A demokrácia azt jelenti, hogy mindenkinek lehetősége van a híd alatt aludni!

-

djmorphy

tag

Sziasztok!

Kellene egy kis segítség, mert nem értem:

Kábelcsatornák lettek kiépítve az irodába ezért a routerből minden kábel ki lett húzva majd visszadugtam mikor végeztem.Elvileg ugyan oda ahova eddig is be voltak dugva.

Minden működik is de a NAS-t nem mutatja az IP/DHCP/Leases-ben. Statusa waiting.

Holott úgy néz ki hogy, tökéletesen működik.

Ez miért van illetve, hogyan tudom elérni hogy a status Bound legyen újra?

Router:Miktorik RB2011 UiAS-2HnD

NAS: Synology DS215JKöszönöm!

-

MtHq

tag

válasz

djmorphy

#1724

üzenetére

djmorphy

#1724

üzenetére

Mert azóta nem kért újra IP címet, nem járt le a lease, vagy nem ért a lejárat közelébe így a NAS nem újította meg. A NAS-on egy network restart vagy egy komplett restart megoldja. De ha működik ez nem gond, várd meg amíg megújítja a lease-t, szerintem nem érdemes foglalkozni vele.

-

MtHq

tag

válasz

djmorphy

#1726

üzenetére

djmorphy

#1726

üzenetére

Ping menüpontban beírod az IP címet, a LAN (vagy belső) interfészt megadod amin lóg a NAS (vagy más eszköz) ARP Ping-et kipipálod, és ezzel tudod is tesztelni, hogy válaszol-e. Persze ehhez közvetlen az alhálózaton kell legyen az eszköz, routeolás vagy NATolás mögött lévőt nem tudsz így ellenőrözni, csak sima pinggel (ha nincs tiltva az ICMP/ping a céleszközön)

-

TonTomika

aktív tag

Sziasztok!

Elköltöztem egy panel lakásba és kéne egy új router.

Van már egy RB2011-es Mikrotikem, amit nagyon szeretek, de ez maradt otthon.Az új helyre egyelőre nem tudom, hogy mit vegyek, 500-as FTTB digi lan van, rengeteg 2.4ghz-s eszközzel, elég telítettek a csatornák, szóval kellene az erős wifi, de jó lenne ha tdná az 5ghz-t is.

Amire még szükségem van, az a beépített VPN, illerve a POE, mert tervezek kitenni egy ip kamerát is, amit lanon akarok megtáplálni, mert a roter szünetmentesen lesz. A hálózaton ül egy torrent szerver, és külön egy plex szerver is, amiről 2-3 ember filmezik távolról.

Egyelőre nem tudom még, hogy mit vegyek, Mikrotikből a hAP ac-t néztem (RB962UiGS-5HacT2HnT), gondolkodom a Synology routerén illetve az Asus RT68-at is nézegettem.

Ha jól tudom a miktoriknek csak a pppoe-n van ak problemai a natolassal, de panelben azt hiszem nincs pppoe. Ki tudja hajtani ezt a sebesseget? Vagy valasszak valami mas eszkozt? TP-Linket nem szeretnék.

Köszönöm a válaszokat előre is, jó pálinkázást és egyetek sok sonkát!

-

brickm

őstag

Az miért van, hogy ha bekapcsolom a vpn-t(rb750-en) a quick set-ben, minden tűzfal szabályomat eldobja, tiltja a pppoe kliensemet, ezáltal a net is elmegy...?

Egy hónappal ezelőtt még ezt nem csinálta, csak hozzáadott 3-4 rule-t, és minden ment tovább. Működött is a vpn.Sőt, az 1100ahx2-n most is be van kapcsolva, ott se hajítja el a pppoe klienst.

[ Szerkesztve ]

-

nyilasmisi

tag

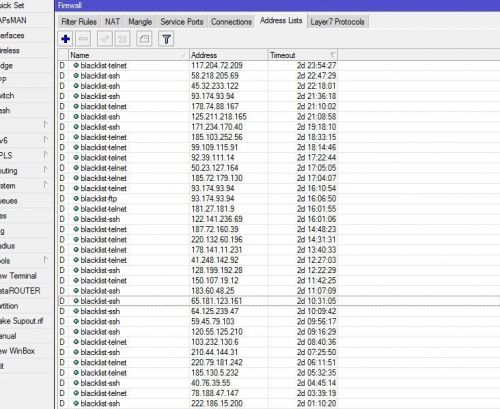

Ismeri valaki ezt a host-ot: 62.210.162.182

Bármelyik mikrotikben amelyek kint lógnak a neten (indítottam pár darabott az elmúlt időben), és aktiváltam a IP/Cloud alatt a DDNS update-et hogy távolról elérhető legyen számomra, 1 napon belül megjelenik, és a 80-as port-on belépési kisérletek zajlanak!

Semmilyen más DDNS szolgáltatás nem fut ami alapján felderíthetnék a host-omat, csak a sn.mynetname.net.

Elképzelhető szerintetek hogy ez egy backdoor a mikrotikben?Ja és ami még durva hogy 22 óra alatt az alábbi blacklisteket gyüjtötte:

[ Szerkesztve ]

-

#96292352

törölt tag

válasz

nyilasmisi

#1731

üzenetére

nyilasmisi

#1731

üzenetére

Jó tudni ezt is!

Én még csak szemezgettem vele.. de így hagyom egyelőre

-

bacus

őstag

válasz

nyilasmisi

#1731

üzenetére

nyilasmisi

#1731

üzenetére

Kössünk egyezséget, megegyezős egyezséget... https://www.paypal.me/engiman/30

-

unknownerror

tag

Sziasztok!

Költöztetni szeretnék egy RB2011UiAS-IN routert, a cél egy 1100AHx2. Van valakinek valamilyen tapasztalata hasonló helyzettel? Működhet itt az export-import? Gondolom nem, mivel teljesen más a hardver. De mégis megkérdezem, hátha volt már valaki hasonló helyzetben és van valami trükk rá.

A kis 2011-es fog össze pár telephelyet ipsec-en, egy csomó szabállyal, nem lenne szerencsés, ha kézzel kellene átmásolni mindent, de ha nincs más, vagy ??opás, akkor nincs mese, neki kell ülni.

-

gazrobur

csendes tag

Sziasztok,

Hogy lehet az, hogy ha kikapcsolom a modemet, és újra be akkor nem kapok másik ip-címet. Megjegyzem, hogy dinamikus ipm van.

Persze ha kábellel rámegyek akkor ad új ip-t., Még az is gond, hogy kábelesen ipconfig/release, renew -ra se ad mást. Mitől lehet?

Köszönöm a segítségeteket.

-

brickm

őstag

válasz

gazrobur

#1736

üzenetére

gazrobur

#1736

üzenetére

a dhcp szervernél meg tudod adni mennyi idő alatt dobja el a hálózati címhez rendelt IP címet...

Ha ezt az időt lentebb veszed, akkor fogsz kapni másik IP-t.Ha ez a modem külső IP-jére is vonatkozó kérdés, ugyan ez a helyzet, csak a szolgáltató dhcp szerverén kell az időt állítani...kellene.

-

Adamo_sx

aktív tag

válasz

nyilasmisi

#1731

üzenetére

nyilasmisi

#1731

üzenetére

Érdekes, eddig sosem láttam ezt az IP címet a logban (persze nem nézegetem folyton), és én is használom az MT cloud ddns-ét. Viszont most kíváncsiságból az IP/Firewall/Connections-ben megnéztem, hogy van-e ilyen. (Filter src addr)

Ezután a mindjárt megjelent a logban:

-

nyilasmisi

tag

Lenne egy olyan kérdésem hogy van az alábbi tűzfalszabályal működik egy router:

/ip firewall filter

add action=drop chain=input connection-state=invalid

add chain=input connection-state=established,related

add action=jump chain=input in-interface=bridge-local jump-target=input-internal

add action=jump chain=input in-interface=pppoe-out1-Digi jump-target=input-net

add action=drop chain=input

add chain=input-net dst-port=80,8291,2000 protocol=tcp

add action=drop chain=input-net src-address-list=blacklist

add chain=input-net protocol=icmp

add action=add-src-to-address-list address-list=blacklist-ftp address-list-timeout=3d chain=input-net dst-port=21 protocol=tcp

add action=add-src-to-address-list address-list=blacklist-ssh address-list-timeout=3d chain=input-net dst-port=22 protocol=tcp

add action=add-src-to-address-list address-list=blacklist-telnet address-list-timeout=3d chain=input-net dst-port=23 protocol=tcp

add action=drop chain=input-net

add chain=input-internal

add action=drop chain=forward connection-state=invalid

add chain=forward connection-state=established,related

add action=jump chain=forward jump-target=forward-net out-interface=pppoe-out1-Digi

add action=jump chain=forward jump-target=forward-internal out-interface=bridge-local

add action=drop chain=forward

add chain=forward-net in-interface=bridge-local src-address=172.16.1.0/24

add action=drop chain=forward-net

add action=drop chain=forward-internal/ip firewall nat

add action=masquerade chain=srcnat out-interface=pppoe-out1-Digi

add action=dst-nat chain=dstnat dst-port=8292 protocol=tcp to-addresses=172.16.1.1 to-ports=8291

add action=dst-nat chain=dstnat dst-port=22000 protocol=tcp to-addresses=172.16.1.1 to-ports=80E mögött bridge modban működik egy mAP lite amely egy távoli ponton a lakásban wifi-t csinál.

Milyen szabályt kellene ide beilleszteni, hogy a WAN felöl átjussak rajta, és elérjem a winbox (8291, a net felöl 8292), és a webif (80, a net felöl 22000) portját a kis mAP-nak?

A NAT fül alatt felvettem 1-1 dstnat -ot de a logban csak droppokat forward-internal chain-ben!

Tud valaki ebben segíteni? Egyelőre leakadtam sajnos

-

Proci85

senior tag

válasz

nyilasmisi

#1731

üzenetére

nyilasmisi

#1731

üzenetére

Nincs jelentősége, hogy cloud fut vagy nem. Neten van a cucc, random IP-ket próbálgatnak.

Told el a tipikus portokat és már is a kutya sem fog bepróbálkozni.

Még jobb, ha VPN mögé teszed az egész cuccot.Nem kell annyira rápörögni a próbálkozásokra. Aki pl. linux szervert üzemeltet (és van annyi esze, hogy nem tolja el a tipikus 22-es porton futó SSH-t). az naponta több száz ilyen bejegyzést talál a logban.

Amit még tehet az ember: admin usert csak LAN-ról engedélyezi és további usereket vesz fel, akik adott tartományból vagy ha szükséges, bármilyen címről becsatlakozhatnak. Ettől kezdve az usernév is egyfajta védelem, mivel úgy is default nevekkel próbálkoznak. admin, operator,stb.

-

MtHq

tag

válasz

nyilasmisi

#1739

üzenetére

nyilasmisi

#1739

üzenetére

Nem vagyok nagy tűzfal guru, de szerintem a tűzfalban, a forward chainben engedélyezni kell a kapcsolatot egy accept szabállyal. A NAT szabályod jó, de nem jelöl meg IN interfacet, én megadnám neki a Digi PPPOE interfacet. Pl:

/ip firewall nat

add action=masquerade chain=srcnat out-interface=pppoe-out1-Digi

add action=dst-nat chain=dstnat in-interface=pppoe-out-1-Digi dst-port=8292 protocol=tcp to-addresses=172.16.1.1 to-ports=8291

add action=dst-nat chain=dstnat in-interface=pppoe-out-1-Digi dst-port=22000 protocol=tcp to-addresses=172.16.1.1 to-ports=80Normál esetben azt mondanám, hogy ne in-interfacet adj meg, hanem dst-address-t (a WAN ip címed), de digi esetében az kb 1-2 naponta változik, így érdemesebb így megoldani, ha nem akarsz scriptelni.

A tűzfaladba beraktam két sort, próbáld meg így:

/ip firewall filter

add action=drop chain=input connection-state=invalid

add chain=input connection-state=established,related

add action=jump chain=input in-interface=bridge-local jump-target=input-internal

add action=jump chain=input in-interface=pppoe-out1-Digi jump-target=input-net

add action=drop chain=input

add chain=input-net dst-port=80,8291,2000 protocol=tcp

add action=drop chain=input-net src-address-list=blacklist

add chain=input-net protocol=icmp

add action=add-src-to-address-list address-list=blacklist-ftp address-list-timeout=3d chain=input-net dst-port=21 protocol=tcp

add action=add-src-to-address-list address-list=blacklist-ssh address-list-timeout=3d chain=input-net dst-port=22 protocol=tcp

add action=add-src-to-address-list address-list=blacklist-telnet address-list-timeout=3d chain=input-net dst-port=23 protocol=tcp

add action=drop chain=input-net

add chain=input-internal

add action=drop chain=forward connection-state=invalid

add chain=forward connection-state=established,related

add chain=forward dst-address=172.16.1.1 dst-port=8292 protocol=tcp

add chain=forward dst-address=172.16.1.1 dst-port=22000 protocol=tcp

add action=jump chain=forward jump-target=forward-net out-interface=pppoe-out1-Digi

add action=jump chain=forward jump-target=forward-internal out-interface=bridge-local

add action=drop chain=forward

add chain=forward-net in-interface=bridge-local src-address=172.16.1.0/24

add action=drop chain=forward-net

add action=drop chain=forward-internalMost nézegetem utólag, a Mikrotik fő routered IP címe 172.16.1.1? Mert akkor se a tűzfal se a NAT szabály nem jó! A dst addresshez a hAP címét írd.

Tűzfal:

add chain=forward dst-address=172.16.1.<hap> dst-port=8292 protocol=tcp

add chain=forward dst-address=172.16.1.<hap> dst-port=22000 protocol=tcpNat:

add action=dst-nat chain=dstnat in-interface=pppoe-out-1-Digi dst-port=8292 protocol=tcp to-addresses=172.16.1.<hap> to-ports=8291

add action=dst-nat chain=dstnat in-interface=pppoe-out-1-Digi dst-port=22000 protocol=tcp to-addresses=172.16.1.<hap> to-ports=80[ Szerkesztve ]

-

nyilasmisi

tag

A fő router 172.16.1.100

A mögötte lévő kis mAP az 172.16.1.1Az érdekesség, hogy beraktam ezt a két sort amit mondtál, de nem illeszkedik, mivel továbbra is a legutolsó:

add action=drop chain=forward-internal csomagszámláló számlál be!!

A két dstnat szabály is számolódik a NAT fül alatt, de valamiért mégis dobódik a csomag!

[ Szerkesztve ]

-

MtHq

tag

válasz

nyilasmisi

#1742

üzenetére

nyilasmisi

#1742

üzenetére

Próbáld meg a forward-internalba tenni

-

poli27

veterán

válasz

nyilasmisi

#1742

üzenetére

nyilasmisi

#1742

üzenetére

Sztem ez eleg hulyeseg igy... 1.1 ertelmesebb forouternek es 1.100 monjuk az apnek.

-

#96292352

törölt tag

Szerintem teljesen mindegy hogy mi az ip vége...

-

Kiskutyák

aktív tag

Sziasztok!

Beállítottam egy port forwardingot PPTP VPN-hez.

1723-as TCP portot forwardolom a server IP címére. Ez így elég vagy van még valami trükkje, hogy működjön is a dolog?

Köszönöm

"Tartsd magad távol azoktól, akik le akarják törni az ambíciódat!A kis emberek mindig ezt teszik de a nagyok éreztetik veled, hogy te is naggyá válhatsz."

-

Proci85

senior tag

válasz

nyilasmisi

#1747

üzenetére

nyilasmisi

#1747

üzenetére

DROP-ra tegyél logot és szépen látszik majd, hogy milyen csomag illeszkedik rá. Ez alapján pedig javítsd a felette lévő szabályaidat, hogy a DROP-ig ne jusson el.

ekkold

ekkold